DDoS攻撃の基礎からその対策方法、トレンドなどをひもとく本連載。前回までは今日DDoS攻撃対策が求められる理由について解説してきました。今回はDDoS攻撃が狙うレイヤーと、その攻撃手法について説明します。

狙われるレイヤーとそれぞれへのDDoS攻撃の手法

DDoS攻撃は大量のトラフィックや不正な通信を送信することでネットワーク回線やネットワーク機器、サーバー機器のリソースを枯渇させることを目的にした攻撃です。

攻撃者がその目的を達成するためにどのようなDDoS攻撃を行っているのかを理解するため、2017年にDDoS攻撃を受けた200の企業を対象に実施した、A10 NetworksとIDG Connectの調査結果を紹介します。

上図のグラフは企業がDDoS攻撃を受けたレイヤーの割合になります。

「インフラレイヤー」はDNSやCGNATなどネットワークサービスの基盤を支えるレイヤーで、このレイヤーに対する攻撃は全体の21%を占めています。

「ネットワークレイヤー」はファイアウォールやルーターなどネットワーク機器のレイヤーになります。このレイヤーへの攻撃は全体の29%を占め、最も攻撃の多かったレイヤーになります。

「ネットワーク帯域レイヤー」は接続している回線のレイヤーで、これに対する攻撃は全体の25%、「アプリケーションレイヤー」はウェブサービスなどアプリケーションのレイヤーで、これに対する攻撃はこちらも全体の25%になります。

比較的ネットワークレイヤーへの攻撃が多いですが、満遍なく各レイヤーが狙われていることがわかります。次は、各レイヤーにおいてどのような攻撃が行われているのかを見ていきます。

インフラレイヤー攻撃

インフラレイヤーへの攻撃は、DNSやCGNATなどインフラを支える基盤に対して行われ、ネットワークサービスを正常に機能できなくし、サービスへの接続を不能にします。

まず、DNSに対する攻撃は、多くのクエリーを大量に発することでDNSサーバが反応できなくなるようにし、最終的に正規の名前解決ができずサービスに接続できなくします。この種の攻撃では水攻め攻撃が有名です。

水攻め攻撃は、複数のボット化された攻撃端末から存在しないランダムに生成したホスト名で名前解決のリクエストを大量に発生させます。キャッシュDNSサーバにキャッシュがないため、すべてのリクエストを権威DNSサーバーに送信することになります。その結果、権威DNSサーバが応答できなくなり、正規のリクエストも処理できず、名前解決ができなくなります。

CGNATはプライベートIPアドレスをグローバルIPアドレスに変換する大規模なNAT機能で、プライベートIPアドレスとグローバルIPアドレス、送信元ポート、宛先ポートのマッピング情報を、変換テーブルで維持しています。マッピングできる数には限度があり、大量の送信元ポートと宛先ポートの組み合わせの通信を発生させる攻撃により、NATのマッピングできる数が限界を超え、正常なクライアントが通信できなくなります。

ネットワークレイヤー攻撃

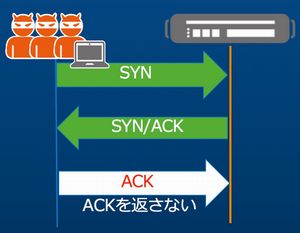

ネットワークレイヤーへの攻撃は、ファイアウォールやルータのリソースの枯渇を目的とします。代表的なSYNフラッド攻撃は、TCPプロトコルのSynパケットに対してSyn/Ackを返答し、さらにAckを返答するというスリーウェイハンドシェークを悪用します。Synパケットを偽のIPアドレスから大量に送り、Ackを待ち続ける中途半端なコネクション状態にし、コネクションが解放されず許容できるコネクション数を超えさせ、新しい接続をできなくします。

また、大量フラグメントパケットや予期しないTCP flagの操作をしたり、パケットの送信順序を不正に操作するようなアノマリパケットでファイアウォールのパケット検査を発生させCPUリソースを消費させたりすることで、ファイアウォールやルーターの処理能力を落とし、配下にあるサービスに接続できなくする攻撃もあります。

昨年末、デンマークのリサーチャーから発表されたBlackNurseはファイアウォールのCPUを枯渇させる攻撃例として報告されました。BlackNurseは、15~18MbpsのICMP Type3 Code3のパケットを送信することで、特定のファイアウォールのCPUが高負荷になり、ファイアウォールが処理できなくなることで攻撃が成立します。

ネットワーク帯域レイヤー攻撃

ネットワーク帯域レイヤーへの攻撃は、回線を飽和させることでサービスに接続できなくすることを目的とします。この攻撃はいかに多くのパケットを送信させることができるかが、成功のカギになります。トラフィックのボリュームを増やすために多くの端末から攻撃対象に通信を発生させたり、少ないリクエストパケットから大きいレスポンスパケットをターゲットに返すことを狙ったアンプ攻撃を行ったりすることで、ネットワーク帯域を飽和させようとします。アンプ攻撃はDNSやNTP、SSDPプロトコルを利用した攻撃が一般的で、最大約60倍のレスポンスパケットを送信できます。

アンプ攻撃はソースIPを偽装してDNSに問い合わせ、その大きくなった結果をターゲットに反射するように送信させるため、リフレクション攻撃とも呼ばれます。

DNSへのアンプ攻撃では、TXTレコードなどレスポンスサイズが大きくなるクエリーをターゲットサーバが行ったかのように問い合わせます。この攻撃は脆弱性のあるDNSサーバを踏み台にして攻撃を行いますが、この踏み台で使ったサーバがどこからでもDNSクエリーを受け付けてしまう場合、攻撃インフラとして利用されてしまいます。

例えば、NTPは時刻同期するために使われるサーバですが、monlistというNTPサーバのステータスを返すリクエストを送ることで、大きいサイズのレスポンスを受け取ることができます。

また、SSDP(Simple Service Discovery Protocol)というネットワーク機器同士で接続ができるようにするためのプロトコルに対応したネットワーク機器に対して、攻撃先のIPアドレスに偽装してリクエストを発することで、リクエストより大きいレスポンスパケットを返すことができます。

アプリケーションレイヤー攻撃

アプリケーションレイヤーへの攻撃はウェブサービスなどユーザーに提供するアプリケーションリソースを枯渇させ、サービスに接続できなくすることを目的とします。例えば、HTTP通信でリクエストをゆっくり送信することでアプリケーションのセッションを長く維持させようとする攻撃があります。

代表的なのはSlow POST攻撃で、HTTPのPOSTメソッドでゆっくりパケットを送信し続け、同時接続数を増やすことでWebサーバがリクエストを受け付けられず、サービス不能な状態になります。人気のあるサイトでユーザーが押し寄せるのと同じような状態を作りだす手法です。

* * *

このようにDDoS攻撃はターゲットとなるシステムサービスを不能にするため、システムサービスそのものだけでなく、それを支えるインフラ基盤、ネットワーク機器、回線の機能を不能にすることでシステムサービスを不能にします。そのため、システムサービスに影響を及ぼす環境を理解した上で、網羅的に対策をとることが重要になります。

四柳 勝利(よつやなぎかつとし)

A10ネットワークス株式会社 ビジネス開発本部 ビジネスソリューション開発部 セキュリティビジネスディベロップメント&アライアンスビジネスマネージャ

公認情報システム監査人(CISA)、Certfied Information System Security Professional (CISSP)、GIAC Certifed Intrusion Analyst (GCIA)

セキュリティーベンダーのプリンシパルアーキテクト、コンサルティングファームのシニアマネージャを経て、2016年よりA10ネットワークスのセキュリティビジネスの責任者に着任。イベントでの講演、書籍や寄稿記事の執筆などセキュリティの啓発活動にも従事。