Nozomi Networksはこのほど、「アドバンテックEKIアクセス・ポイントにOver-the-Air 脆弱性が発見される」において、Advantech社が製造・販売している産業用の無線アクセスポイント製品「EKI-6333AC-2G」などに、計20件の脆弱性が発見されたと報告した。

これらの脆弱性を悪用すると、アクセスポイントに接続されている産業用デバイスに対してWi-Fi経由で攻撃を仕掛け、対象デバイスを制御・破壊できる可能性があるという。

脆弱性の影響を受ける製品

今回報告された脆弱性の影響を受けるとされる製品は次の3つ。いずれも産業用に販売されている無線アクセスポイントデバイスで、工場における生産ラインの制御や、倉庫や配送業務におけるロジスティクスの管理などに利用されている。

- EKI-6333AC-2G

- EKI-6333AC-2GD

- EKI-6333AC-1GPO

影響を受けたデバイスでは、悪意のあるユーザーによって内部リソースにアクセスされたり、サービス拒否(DoS)攻撃によってシステムを利用不可能にされたりといった攻撃を受ける可能性がある。

また、攻撃者はデバイスのroot権限を獲得してアクセスポイントを完全に制御し、ネットワーク内の別の端末に侵入・攻撃を横展開できる可能性もあるという。

Nozomi Networksによる報告を受けて、Advantechはすでにこれらの脆弱性を修正した対策バージョンのファームウェアをリリースしている。次のバージョンにアップデートすることで脆弱性の影響を回避することができる。

- EKI-6333AC-2G: v1.6.5

- EKI-6333AC-2GD: v1.6.5

- EKI-6333AC-1GPO: v1.2.2

物理的に近づくだけで攻撃できる可能性も

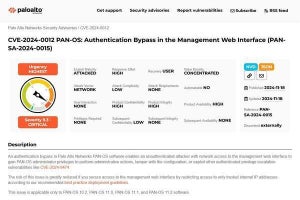

今回報告された脆弱性は次の20件。このうちCVE-2024-50370からCVE-2024-50375までの6件は、CVSS v3.1のベーススコアが9.8で、極めて深刻度が高い脆弱性に分類されている。

- CVE-2024-50370

- CVE-2024-50371

- CVE-2024-50372

- CVE-2024-50373

- CVE-2024-50374

- CVE-2024-50375

- CVE-2024-50376

- CVE-2024-50358

- CVE-2024-50359

- CVE-2024-50360

- CVE-2024-50361

- CVE-2024-50362

- CVE-2024-50363

- CVE-2024-50364

- CVE-2024-50365

- CVE-2024-50366

- CVE-2024-50367

- CVE-2024-50368

- CVE-2024-50369

- CVE-2024-50377

Nozomi Networksは、これらの脆弱性を悪用した攻撃ベクトルとして、攻撃者がLANまたはWAN経由でアクセスポイントに接続して悪意のあるリクエストを作成できるケースと、有線(LAN/WAN)や無線(WLAN)に接続することなく物理的に近づくだけでデバイス上で任意のコードを実行できるケースの2種類を報告している。後者の攻撃手法は、特に「Over-the-Air攻撃」と呼ばれており、ネットワーク向けのセキュリティ対策が回避できるという危険性がある。

Nozomi Networksのレポートでは、標的のアクセスポイント デバイスに物理的に近づき、偽のビーコン・フレームを用いてOver-the-Air攻撃を仕掛ける攻撃手法が解説されている。この攻撃が成功した場合、最終的に攻撃者は生産ラインを制御・破壊することが可能になるかもしれないという。

AdvantechおよびNozomi Networksは、不正アクセスからネットワークとデバイスを保護するために、該当する製品を使用するすべてのユーザーに対してファームウェアを最新バージョンへのアップグレードするよう呼びかけている。