サイバーセキュリティ企業のEclypsiumは6月20日(米国時間)、「UEFIcanhazbufferoverflow: Widespread Impact from Vulnerability in Popular PC and Server Firmware - Eclypsium|Supply Chain Security for the Modern Enterprise」において、複数のIntel Coreデスクトップおよびモバイルプロセッサファミリー上で動作するPhoenix SecureCoreのUEFIファームウェアから脆弱性を発見したと報じた。この脆弱性を悪用されると、ローカルの攻撃者に権限の昇格およびUEFIファームウェア内で悪意のあるコードを実行される可能性がある。

-

UEFIcanhazbufferoverflow: Widespread Impact from Vulnerability in Popular PC and Server Firmware - Eclypsium|Supply Chain Security for the Modern Enterprise

UEFIの脆弱性

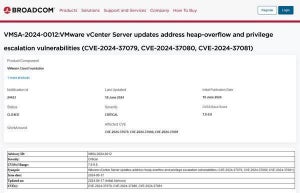

脆弱性に関する情報は次のページにまとまっている。

発見された脆弱性の情報(CVE)は次のとおり。

- CVE-2024-0762 - ユニファイド・エクステンシブル・ファームウェア・インターフェイス(UEFI: Unified Extensible Firmware Interface)の変数処理にバッファーオーバーフローの脆弱性

脆弱性が存在する製品

脆弱性が存在するとされる製品およびバージョンは次のとおり。

- Phoenix SecureCore (Intel Kaby Lake) 4.0.1.1から4.0.1.998より前のバージョン

- Phoenix SecureCore (Intel Coffee Lake) 4.1.0.1から4.1.0.562より前のバージョン

- Phoenix SecureCore (Intel Ice Lake) 4.2.0.1から4.2.0.323より前のバージョン

- Phoenix SecureCore (Intel Comet Lake) 4.2.1.1から4.2.1.287より前のバージョン

- Phoenix SecureCore (Intel Tiger Lake) 4.3.0.1から4.3.0.236より前のバージョン

- Phoenix SecureCore (Intel Jasper Lake) 4.3.1.1から4.3.1.184より前のバージョン

- Phoenix SecureCore (Intel Alder Lake) 4.4.0.1から4.4.0.269より前のバージョン

- Phoenix SecureCore (Intel Raptor Lake) 4.5.0.1から4.5.0.218より前のバージョン

- Phoenix SecureCore (Intel Meteor Lake) 4.5.1.1から4.5.1.15より前のバージョン

影響と対策

Eclypsiumによると、この脆弱性はファームウェアインプラントやバックドアを備えたマルウェアおよびそれを運用する攻撃者にとって主要な標的になりうるという。攻撃者はこの脆弱性を悪用することで、オペレーティングシステムや上位層で実行される組み込みの保護機能やセキュリティソリューションを破壊できる。また、マルウェアは侵害したデバイス上で密かに永続性を確保することが可能とされる。

この脆弱性の深刻度は重要(Important)と評価されており注意が必要。上記のIntel CoreプロセッサファミリーおよびPhoenix SecureCoreのUEFIファームウェアを搭載したデバイスを運用している管理者には、影響の有無をベンダーに問い合わせ、必要に応じてファームウェアのアップデートを実施することが推奨されている。