Palo Alto Networksはこのほど、「The Art of Domain Deception: Bifrost's New Tactic to Deceive Users」において、遠隔操作型トロイの木馬(RAT: Remote Administration Trojan)として知られる「Bifrost(別名:Bifrose)」のLinux向けの新しい亜種を発見したとして、注意を喚起した。この新しい亜種はVMwareドメインを模倣した「vmfare[.]com」ドメインを使用して検出を回避するという。

マルウェア「Bifrost」の新しい亜種が登場

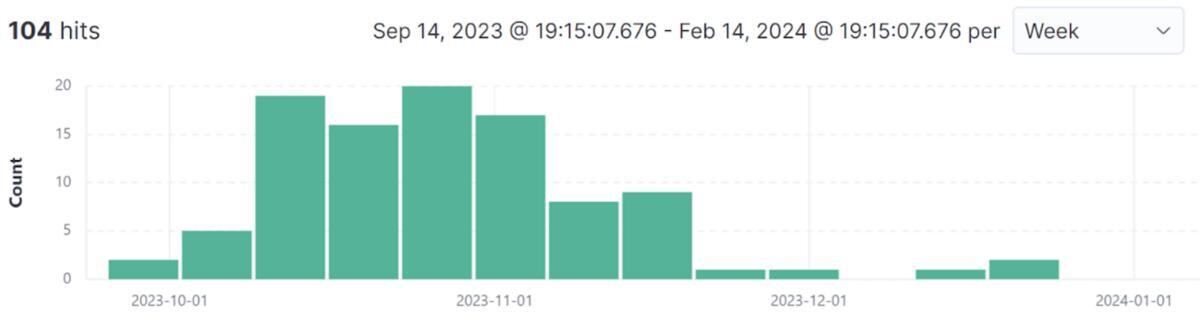

Bifrostは2004年から活動が確認されている歴史のあるマルウェアとされる。通常、このマルウェアは電子メールの添付ファイルまたはWebサイトを通じて配布されることが確認されている。今回確認された新しい亜種はセキュリティソリューションによる検出を回避するため、台湾の公開DNSリゾルバを悪用して「download.vmfare[.]com」を名前解決し、得られたIPアドレスからコマンド&コントロール(C2: Command and Control)サーバへ接続するという。現在このドメインの名前解決はできなくなっているが、調査の時点ではVirusToatlにドメインの登録がなかったとされる。

分析した新しい亜種はx86アーキテクチャー向けのバイナリだったが、調査の際にコマンド&コントロール(C&C)サーバからARMアーキテクチャー版のバイナリも発見されている。

分析によるとこのARM版のマルウェアもx86版と同じ機能を持つとされる。つまり、攻撃者はARMで動作するLinux環境の増加にあわせ、ARM向けのマルウェアを新しく用意したものとみられる。

回避策

このマルウェアは20年にわたり開発が続けられており、その間多種多様な亜種の出現が観察されている。今回も新しくARM向けのバイナリを用意し、VirusTotalに登録のないドメインを使用してセキュリティを回避するなど、最新の環境およびセキュリティ対策に対応するように開発されている。そのため、マルウェアの検出数が下火になっても新しく出現する可能性が高く、継続して警戒する必要がある。

このマルウェアは主に電子メールの添付ファイルまたはWebサイトを通じて配布される。このような攻撃を回避するために、信頼できない送信元からの添付ファイルは開かないなど、電子メールとWebブラウザに関する基本的なセキュリティ対策の実践が望まれている。