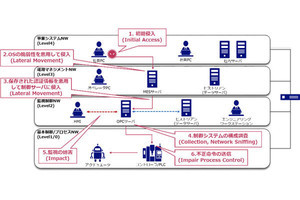

HackerOneはこのほど、「Why You’re Doing Pentesting Wrong (And 2 Ways to Fix It)」において、攻撃を仕掛けて侵入を試みることでシステムの脆弱性を確認する「ペネトレーションテスト」について、多くの課題があるとして、注意を喚起した。

HackerOneは、ペネトレーションテストにおける課題として、次の7つを挙げている。

- 経験の浅さ - 一般的にテストチームの大半は経験の浅いジュニアテスターで構成され、若干名の経験豊富なシニアテスターがこれを統括する構成がとられている。この結果、ジュニアテスターの教育や管理に時間をとられ、顧客は品質の高いテストを受けることができない

- チェックリスト主導 - 従来のペネトレーションテストは脆弱性を見つけるよりも、チェックリストの通過に重点を置いている

- 限られた人材の蓄え - 顧客は最新のテスト結果を得るために、テスト企業を交代させることがある。テスト企業の交代によって自社のセキュリティチームはテスト準備に時間を取られ、自社製品のセキュリティ改善に集中できなくなる

- 結果の待ち時間が長い - ペネトレーションテストを開始してからレポートを取得するまでに時間がかかる。一般的にテストが終了してからレポートが届くまでに少なくとも2週間かかる

- プロセス全体が不透明 - ペネトレーションテストの一貫した欠点は、リアルタイムの活動状況と結果の可視性が欠如していること。一元化された管理がなされておらず、途中経過を確認したり、テスタとコミュニケーションを取ったりすることができない

- テスタとのコミュニケーションの欠如 - 従来のペネトレーションテストではテスターとのコミュニケーションがほとんどなく、具体的なテスト内容がブラックボックス化する傾向にある

- テストが修正と統合されていない - 優れたテスト結果を得られたとしても、脆弱性に迅速かつ効率的に対処できるわけではない

HackerOneは、こうした課題の解決策として、自社のセキュリティ専門知識とペネトレーションテスト提供サービス(PTaaS: Penetration Test as a Service)の効率的な組み合わせが役立つと説明している。ペネトレーションテストはさまざまなセキュリティベンダーから提供されており、自社のシステムに最適なペネトレーションテストを選択し、セキュリティ強化に役立てることが望まれている。