Mandiant(Google)はこのほど、「Barracuda ESG Zero-Day Vulnerability (CVE-2023-2868) Exploited Globally by Aggressive and Skilled Actor, Suspected Links to China|Mandiant」において、中国政府とつながりがあるとされている脅威者「UNC4841」によるキャンペーンについて報告した。スパイ活動を目的としたキャンペーンと判断されており、Barracuda NetworksのEmail Security Gateway Appliance (ESG)に存在するゼロデイ脆弱性がこのキャンペーンで悪用されていると伝えている(参考「人気メールゲートウェイにゼロデイ脆弱性、最低7カ月間潜伏 - 確認を | TECH+(テックプラス)」)。

-

Barracuda ESG Zero-Day Vulnerability (CVE-2023-2868) Exploited Globally by Aggressive and Skilled Actor, Suspected Links to China|Mandiant

UNC4841がゼロデイ脆弱性(CVE-2023-2868)を悪用するため、悪意のあるファイルを添付したメールを被害組織に送り付けていることが明らかとなった。CVE-2023-2868の悪用に成功すると、3つのバックドア(SALTWATER、SEASPY、SEASIDE)を利用して被害者のESGアプライアンスへの接続を維持していたという。

さらにバックドアを活用し、正規のBarracuda LUAモジュールをトロイの木馬に感染させていたことも明らかにされている。SEASPRAYとSKIPJACKと呼ばれる2つの異なるトロイの木馬型マルウェアがBarracudaのシステムに注入され、被害者の電子メールに関連するデータの流出に使われたことが確認されている。

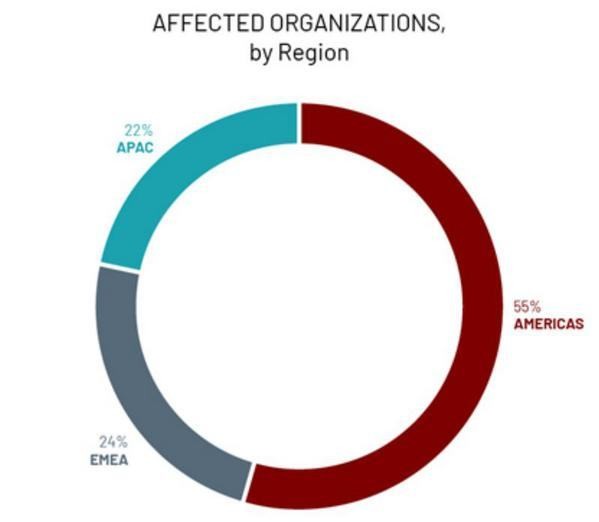

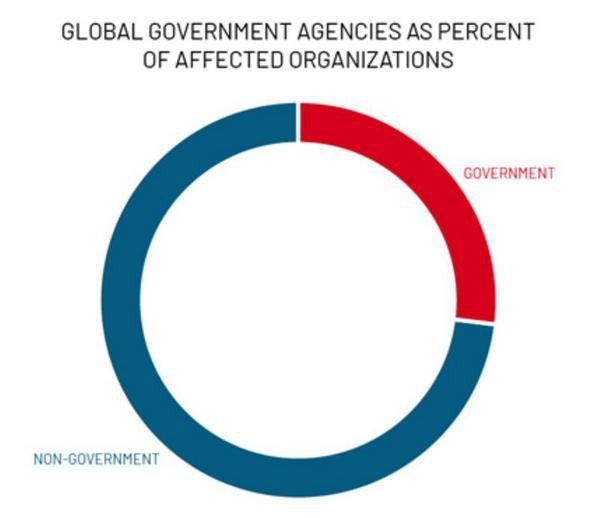

キャンペーンの影響を受けたとされる組織は世界各地で確認されており、被害にあった組織の3分の1は政府機関だったことがわかった。政府機関としてはASEANの外務省、台湾および香港の外国貿易事務所、学術研究機関などが重点的に狙われていたという。

UNC4841によるキャンペーンは中国国家が支援するスパイ活動の一環である可能性が高く、特に台湾を含むアジア太平洋地域の政府機関が標的にされている。CVE-2023-2868の悪用は続く可能性があり、該当する製品を利用しているユーザーはBarracudaの提供する情報を確認するとともに、アップデートを適用することが望まれている。