Security Joesは2月1日(米国時間)、「Operation Ice Breaker Targets The Gam(bl)ing Industry Right Before It's Biggest Gathering」において、ゲーム業界を標的にするサイバー攻撃グループについて伝えた。「Ice Breaker」と呼ばれている持続的標的型攻撃(APT: Advanced Persistent Threat)グループが追跡されており、彼らの攻撃手法が紹介されている。

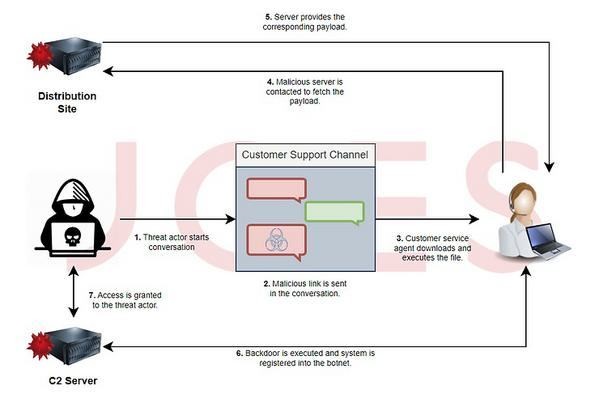

このグループの攻撃は顧客になりすまし、ベンダのカスタマーサービスにチャットでコンクタクトを取ることから始まるという。Dropboxにアップロードされたスクリーンショット画像のリンクを開くように促し、悪意のあるペイロードをダウンロードさせることがわかった。

チャットで送信されたリンクをクリックすると、ペイロードであるLNKファイルあるいはVBScriptファイルのダウンロードが開始されるという。ペイロードの挙動は異なっており、LNKファイルを実行するとバックドアなどを含むMSIパッケージがダウンロードおよび実行され、VBScriptファイルを実行すると遠隔操作ウイルス(RAT: Remote Administration Tool)型マルウェアであるHoudini RATがダウンロードおよび実行されることが判明している。

Ice Breakerの出自に関する情報は今のところ特定されていないが、カスタマーサービスエージェントとの会話の中で英語とスペイン語が使われていることが確認されている。Ice Breakerによって展開されたキャンペーンに関連する複数のセキュリティ侵害インジケータ(IoC: Indicator of Compromise)が共有されており、ゲーム業界のベンダーに対して注意するよう警告が発せられている。