IoT(モノのインターネット)、IIoT(産業用モノのインターネット)、OT(運用技術)の各ソリューションを保護するためのITとOTの融合は、ITの世界が過去20年間に歩んできた継続的な監視へという道を最終的にたどることになります。

今日、コネクテッドデバイスに迫るリスクは、IT、IoT、OTのそれぞれに分類される問題ではありません。

根本的な分かれ目となるのは、デバイスが現場に導入されて管理システムによってプロビジョニングされ運用される前に、これらのデバイスに組み込まれている技術の水準と保護のレベルです。運用リスク(OR)管理では、目的別のデバイス機能だけでなく、デバイスのセキュリティ・バイ・デザインに注意する必要があります。

ITをめぐる諸問題

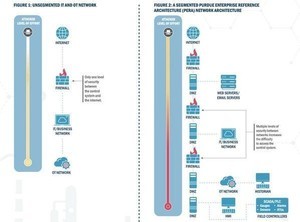

境界の防御(DMZ)に穴をあけることにより、隔離された企業ネットワークをリモートアクセスしてくる外部ユーザーに開放し、クラウドホスティングサービスを利用する内部ユーザーからのアクセスも可能にします。

パブリックとプライベートの環境の融合で、セキュリティ対策カ所の拡大がみられました。つまり、侵入検知/防御のためのネットワークトラフィック検査(ネットワークオペレーションセンター:NOC)から、セキュリティ情報イベント監視システム(セキュリティオペレーションセンター:SOC)、プラットフォーム堅牢化チェックリスト、脆弱性評価基準(NIST SCAP/CVEs, STIG, STIX/TAXIIなど)に拡大しました。

さらには、侵入したマルウェアや常駐型エクスプロイトの検知/防止のためのエンドポイントベースの対策などへ広がりました。IT SOCのキーワードとなるのが、脅威インテリジェンスです。

クラウドをめぐる諸問題

ITアウトソーシング、データセンター仮想化、クラウドの急増により、クラウドのセキュリティ(シングルサインオン、多要素認証)、クラウド内のセキュリティ(フルスタック堅牢化、プロセス分離、分離されたアプリケーション環境の保護、データレイクの暗号化)の確保が必要になっています。

アプリケーションとデータがパブリッククラウド、プライベートクラウド、コミュニティクラウドへと移行するのに伴い、プライバシーと機密性に関する懸念が顕在化しました。SaaS(Software as a Service)モデルは、マルチテナントの保護者として、セキュリティの責任をSaaSベンダーに移行させています。

クラウドは、ユーザーとアプリケーションにとって、第二の故郷のような存在になったといえます。クラウドSOCでは「見通しのきかない状況での可視化と制御」という言葉がキーワードになりました。

OTをめぐる諸問題

産業用制御システムから医療、製造業、運輸、公共事業、クリティカルインフラ、防衛まで、あらゆる産業分野でデジタルトランスフォーメーションの波が押し寄せており、パラダイムシフトが求められています。

企業のITエンドポイント(ユーザーのワークステーション、サーバファーム、ネットワーク要素)とは違って、OTのニーズは根本的に異質です。

OTは実行時の運用整合性や稼働中デバイスの堅牢化、サプライチェーンのリスクマネジメントを必要としますが、どれも独立したソリューションではありません。

専門的なリスクコントロールと対策について、相互接続された総合的なスイートが必要なのです。昨今、クラウドはデバイスに照準を合わせています。OT SOCのキーワードが、リスクインテリジェンスです。

デジタルトランスフォーメーションの諸問題

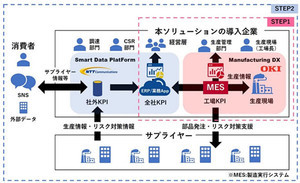

ITとOTの融合により、従来のIT SOCチームはコンフォートゾーン以外でもOTの現場オペレーターとの協力活動が必要になります。

DX(デジタルトランスフォーメーション)には、半導体ベンダー、デバイスベンダー、認証局、マネージドセキュリティサービスプロバイダー、クラウドプラットフォームベンダーの連携が必要です。

DXが目指すのは、さまざまなデバイス(Linux/Windows/Mac OSプラットフォームからVxWorks/FreeRTOS/QNX RTOS プラットフォーム、タブレット、スマートフォンまで)のライフサイクルです。それは、製造ラインから現場への導入、デバイスの状態モニタリング、コンディションベースメンテナンスまでにおよびます。

OTアプリケーションにおけるAIと機械学習のスムーズな対応領域は、耐改ざん性、信頼できるコンテンツ配信、認証された属性、リモートリカバリのために設計されたインテリジェントなデバイスから始まります。

DXと5Gへの莫大な投資を進めるには、デバイス組み込みのトラストからエッジゲートウェイへの低遅延サービスプラットフォームにわたり、OTがスケールとROI(費用対効果)を満たす経済合理性を見出す必要があります。

CISO(最高セキュリティ責任者)とCIO(最高情報責任者)はワークフローを最適化し、脅威を管理するセキュリティ管理性を備えた戦略計画を実施する一方で、CTO(最高技術責任者)と製品セキュリティ設計担当者はデバイスを変革してリスクを管理するための保護制御を備えた設計を行う必要があります。セキュリティはコントロールですが、トラストはチェーンなのです。