ガートナージャパンは6月22日、国内のマルウェアや標的型攻撃への対策状況に関する調査結果と注目すべきトレンドを発表した。

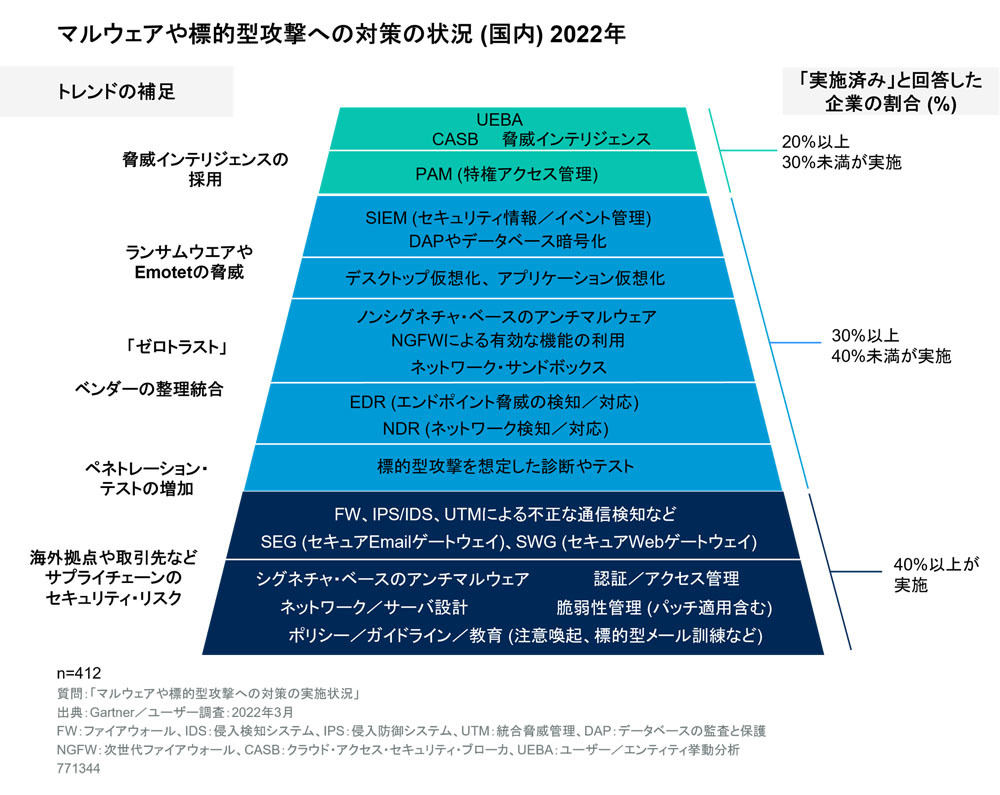

同社が2022年3月に国内で実施した調査において、「マルウェアや標的型攻撃への対策の実施状況」を尋ねたところ、「実施済み」と回答した企業の割合は、以下の図の通りとなった。

この結果を受けた同社アナリストでバイスプレジデントを務める礒田優一氏は「『実施済み』と回答した企業の割合が高い対策の中で、自社が取り組んでいないものがあれば、その対策の優先度を上げて取り組みを進めるなど、自社の状況に合わせた議論が必要。自社ですでに『実施済み』の対策でも、対策が陳腐化していてアップデートが必要な可能性もあり、それぞれ対策の状況を見直し強化する必要がある」と警告している。

同社は注目すべきトレンドとして「ランサムウェアやEmotetの被害と、脅威インテリジェンスやペネトレーション・テストの採用増」、「海外拠点や取引先などサプライチェーンのセキュリティ・リスク」、「ゼロトラスト」の3つを挙げる。

ランサムウェアやEmotetの被害増

近年、リモートワークの恒常化、海外拠点の弱点を突いた攻撃の増加、ロシアのウクライナ侵攻を踏まえたサイバー空間での脅威の高まりなどを背景に、深刻なランサムウェアのインシデントが継続している。

さらには一度沈静化したEmotetの感染再拡大による被害の急増もあった。それらにより、エンドポイントの対策のみではなく、攻撃フェーズに沿った多段階の対策の強化を急ぐ組織や、次の一手を見出す対策を検討する組織が増えているという。

それらに伴い、エンドポイントの対策のみではなく、攻撃フェーズに沿った多段階の対策の強化を急ぐ組織や、次の一手を見出す対策を検討する組織が増えている。脅威インテリジェンスの活用も、以前はハードルが高いと感じる組織が多くみられましたが、さまざまなユースケースがあり、活用の幅が広がっているとのことだ。

礒田氏は「「セキュリティ/リスク・マネジメントのリーダーは、『敵を知り、己を知る』ことを念頭に置き、自社が可能な限り早期に攻撃を検知し、可能な限り素早くリカバリを実施できるよう備えを確実にすることが重要だ」と述べている。

また、昨今の地政学的情勢の変化や、サイバー空間における最新の脅威の動向を受け、セキュリティ・リスクが及ぼすビジネスへの影響の深刻さが増しています。

サプライチェーンのセキュリティリスク

また、昨今の地政学的情勢の変化や、サイバー空間における最新の脅威の動向を受け、セキュリティ・リスクが及ぼすビジネスへの影響の深刻さも増している。

海外拠点の相次ぐセキュリティ侵害、国際情勢を受けた不安の高まりや取引先のインシデントによるビジネス停止、オープンソース・ソフトウェア (OSS) および商用ソフトウェアの深刻な脆弱性やハードウェアの調達に伴う懸念の増大、さらには日本における経済安全保障推進法の成立など、サプライチェーンのセキュリティ・リスクへの関心が高まり、その対応が急務になっている。

「セキュリティ/リスク・マネジメントのリーダーは、インシデントが発生した際に、本社主導でリーダーシップを発揮し、いかに被害を最小限に抑え、説明責任を果たすことができるかが問われている」(礒田氏)

ゼロトラスト

さらに、社内外のネットワーク環境における従来の「境界」の概念を捨て去り、守るべき情報資産にアクセスするものはすべて信用せずにその安全性を検証する「ゼロトラスト」という考え方も関心が高まっている。

セキュア・アクセス・サービス・エッジ (SASE)、セキュア・サービス・エッジ (SSE)、あるいはその他のテクノロジについての問い合わせがGartnerには引き続き多く寄せられており、今後もしばらくはこの傾向が継続すると同社はみている。

複数のベンダーを組み合わせるか、それとも極力少数のベンダーに統合していくかといった議論が増えているという。礒田氏は「ゼロトラストの議論の範囲はセキュリティ領域の全般に及ぶため、自社の取り組み状況に合わせ、全体および個々のテクノロジやサービスで、最新トレンドを踏まえた検討が必要だ」と警鐘を鳴らしている。