オランダに拠点を置くThreatFabricがこのほど、Androidを標的とした新しいトロイの木馬型マルウェアが発見されたと伝えた。「Xenomorph」と名付けられたこのマルウェアは、侵害されたデバイスから銀行用アプリの認証情報などを盗み出すというもの。公式のGoogle Playストアを通じて配布されており、56のヨーロッパの銀行のユーザーを対象として、すでに5万を超えるデバイスにインストールされているという。

Androidユーザーを標的とする攻撃者は、一般的なアプリケーションを装ってGoogle Playストアに悪意のあるマルウェアを登録する手法を好んで用いる。Xenomorphにも同様の手段が用いられており、ThreatFabricが発見したアプリケーションの1つは、デバイスを高速化する「Fast Cleaner」というアプリを装って配布されていたという。

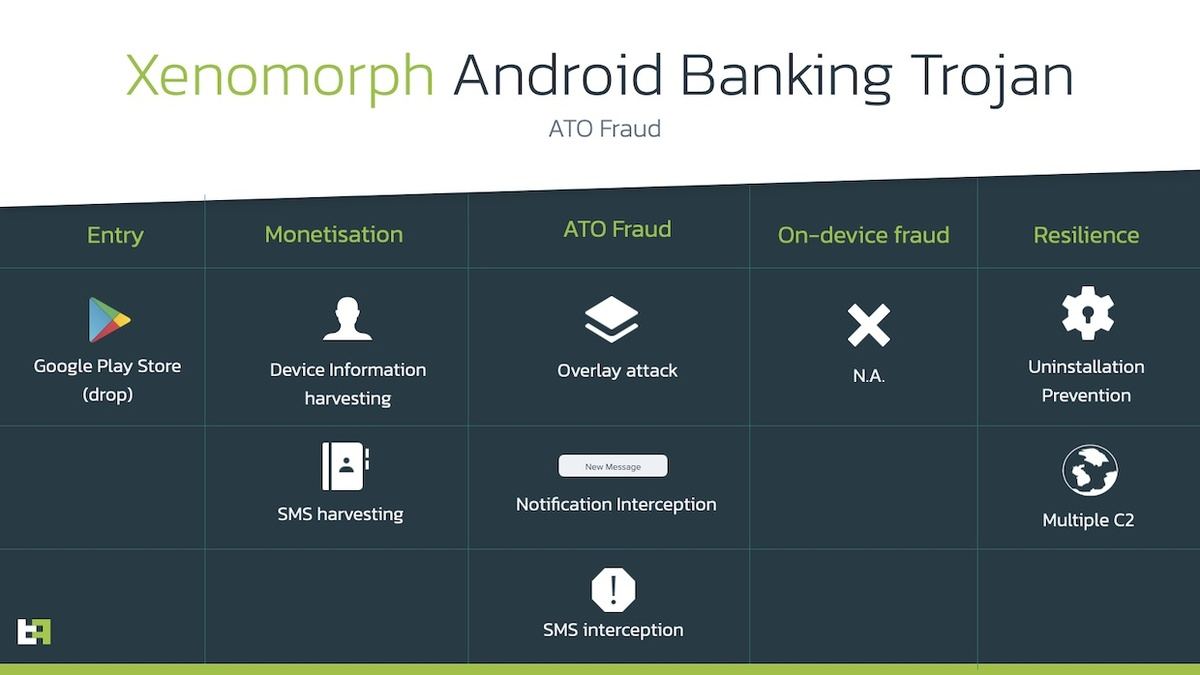

Xenomorphが持つ機能は以下の図の通りだ。

認証情報を盗み出すためのオーバーレイ攻撃や、二要素認証のトークンをログに記録するためのSMSや通知の侵害といった、バンキング型トロイの木馬に必要な機能リストをサポートしており、外部のC2(Command and Control)サーバと通信することで情報の盗み出しを行う。

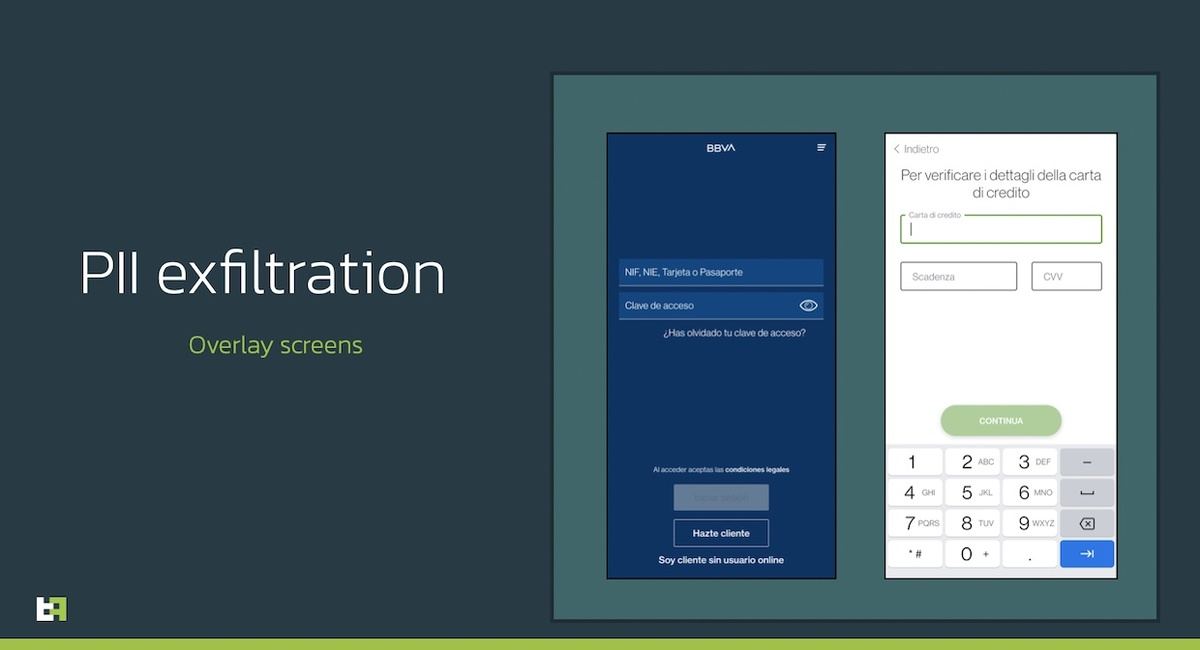

他の多くのバンキング型トロイの木馬と同様に、Xenomorphの主な攻撃メカニズムはアクセシビリティ機能を悪用したオーバーレイ攻撃だという。これは、ユーザーが標的のアプリを起動した際に、その前面に偽のアプリの画面を被せることで操作をハイジャックするというもの。ユーザーが端末を乗っ取られたことに気づかずにパスワードなどの情報を入力すると、その内容が盗み取られてしまう。これを実現するために、XenomorphはAccessiblity Serviceへのアクセス権限を要求する。

ThreatFabricによれば、Xenomorphは現時点では平均的なバンキング型トロイの木馬だが、未実装の機能が多く、まもなくリリースされる可能性があるとのこと。現在のバンキング型マルウェアは非常に速いスピードで進化を続けており、Xenomorphはその最前線にあると指摘されている。