Zoom Video Communicationsは11月24日(米国時間)、ビデオ会議ソフトウェアの「Zoom Client」およびその関連ソフトウェアにおいて2件の脆弱性が報告され、対策を行った最新バージョンをリリースしたと伝えた。これらの脆弱性を悪用されると、悪意を持った攻撃者によってアプリケーションのクラッシュや任意のコード実行、メモリの状態の読出しなどが行われる恐れがある。

該当する脆弱性に関する情報は、Zoom公式サイトのセキュリティ速報ページで公開されている。

ここには、2021年11月24日付けで次の2件の脆弱性に関する情報が掲載されている。

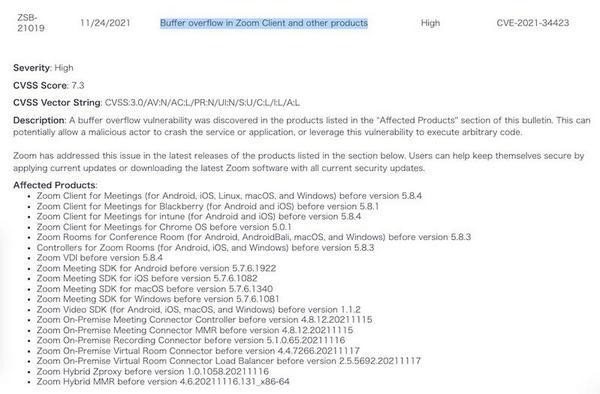

- CVE-2021-34423: Buffer overflow in Zoom Client and other products

- CVE-2021-34424: Process memory exposure in Zoom Client and other products

より重要度が高いのはCVE-2021-34423のバッファオーバーフローの脆弱性で、悪用するとサービスやアプリケーションをクラッシュさせたり、任意のコード実行したりすることが可能になる。CVSS v3のベーススコアは7.3となっている。

CVE-2021-34424の方は、アプリケーションが利用しているプロセスメモリの状態を不正に閲覧できるという脆弱性で、任意のメモリ領域を調べることで攻撃者に何らかの知見を与える可能性があるという。CVSS v3のベーススコアは5.3となっている。

それぞれの脆弱性の影響を受ける製品およびバージョンは、上記のセキュリティ速報で確認いただきたい。いずれの脆弱性も、最新のアップデートを適用するか、すべてのセキュリティアップデートを含んだ最新のZoomソフトウェアを使用することで影響を回避できる。