ゼロデイ攻撃の研究を専門とするGoogleのセキュリティチーム「Project Zero」は月15日(米国時間)、公式ブログのエントリ「Project Zero: Policy and Disclosure: 2021 Edition」において、発見された脆弱性情報の開示ポリシーを変更することをアナウンスした。新しいポリシーでは、ベンダーが脆弱性の修正パッチを開発した後で、ユーザーが実際にそれを適用する時間として30日間の猶予期間が設けられている。

Project Zeroでは、新しい脆弱性を発見した場合、原則としてそれをベンダーに通知してから一定期間経過後に詳細情報を公表するというポリシーを設定している。このポリシーは、ベンダーに対して迅速な修正パッチの開発を促し、さらにユーザーに対しては公開された修正パッチの速やかな適用を促す目的で設けられている。

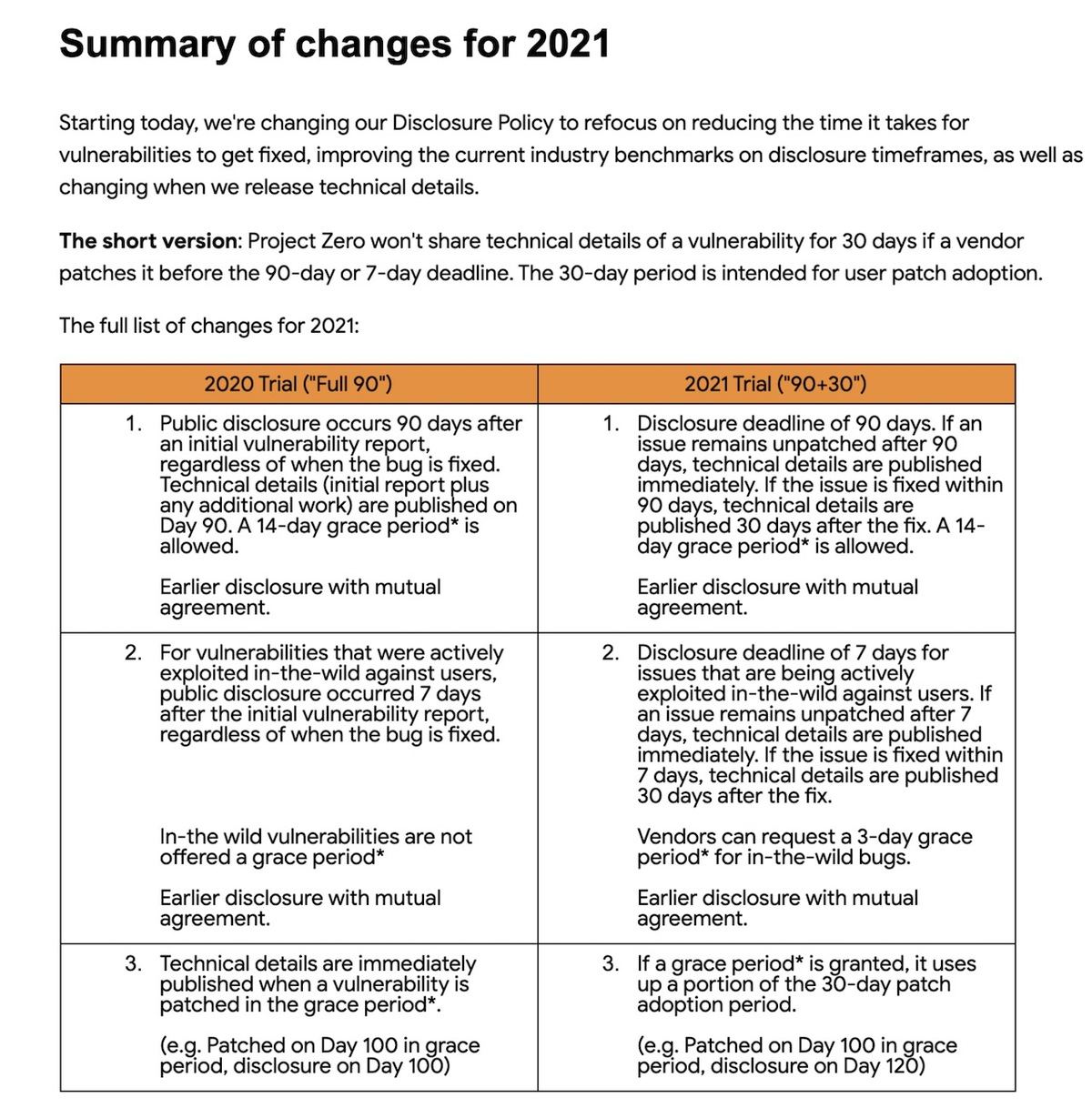

従来のポリシー(2020年版)では、悪用が確認されていない脆弱性情報はベンダーへの通知から90日後、実際に悪用された脆弱性は7日後に、一般に公開されることになっていた。

新しいポリシー(2021年版)でもこの90日間という期間は変わらないものの、もし実際に修正パッチがリリースされた場合は、情報の開示に30日間の猶予が与えられ、リリースから30日後に情報が開示される方針になっている。この30日間は、ユーザーがパッチの適用に要する期間とされている。

なお、90日間の期間中に修正パッチがリリースされた場合、2020年版では即座に情報開示が行われるのに対して、2021年版ではここでも30日間の猶予期間が設けられることとなった。

Project ZeroのマネージャーTim Willis氏によれば、当初の90日ポリシーは、「ユーザーにパッチを適用するまでの猶予期間を確保するため、ベンダーは90日間のなるべく早い時期にパッチを公開するだろう」という考えに基づいていたという。しかし、実際にはパッチ開発のスケジュールは大きな変化は見られなかった。これについては、「ベンダーに対してパッチの導入を促進するために設けられたタイムラインであるという意図が明確に伝わっていなかった」からと説明されている。

新たに設けられた30日間の猶予期間は、ユーザーの安全を守るためのものだが、結果的にはベンダーに与えられた時間が伸びた形にもなる。しかし、これはポリシー変更の影響を軽減するための一時的な処置で、将来的にはこれらの期間をもっと短縮していく予定とのこと。パッチのリリースにかかる時間と、ユーザーがそれを適用するまでの時間を短縮することで、脆弱性に対処するサイクルを高速化するのがその狙いである。

脆弱性情報の開示に関しては、攻撃者と防御者のどちらにより利益をもたらすかという問題が常につきまとっている。Project Zeroの主張は技術的な詳細のオープンでタイムリーな公開がインターネット全体のユーザーの保護につながるというものだが、その一方で懸念の声にも注意深く耳を傾けてポリシーを調整しているとのことだ。