DoublePulsarに6月9日(米国時間)に掲載された記事「Root Bridge — how thousands of internet connected Android devices now have no security, and are…」が、多くのAndroidデバイスがAndroid Debug Bridge (ADB)を有効にした状態で出荷されており、認証なしで遠隔から対象デバイスの制御権が乗っ取り可能な状態になっていると伝えた。

AndroidにはAndroid Debug Bridgeと呼ばれる開発者向けの機能が用意されている。これは開発者に対してデバイスへのリモートアクセスとコマンドの実行などの機能を提供するもので、開発を支援する機能としての役割を担っている。しかし、多くのデバイスで、TCPポート5555経由でアクセス可能なADBインタフェースを介して、デバイスがリモート接続が可能な状態で出荷されてしまっていると指摘されている。

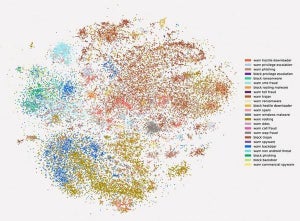

ただし、どの程度の規模のAndroidデバイスがこの機能が有効になったまま出荷されているのかまでは明らかにされていない。しかし、既にAndroid Debug Bridgeを悪用したと見られるワームの動作が観測されており、かなりの数のデバイスが制御権がすぐに乗っ取られる状態で使われているという。

Androidを搭載するデバイスを利用している場合は、Android Debug Bridgeの機能が有効になっているかを確認するとともに、有効になっている場合は無効に変更することが望まれる。Android Debug Bridgeの状態は、設定-開発者向けオプションで確認でき、USBデバッグが無効になっていれば問題ない。企業に対しては、TCPポート5555をスキャンしてみることを勧めている。