NTTは、東京オリンピック・パラリンピック競技大会(東京2020大会)における通信サービス支援や、サイバーセキュリティ対策への取り組みなどについて説明した。

NTTグループは、東京2020のゴールドパートナーとして、通信サービスの提供やネットワークセキュリティ、サイバーセキュリティ対策を実施。「大会期間中には、約4億5,000万回のサイバー攻撃があったが、大会運営や競技運営に支障をきたすようなサイバーインシデントは発生せず、NTTとして大会の安定運営に貢献できた」(NTT 執行役員 セキュリティ・アンド・トラスト室長兼CISOの横浜信一氏)と総括した。

同社が明らかにした東京2020大会における通信サービスの概要は、大会用データネットワークとして使用された会場LANは、光ケーブルが1,200km、メタルケーブルが3,900km、放送用ネットワークは光ケーブルで1,900km、専用線で1万kmに達しており、Wi-Fiアクセスポイントが1万1,000カ所、携帯電話1万9,600台、固定電話2,800台、CATVセットトップボックスが6,800台の規模に達したという。通信サービスを、フルレンジに渡って提供したことになる。

最注目は過去最大級だったサイバー攻撃への対応

多くの競技が無観客開催となったことで、これまでの大会と比べても、通信サービスの役割が、最も重要になった大会ということができるだろう。

NTTおよび協力会社の関係者を含めて約1万人が、大会期間中の通信サービスの運用、維持に携わった。会場で従事したNTT社員は約650人、テクノロジーオペレーションセンターでは約350人、セキュリティオペレーションセンターでは約90人の社員が従事したという。

さらに、新しい観戦体験に向けて、5Gの活用や、NTTの研究所が持つAR技術なども利用。国立競技場ではメディア向けにローカル5G環境を整備したという。「これまでのオリンピックで、最もイノベーティブな観戦機会の創出を目指した」とする。

東京2020大会のなかで、最も注目されたのが、サイバー攻撃への対応だといえるだろう。

「1年間の大会延期は、サイバーセキュリティという観点からは、厳しいものになった。2020年後半から、2021年初めにかけて、国内外にランサムウェアが広がり、サプライチェーンを対象にした攻撃も発生した。また、重要インフラを停止させてしまうようなサイバー攻撃も起きた」とし、「大会期間中には、約4億5,000万回の攻撃と思われるシグナルをキャッチした。ロンドンオリンピックでは約2億回の攻撃であり、その倍以上の攻撃を受けたことになる。過去のオリンピックのなかで、最も厳しい環境になった」とする。

4億5,000万回のサイバー攻撃は、オリンピックの開会式から閉会式、パラリンピックの開会式から閉会式の期間中の集計であり、その前後を含めると、さらに多くのサイバー攻撃があったことになる。そうした環境において、サイバーインシデントを発生させることなく、大会を運営できたことは、NTTの技術力と運用力を、世界に示すことになったともいえる。

成功に導いた4つの「T」とは?

NTTでは、成功の秘訣を、4つの「T」にまとめて説明した。

それは、「T1: Threat Intelligence & Monitoring(脅威情報とモニタリング)」、「T2: Total Security Solutions(総合的セキュリティソリューション)」、「T3: Talent, Mind & Formation(人材、心持、フォーメーション)」、「T4: Team 2020 -複雑なステイクホルダーマネジメント」である。

T1とした「Threat Intelligence & Monitoring」では、過去の大会への攻撃を分析するところから開始した。

2018年の平昌冬季オリンピックにおいて、マルウェアによるLAN、Wi-Fi、ブロードバンドサービスへの影響があったことや、IDやパスワード、個人情報といった運営情報の窃取などが起きた課題を検証。さらに、クラウドネイティブ時代の到来や、ゼロトラスト環境下でのセキュリティといった最新技術動向についても研究。「東京2020大会では、どんなサイバー攻撃が発生するのかを事前に予測し、シナリオを考えて、脅威情報のモニタリングに取り組んだ」という。

モニタリングについては、大会システムの内部から発生するシグナルを、NDR (Network Detection & Response)、EDR (Endpoint Detection & Response)、UEBA (User & Entity Behavior Analytics)により観測。外部状況のモニタリングでは、NTT-CERTが、一般的なインターネットだけでなく、ダークウェブも対象に監視。グローバルなICTサービス事業者やセキュリティプロバイダーとも連携して、情報共有を行った。

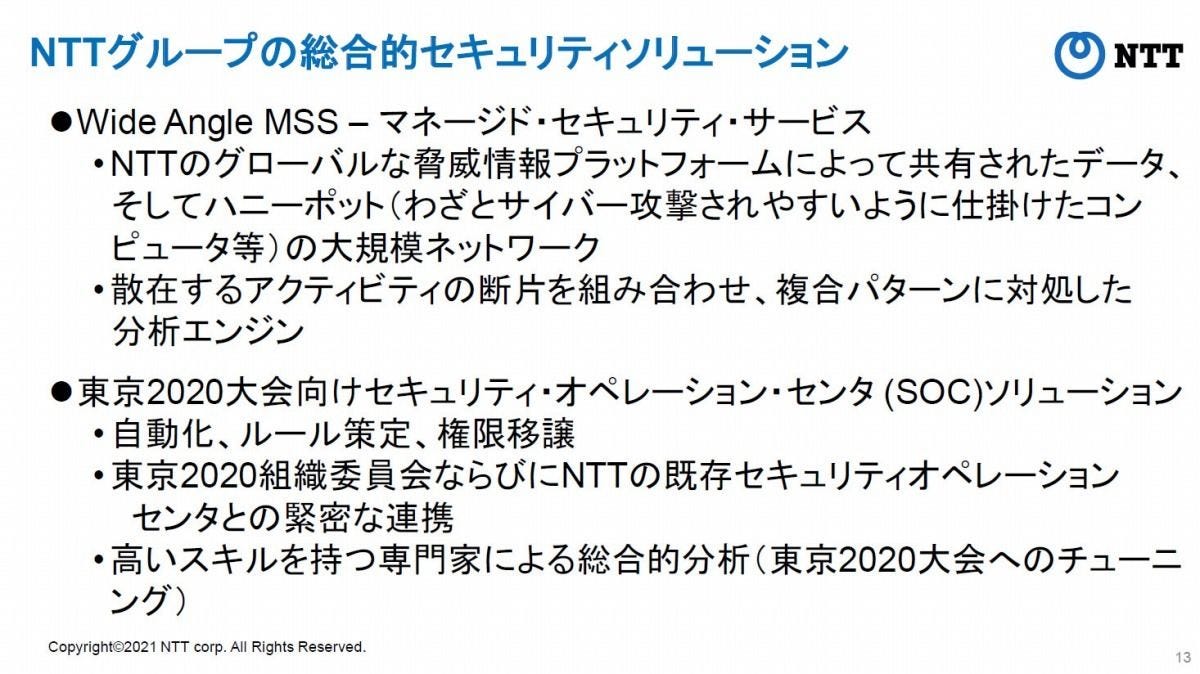

T2の「Total Security Solutions」では、T1で得た様々な情報を、総合的セキュリティソリューションで解析した。

ここでは2つの取り組みがあった。

東京2020大会のICT基盤は、ベスト・オブ・ブリードを前提に構築したため、様々な製品が組み合わさった複雑な運用環境にあったという。そこで、ホワイトリスト方式を採用し、コミュニケーションをコントロール。Cyber Hygiene(サイバー衛生)環境を維持した。

もうひとつは、内部から発生するシグナルを解析する仕組みとして、マネージドセキュリティサービスのWide Angle MSSを採用。グローバルのICTインフラから発生するシグナルをもとに、NTTの研究所で開発した機械学習を活用し、シグナルの相関分析を実施。異常なシグナルを検知する仕組みとした。「危険なシグナルを早期に検知し、事前に対処することができた」という。

これらの仕組みは、東京2020大会向けセキュリティオペレーションセンターで活用。NTT社員のほかに、組織委員会関係者、テクノロジープロバイダーを含めた混成チームによって運営した。

「Talent, Mind & Formation」によるT3は、人材面での取り組みになる。

一人ひとりのセキュリティに関する高い知識やスキルに加えて、どんなマインドセットで臨むかを重視。予防保全意識を持ったチームメンバーの育成、定着を図った。

「なにかおかしいと思ったら、それに対する感度を高め、プリベンティブに動き、先を予測するといったマインドで業務を行ってもらった」という。

また、セキュリティオペレーションセンターでは、班ごとの役割分担、連携方法を明確に規定。「班ごとの連携の隙間に、野球でいうとポテンヒットのような課題を埋めるために、サッカーでいうボランチの役割を果たすスタッフを配置。流れを横断的に見て、別の班で起きているシグナルの情報と組み合わせることで、新たなことが起きていることを感知するといったことも行った」という。

人材育成に関しては、SOCオペレータ研修プログラムを半年以上前から実施。NTTの事業会社から集められた100人以上が受講し、プロのセキュリティ技術者とチームを形成した。

また、NTTが持っている疑似攻撃による脆弱性発見組織であるレッドチームを通じて、東京2020大会のシステム検証を行った。

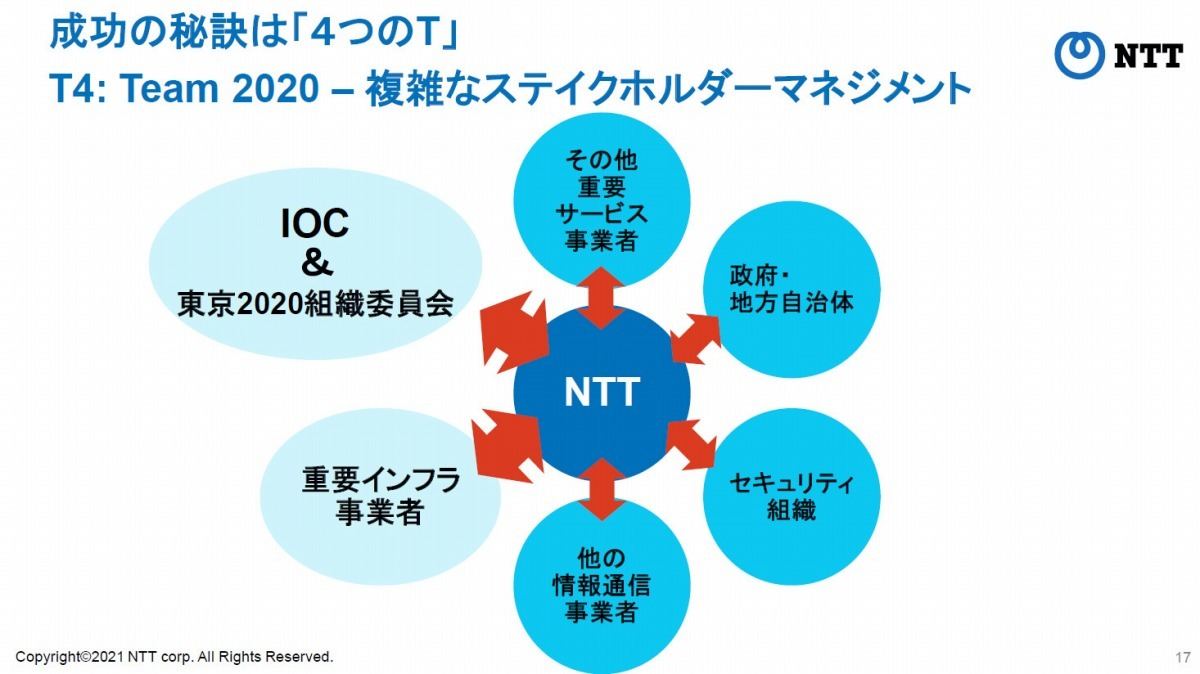

T4とした「Team 2020」では、ステイクホルダーとの関係強化を示した。「これだけのビッグイベントのネットワークは、NTTだけでは守り抜けない。ICTサービス事業者、重要インフラ関連機関、政府、地方自治体、国内外のセキュリティ機関との数年に渡る協力関係が、システムやネットワークを守ることにつながった。本番のかなり前から検証を行うことができた点も有効だった」とした。

サイバーセキュリティ対策のノウハウをシェアしたい

NTTの横浜執行役員は、「過去大会を遥かに上回るサイバー攻撃があったが、きちんとした対策を取れば、厳しい環境であっても被害を起さない、被害が起きても最小化することができることを証明し、それを学ぶことができた」とし、「NTTは、東京2020大会に向けてセキュリティレベルを引き上げてきた。ここで得たノウハウ、知見、人材を活用して、NTT自らがNTT自身を守ること、NTTが提供するデジタルサービスをセキュアにすること、お客様の資産を守ることに反映させたい」と述べたほか、「今後のオリンピック開催や海外イベント、大阪万博などの国内で開催されるグローバルイベントにおいても、ノウハウをシェアしたい。また、今後、商用サービスに組み込んだり、セキュリティビジネスをNTTのラインアップのひとつとして提供したりといったことを考えている」と語った。

一方、公益社団法人東京オリンピック・パラリンピック競技大会組織委員会 テクノロジーサービス局の舘剛司局長は、組織委員会の立場から、サイバーセキュリティ対策について説明した。

舘局長は、「開催1年半前から、大会関係者に対する攻撃が大量に観測されたが、この時点で侵入を許さなかったことが、大会期間中の安定運用に寄与した」と語る。

2019年11月~20201年1月に、大会関係者のEmotet感染に伴うと見られる不審メールや、IOC会長や組織委員会、事務総長になりすました不審メールを大量に観測。2021年3月~6月には、大会関係機関からの不審メール、関係機関のホームページの改ざんなどが多数観測された。ホームページの改ざんは関連するスポーツ団体で10件近くあり、特定のサイトへの誘導が行われていた。

組織委員会では、大会システムに感染がないことを確認した上で、関係機関などに注意喚起を行ったほか、2019年から、ホワイトリスト方式によるプロアクティブな防御を開始したことも有効に機能したという。

組織委員会では、2019年3月から、セキュリティオペレーションセンターを小規模で運用を開始。大会期間中は44ポジション、128人の技術者が24時間体制で運用。そのうち、NTTの技術者は約7割を占めたという。また、テクノロジーオペレーションセンター全体では171ポジション、551人が従事した。

先にも触れたように、大会期間中には、約4億5,000万回のサイバー攻撃が観測されたが、その具体的な内容についても説明した。

2021年7月上旬から8月上旬にかけて、広範囲な国から、パスワードスプレー攻撃と見られるバックオフィス環境での認証エラーを大量に観測したが、組織委員会によれば、初期段階から導入していた情報セキュリティ対策により、大会に進行に影響するような事故に至ることはなかったという。

各ネットワークでは、ファイヤーウォールなど受信側での防御に加えて、ISP側でのフィルタリングも順次開始。それ以降はブロックした通信の総量が減少し、平準化に寄与したとしている。

「とくに、ステイクホルダー用ネットワークにおいては、放送局やプレス、各国オリンピック委員会などの脆弱なエンドポイントを狙った不正トラフィックが多く観測され、その都度、ユーザーの理解、協力を得て、通信ブロックや端末のクリーンアップなどの対策を実施した」という。

また、競技用やバックオフィス用、ステイクホルダー向けネットワーク、公式ウェブサイト、モバイルアプリにおいて、大量のセキュリティイベントを観測した。

「公式ウェブやモバイルアプリは、大会期間中を通して比較的平準なアクセスが観測されたが、ブロックした通信は、オリンピック開会式前日から競技3日目までに集中していた」という。

大会運営に影響を及ぼす事故が確認されずに、大会が終了したことについて、舘室長は、組織委員会の立ち上げ期から、サイバーセキュリティの専門家が内部スタッフとして参画し、情報セキュリティマネジメントシステムを早期導入したこと、組織委員会や過去の大会経験者を中心に、アーキテクチャー設計を推進し、NTTなどとともに、プロアクティブな対策を早期から推進してきたこと、競技ネットワークやインフラサービスといった重点分野に関しては、政府や関係機関とも連携して、継続的な対策の棚卸しや実戦演習、セキュリティ監査を推進してきたこと、大会期間中のグローバルスケールでの危機意識の共有や対策の連携が行えたことをあげた。

「サイバーセキュリティへの対策は地道な作業の積み重ねである。それが安心、安全な大会を支えた」と述べ、「すでに、パリ2024大会の組織委員会との会話もはじまっている。設計の初期段階から情報セキュリティの考え方をしっかりと反映していくことが大切である。テクノロジー部門だけの課題として捉えるのではなく、あらゆるサービス部門と一緒になり、調達ルールなどを含めて対応していく必要がある」とした。