前回は、DNSキャッシュポイズニングについて解説しました。第3回目はDNSサーバーを踏み台とするDDoS攻撃について解説していきます。

DNSが持つオープンリゾルバーの脆弱性

DDoS攻撃とは「Distributed Denial of Service attack」の略語で、攻撃者が様々な方法で企業や組織などのサーバーに大量のデータを送りつけ負荷を与えることで、サービスが使用できない状況にする攻撃のことを言います。

攻撃を行う際には、マルウェアの拡散などで踏み台となるコンピューターを増やし、一斉に攻撃指令を出す方法が一般的です。その踏み台としてDNSサーバーを利用することが多く、特に「オープンリゾルバ―」というDNSの脆弱性を悪用することがあります。

オープンリゾルバ―とは、本来制御すべき外部からの問い合わせに対して許可している危険なキャッシュDNSサーバーのことを指します。キャッシュDNSサーバーが権威DNSサーバーへ名前解決を行う機能のことを「リゾルバー」と言い、インターネット上からの"オープン"な問い合わせに対しても応答することから「オープンリゾルバー」と呼ばれています。

オープンリゾルバーを契機としたDDoS攻撃は様々な種類がありますが、有名なものに「DNSアンプ攻撃」があります。

オープンリゾルバーを狙ったDNSアンプ攻撃

2013年3月に、迷惑メール対策の国際非営利組織「The Spamhaus Project」への攻撃に端を発した大規模なDDoS攻撃が発生しました。

攻撃はThe Spamhaus Projectのみならずロンドンやドイツ、オランダ、香港などの大手インターネットエクスチェンジ(IX)に影響を与え、一部の地域ではインターネットが利用できなくなるなどの被害がありました。このDDoS攻撃に使用されたのがDNSアンプ攻撃です。

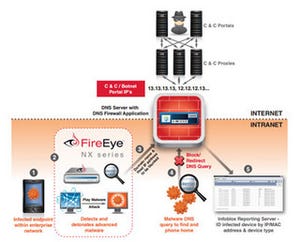

DNSアンプ攻撃は、外部からの問い合わせを許可している「オープンリゾルバー」なキャッシュDNSサーバーに対して、攻撃対象の送信元のIPアドレスに偽装した問い合わせを行います。

その結果、キャッシュDNSサーバーはその偽装を鵜呑みにして、攻撃対象へ意図されていない名前解決の応答を行います。さらに、問い合わせに細工をすることで、小さなリクエストでその何倍のサイズもの応答通信を送りこめるため、非常に効率の良い攻撃が仕掛けられます。このように、サイズを増幅=amplificationさせることからアンプ攻撃と呼ばれています。

また、この攻撃手法はDNSの問い合わせが送信元のIPアドレスを偽装しやすい「UDP」という技術を使用しているという背景もあります。攻撃者はこのような攻撃を、多数用意したBOTコンピュータから複数のキャッシュDNSサーバーに対して行い、攻撃対象へ膨大な量のデータを送りこむのです。

日本でも2014年8月、バッファロー提供の家庭用ルーターがDNSアンプ攻撃によってDDoS攻撃の踏み台にされたという注意喚起が行われました。

家庭用ルーターもキャッシュDNSサーバーが備わっており、「オープンリゾルバ―」状態であると悪意ある攻撃に利用されてしまいます。また、大量に偽装の問い合わせを受けることで家庭用ルーターが正常に動作しなくなり、インターネットに接続できなくなる可能性もあります。

オープンリゾルバーに対する対策方法

DNSアンプ攻撃をはじめとしたDDoS攻撃の踏み台としてキャッシュDNSサーバー利用されないためには、運用担当者が「オープンリゾルバ―の設定」を修正することです。

送信元を偽装できないように通信や認証の仕組み自体を見直す技術も出てきていますが、まだまだ課題が多く、現状では設定の見直しが一番の対策方法になります。

また、家庭用ルーターに関しても各メーカーが初期設定でオープンリゾルバ―になっている製品の情報を公開していますので、改めて確認し早急なアップデートを行う必要があります。

JPCERTが簡単にオープンリゾルバーかどうかを確認できるサイトを公開していますので試してみるのも良いでしょう。

いずれにしても、踏み台にされる側は悪用されていることに非常に気付き辛いため、意識して確認することが重要です。使用せずに放置されているキャッシュDNSサーバーがオープンリゾルバ―のままになっている例も多いのです。

また、キャッシュDNSサーバーがオープンリゾルバーになっている場合、前回解説したキャッシュポイズニング(毒入れによる攻撃)のきっかけを外部から誘発できるため、自身への攻撃の危険性も増大します。

キャッシュポイズニング防止の観点からも、オープンリゾルバーの設定修正は重要な対策となります。

一方でDDoS攻撃を受ける側としては、DNSの正規の応答を利用した攻撃であるため、簡単に対処を行うことは難しいです。昨今はあらゆる企業や組織がDDoS攻撃の対象となる可能性があるため、DDoS攻撃に備えたセキュリティソリューションを構築することが必須となっています。

今回説明したオープンリゾルバ―についても前回解説したキャッシュポイズニングと同様に以前から知られていましたが、7月にあった警察庁の警告やバッファローによる呼びかけにより再び話題になり、注目を集めました。

それでもオープンリゾルバ―が完全になくなっていない現実があるわけです。

三好 慶太 Infoblox トレーナーSE

DNSやDHCP、IPアドレス管理の専用アプライアンスを提供するInfobloxでプリセールス支援とトレーニングを担当するトレーナーSE。

航空会社や通信事業者でのプロジェクトマネージャー、外資ストレージベンダーを経て2010年7月より現職。現在は自社のDNSセキュリティ製品を広く知ってもらうべく奔走中。