JPCERTコーディネーションセンター(Japan Computer Emergency Response Team Coordination Center:JPCERT/CC)は4月14日、「JVNVU#92527693:Schneider Electric 製 SoMachine Basic に XML 外部実体参照 (XXE) に関する脆弱性」において、Schneider Electricが提供するプログラマブルロジックコントローラ (PLC) 用プログラミングツール「SoMachine Basic」に脆弱性が存在すると伝えた。

この脆弱性を悪用されると、ローカルの攻撃者によってOut-of-Band攻撃を実施され、デバイスに接続されているシステム上の任意のファイルを読み取られるおそれがある。

脆弱性に関する情報は次のページにまとまっている。

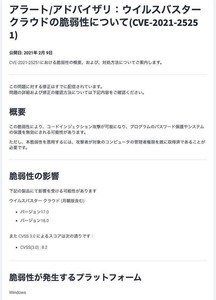

脆弱性が存在するとされるプロダクトおよびバージョンは次のとおり。

- Schneider Electric SoMachine Basic v1.6 SP1より前のすべてのバージョン

Schneider Electricは「SoMachine Basic」を「EcoStruxure Machine Expert – Basic」へ置き換えている。このため、今回発表された脆弱性に対応するには、 EcoStruxure Machine Expert – Basic v1.1 SP1およびこれよりも後のバージョンへアップデートするほか、いくつかのステップを踏む必要があるとされている。詳しい方法は先程のアドバイザリにまとまっている。

この脆弱性はCVSS v3スコアが8.6で、深刻度は重要に位置づけられている。遠隔から悪用が可能、かつ、利用するのにそれほど複雑なスキルは求められないと評価されている。世界中の重要なインフラストラクチャセクタで採用されているプロダクトであるため注意が必要。該当するプロダクトを使用している場合は、上記のアドバイザリの内容を確認するとともに、適宜対応することが望まれる。