NECは11月5日、サイバー攻撃リスクの分析を仮想環境上でシミュレーションすることで、網羅的に脅威を洗い出し診断できる「サイバー攻撃リスク自動診断技術」を開発したと発表した。今後、技術の実証を進め、2019年度の実用化を目指す。

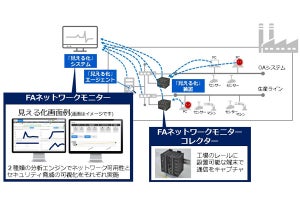

新技術ではICT分野にとどまらず、IoT機器や制御システムなどに対して、発生し得る多様なサイバー攻撃のリスクを網羅的にシミュレーションで診断できるという。同技術は、実システムから構成情報や通信データ、データフローなどを収集し、それらに基づいた仮想モデルを再現。

その仮想モデル上で、独自の分析ナレッジで作成された攻撃シナリオを用いたシミュレーションを行うことで、多様なサイバー攻撃に対する攻撃リスクを自動で診断する。

同技術の特徴としては「正確なセキュリティリスク分析のための仮想モデルの構築」「攻撃データベースを用いたより現実に近い攻撃シナリオの分析」の2点を挙げている。

仮想モデルの構築に関しては、実システムからPCなどのIT機器の構成や、OS、アプリケーションに関するソフトウェアのバージョン・仕様に加え、制御システム特有の構成機器(プログラマブルロジックコントローラ(PLC)など)のハードウェア情報や、パケットやプロトコルなどの通信設定、ネットワークから隔離した状況下も含めたデータフローやデータの受け渡し手段など、リスク分析に必要な詳細なシステム情報を自動で収集し、仮想モデルを構築する手法を開発。

これにより、従来は経験豊富かつ実態分析力に優れた専門家でも把握が困難だった複雑なシステム全体の構成やデータの流れを、計算機上に再現し可視化することで、リスク分析における脆弱性カ所の正確かつ迅速な把握を実現するとしている。

攻撃シナリオの分析については、これまでは専門家しか理解できなかったCVEやCAPECといった世界で広く情報公開されているソフトウェアの脆弱性の情報や攻撃手法のデータを基に、計算機でシミュレーションに利用できる分析ナレッジとして構築。

攻撃の成立条件や攻撃者の状態、攻撃が成功した場合に発生するシステム状態の変化などを、共通特性を用いた独自ルールとしてデータベース化した。これにより、攻撃始点から攻撃目標まで連続した攻撃シナリオを、信憑性を保ちながら高速かつ網羅的に自動生成できるいう。

また、分析ナレッジには脆弱性を利用した攻撃のほかに、メールやWebなどを利用した攻撃、データ改ざん、成りすまし、USBなどを利用した隔離ネットワークへの攻撃など、多様な攻撃の形式も設定しているため、より現実に近い攻撃シナリオの生成を可能としている。

同技術により、自動で攻撃イメージを視覚的に把握でき、また対策を施した場合のセキュリティの有効性確認を繰り返し行えるため、潜在的なセキュリティリスクも発見できるという。