今回の経験から、「自宅ネットワーク管理者として本来どうするべきだったか」を考えてみた。

そもそも、リモートデスクトップ接続を外部公開するきっかけは、海外旅行先で自宅PCのデータを使うためだったのだが、ここ数年は海外旅行をしていない。不必要なのに、リモートデスクトップ接続を使える状態にしていたというのが根本的な問題だ。

加えて、「パスワードが脆弱」「ファイルサーバーPCのセキュリティソフトが古い」といった点も大問題だった。これらの問題を解消するのが急務なのだが、ファイルサーバーは壊滅してしまったので、ルーターの設定を変更してリモートデスクトップ接続を外部に非公開とした。

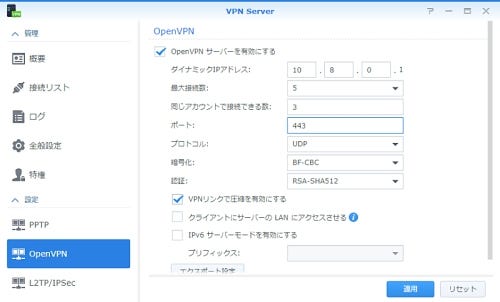

2017年からSynologyのNASを導入しており、これを使ってOpenVPNが使えるようになっている。必要なら、VPNで自宅ネットワークに接続してからリモートデスクトップ接続すればよいのだ。

バックアップとリストアの手順を確立しておくのがベスト

ランサムウェアに被害を受けても、身代金を払えば暗号化されたデータを戻せるかもしれないが、今回その気はなかった。最近いくつかのセキュリティベンダーが「ランサムウェアは破壊ツールとしても使われる」と述べており、まさにそのように使われたと思ったからだ。

トラブルから大切なデータを守るには、バックアップとリカバリ手法の確立が大切。例えば、クラウドストレージ(有償の大容量プラン)や、大容量NASの導入など、ある程度のコストをかけてでも構築するべきだ。さらに、利便性、安全性、必要性を考えながら随時、自分に合うようにチューニングしていきたいところ。

今回「まさか自分がランサムウェアに?!」だったが、アクシデントは経験しないと実感しにくい。他山の石としていただければ幸いだ。

-

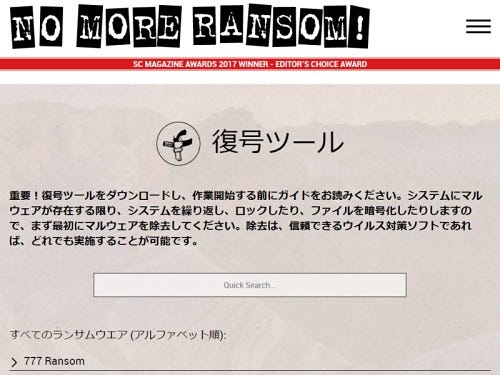

ランサムウェアによる被害の救済サイト「No More Ransom」では、いくつかのランサムウェアに対応する復号ツールを配布している。筆者が今回くらったランサムウェアには、残念ながら対応していなかった