シマンテックは11月26日、ジャストシステムの日本語ワープロソフト一太郎の脆弱性を悪用した攻撃を確認したとして注意を呼びかけている。

この脆弱性は、11月12日にIPAとJPCERT/CCが公表したもので、ジャストシステムはすでにアップデートモジュールを同社Webサイトで提供している。

シマンテックによると、この脆弱性を悪用した攻撃は以前から確認していたものの、うまく機能することなく、実際にPCへ侵入できた形跡は見られていなかったという。

しかし、同社は先週から今週にかけて、「攻撃者の意図通りに動作する悪用コードを複数のインシデントで確認した」という。この悪用コードは、標的型攻撃でよく利用されているバックドアを利用して、標的のPCへ実際に侵入することができるとしている。

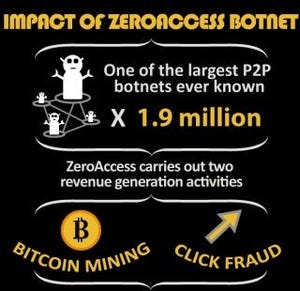

脆弱性を悪用するために利用されているファイルは、以前からの攻撃と同じくリッチテキスト形式。今回の悪質な文書ファイルには、「Backdoor.Korplug」や「Backdoor.Misdat」「Trojan Horse」としてシマンテックが検出している各種マルウェアを透過するシェルコードが含まれている。いずれも、バックドア型のトロイの木馬で、特に「Backdoor.Korplug」は2012年の出現以来、標的型攻撃で多く利用されているという。

失敗し続けていた時期から、攻撃が成功するようになった理由の一つに、ペイロードとして「Backdoor.Vidgrab」を利用していた点があり、戦術を変えてきたとシマンテックは分析している。

同社は「攻撃は一部の組織だけではなく、標的が広くなっている。攻撃者がテスト運用を行って悪用の成否を確かめる段階を終えて、実害のある攻撃を仕掛ける段階に入った可能性がある。さらに、ツールキットをほかの攻撃者と共有し始めた可能性もあるため、警戒して欲しい。また、すでに脆弱性に対するパッチが提供されているため、ただちに適用するように」と呼びかけている。