2020年冬頃から、新型コロナウイルスの影響が止まらず、在宅勤務や外出の自粛を余儀なくされる状況が続いている。その中で、ECやオンライン決済といった「消費者に向けて提供するWebサービス」の需要が伸びる一方、実はサイバー攻撃による被害が相次いでいる。実際、小売業や家電量販店のオンラインショップを狙ったパスワードリスト型攻撃など実被害も急増しており、消費者の重要な情報を取り扱う以上、Webサービス事業社には適切な対策をサービスに施すことが求められている。

対策にあたっては、セキュリティに関する動向を常に把握しておかなくてはならない。マクニカネットワークスがこのほど発表したレポートは、Webサービス事業社にとって、目を通しておくべき内容だ。

同社は定期的にサイバーセキュリティに関する最新情報をホワイトペーパーやレポートとして定期的に発信。2020年12月に発表された「悪性Botを活用した6つの攻撃手法」および「ECを狙う買い占めBot」では、Webサービスを提供する事業者やEC事業者が特に注意すべき悪性Bot(悪意を持った自動化ツール)の脅威について報告している。本稿では、同レポートの中から重要なポイントを紹介したい。

マクニカネットワークス提供ホワイトペーパー

・悪性Botを活用した6つの攻撃手法

・ECを狙う買い占めBot

> > 資料ダウンロードはこちら

EC事業者だけではなくエンドユーザーにも被害を及ぼしかねない悪性Bot

レポートでまず報告されているのは、近年社会問題となっている「高額転売」をきっかけとするセキュリティリスクだ。

ECを運営している事業者にとって、「高額転売」は自社で仕入れた商品が売れる点に変わりがない。このため、「高額転売」に対して”問題ない” と考える方も一定数いるだろう。しかし、特定の商品のみを転売業者に買い占められると一般客が商品を購入できなくなり、常連客までもが離れていってしまう。これはブランドイメージの低下を引き起こすため、長期的に見たときに売上が低下するリスクもある。

また、もう一つ着目してほしいのが、セキュリティリスクである。転売業者の中にはBotを用いているケースもあり、大量のアクセスが集中することによってECサイトのサーバーがダウンしたり、ここで生じるセキュリティホールを狙ったりといった事例が相次いでいるのだ。

この他にもレポートでは、悪性Botによって被害が及ぶケースとして、以下の6つの攻撃手法をピックアップしている。

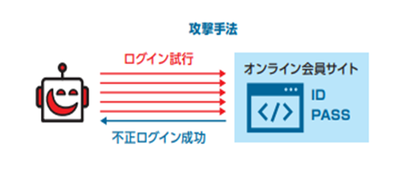

[1]Credential Stuffing(クレデンシャルスタッフィング)

[2]Fake Accounts(偽アカウント)

[3]Credit Card Cracking(クレジットカードクラッキング)

[4]Scraping(スクレイピング)

[5]Distributed Denial Of Service(DDoS)

[6]Gift Card Cracking(ギフトカードクラッキング)

既存顧客に実被害が及ぶ可能性がある手法として特に注意しておきたいのが、[1]の「クレデンシャルスタッフィング」と[6]の「ギフトカードクラッキング」だ。

クレデンシャルスタッフィングはパスワードリスト型攻撃ともよばれ、顧客に成りすまして不正アクセスを繰り返すというもの。過去にはアカウントに登録済の支払情報が悪用された被害事例があった。

ギフトカードクラッキングは、ギフトカード番号の組み合わせを何十万、何百万と試行し、残高の残っているギフトカードを特定し盗み取る手法。こちらも、実際に攻撃者の商品購入に充てられたり、他のギフトカードと残高を統合したりする被害事例があった。

EC事業者やWebサービスを提供する事業者としても、これらの悪性Botに対してさまざまな対策を講じている。しかし、たとえばIPアドレスによるブロックを試行しても、攻撃者はプロキシを経由するため思うように効果の上がらないケースが多い。

* * *

ECサイトやWebサービスの利便性を維持したまま、ユーザーに負担を求めることなくBot対策を行うためにはどうすれば良いか。資料ではそれらの最新の攻撃に対する対策やソリューションがまとめられている。悪性Botによる攻撃の被害を未然に防ぐためにも、ぜひ資料をダウンロードのうえ参考にしていただきたい。

ダウンロード資料のご案内

マクニカネットワークス提供ホワイトペーパー

・悪性Botを活用した6つの攻撃手法

・ECを狙う買い占めBot

[PR]提供:マクニカネットワークス、F5ネットワークスジャパン