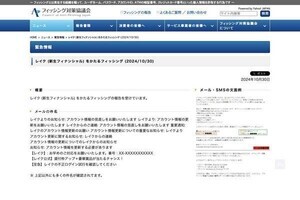

フィッシング対策協議会(Council of Anti-Phishing Japan)はこのほど、「フィッシング対策協議会 Council of Anti-Phishing Japan|報告書類|月次報告書|2024/10 フィッシング報告状況」において、2024年10月のフィッシング報告状況を発表した。

概要

2024年10月におけるフィッシング報告状況において、注目される内容は次のとおり。

- 2024年10月はAmazonをかたるフィッシング詐欺の報告が1割強増加し、報告数全体の約26.8%を占めた。次いでヤマト運輸、東京電力、JCB、プロミスの報告が1万件以上確認され、これらで全体の約62.6%を占めた。1,000件以上の報告があったブランドは23ブランドあり、全体の約96.7%を占めた

- ショートメッセージサービス(SMS: Short Message Service)から誘導するスミッシングでは、東京電力および金融系、クレジットカード系ブランドをかたる文面の報告を多く受領した。しばらく報告のなかった宅配便の不在通知を装うスミッシングの再開を確認した

- 報告されたフィッシングサイトのURLは.comが約44.0%で最多となった。これに.cn(約37.6%)、.top(約7.0%)、.shop(約1.9%)、.goog(約1.8%)が続いた。報告件数が1,000回以上のドメイン名を含むURLは全体の約30.0%と急増、報告回数10回以下は約18.4%、20回以下は約25.4%と減少し、再利用回数が増加する傾向にある

- 2024年10月はフィッシング詐欺の報告件数が181,443件となり、前月から33,233件の増加となった。一部事業者のドメインになりすましてフィッシングメールを大量送信する状況が続いている。DMARC(Domain-based Message Authentication, Reporting, and Conformance)ポリシーをrejectに変更することで、なりすましメールの報告数が減少することを確認している

- 調査用メールアドレス宛に届いたフィッシングメールのうち、約72.6%が実在するサービスのメールアドレス(ドメイン名)を使用した「なりすまし」で、同様のフィッシングメールが多く観測されている

- フィッシングサイトへの誘導の手口として、プレゼントキャンペーンに勧誘する文面が増えている。毎日のように届く正規キャンペーンのリンクを差し替えたフィッシングメールは判別が難しく、送信ドメイン認証のブランドロゴや電子署名などを確認することが望まれる

- メール本文に非表示のゴミ文字列や正規のURLを埋め込んだり、Unicode文字列を用いてURLを記述したりなど、セキュリティソリューションの検知を回避する試みが続いている。また、URLの一部にBASIC認証文字列として無価値のランダム文字列を記述する試みも続いている

フィッシング詐欺対策

2024年10月は逆引き(PTR レコード)を設定していないIPアドレスからのメール送信が約88.9%と高い水準を維持している。特に大量配信される不正メールは逆引き設定のないケースが多くみられる。Gmail送信者ガイドラインは逆引き設定を必須としており、メールサービスを運用している組織には逆引き設定のないメールサーバからのメールを受け取らないよう検討することが望まれている。

メールサービスを提供する通信事業者にはこれまでと同様に、DMARCポリシーに従ってメールの配信を行うことや、迷惑メール対策の強化、Webメールやメールアプリにおいて送信ドメイン認証の検証結果とドメインをユーザーに警告表示する機能追加の検討が望まれている。また、オンラインサービスを提供している事業者には、DMARCレポートを確認しながらポリシーをrejectに変更することが推奨されている。

フィッシング詐欺に使われているWebサイトは一見しただけでは判別することが難しい。真偽の確認を行うには、メールやメッセージに含まれているリンクからたどるのではなく、公式アプリやWebブラウザーに登録したブックマークなどからアクセスし、情報入力時にはURLを確認することが望まれる。

最後に、フィッシング対策協議会はフィッシングサイトを発見した場合や、フィッシングメール、不審なメール、不審なSMSメッセージを受信した場合に同協議会まで報告してほしいと呼びかけている(参考「フィッシング対策協議会 Council of Anti-Phishing Japan | フィッシングの報告」)。