米国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は8月13日(米国時間)、「Microsoft Releases August 2024 Security Updates|CISA」において、MicrosoftがWindowsなど複数の製品の脆弱性に対処するためのセキュリティ更新プログラムをリリースしたと伝えた。

修正された脆弱性は90件に上り、すでに攻撃への利用が確認されている脆弱性も6件含まれている。これら脆弱性を放置すると、遠隔から任意のコードを実行されたり、管理者権限を奪われたりするなどの攻撃を受ける危険性がある。

脆弱性に関する情報

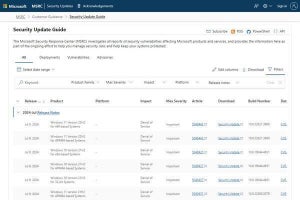

今回公表された脆弱性に関する情報は次のページにまとまっている。

- June 2024 Security Updates - Release Notes - Security Update Guide - Microsoft

- Security Update Guide - Microsoft

悪用が確認されている6件を含む10件のゼロデイ脆弱性

今回修正された脆弱性のうち、次の6件はすでに悪用が確認が確認されているという。

- CVE-2024-38189 - Microsoft Project のリモート コード実行の脆弱性 (CVSSスコア:8.8)

- CVE-2024-38178 - Windows スクリプト エンジンのメモリー破損の脆弱性 (CVSSスコア:7.5)

- CVE-2024-38193 - WinSock の Windows 補助機能ドライバーの権限昇格の脆弱性 (CVSSスコア:7.8)

- CVE-2024-38106 - Windows カーネルの権限昇格の脆弱性 (CVSSスコア:7.0)

- CVE-2024-38107 - Windows Power Dependency Coordinator の特権昇格の脆弱性 (CVSSスコア:7.8)

- CVE-2024-38213 - Windows Mark of the Web セキュリティ機能バイパスの脆弱性 (CVSSスコア:6.5)

次の4件の脆弱性は、悪用の事実こそ報告されていないものの、すでに攻撃手法が公開されているため悪用されるリスクが高い。

- CVE-2024-38200 - Microsoft Office なりすましの脆弱性 (CVSSスコア:7.5)

- CVE-2024-38199 - (CVSSスコア:9.8)

- CVE-2024-21302 - Windows セキュア カーネル モードの特権昇格の脆弱性 (CVSSスコア:6.7)

- CVE-2024-38202 - Windows Update スタックの特権昇格の脆弱性 (CVSSスコア:7.3)

ただちに更新プログラムの適用を

2024年6月の累積更新プログラムには、上記10件のゼロデイ脆弱性を含む90件の脆弱性の修正が含まれている。セキュリティアップデートの対象となる製品は多岐にわたる上、脆弱性の一部は深刻度が緊急(Critical)に分類されており注意が必要。CUSAは、上記のセキュリティ情報をチェックするとともに、必要に応じてアップデートを適用することを推奨している。

MicrosoftはすでにWindows Updateなどを通じて修正プログラムの配信を行っている。該当する製品を使用している場合には内容を確認するとともに迅速にアップデートを適用することが望まれる。