APIがアプリケーションの発展にとって欠かせない存在に

ソフトウェアの接続を通じ、技術の民主化やイノベーションの加速化を実現するAPI(アプリケーション・プログラミング・インタフェース)は、オンライン体験の向上において重要な役割を果たします。

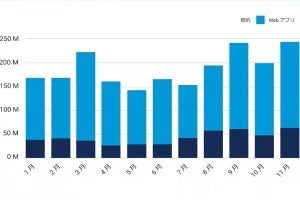

APIファーストを推進する企業も少なくなく、既存の技術を活用し、さまざまなサービスやアプリケーションをAPIで連係することが標準となりつつあります。Impervaが公開した調査レポート「2024年版APIセキュリティの現状」では、Webトラフィックの71%以上がAPIトラフィックであることに加え、企業サイトへのAPIコール数が年間平均15億回にも上ることが明らかになりました。

一方、APIの普及は新たなセキュリティ上の課題を生み出します。自動化を前提とし、人的リソースを必要としないAPIの基本構造は、効率性や拡張性を向上する一方で、自動化された攻撃が大規模に広がりやすい環境を作り出します。

前述の調査レポートによると、APIに対する攻撃の19%が自動化された悪性ボットによるものであり、アカウント乗っ取り(ATO)攻撃の半数近く(46%)がAPIエンドポイントを標的にしています。

APIセキュリティを巡る現状の課題

OWASPが2023年に発表したAPIセキュリティ課題の上位5つのうち、3つがビジネスロジックの悪用に関連しています。ビジネスロジックとは、ユーザーインタフェースの動作や他システムとの相互作用などを定義するルールやアルゴリズムを指す、アプリケーションの中核部分です。

ビジネスロジック攻撃は、通常のトラフィックを装い、各アプリケーションのロジックに合わせてワークフローを操作するため、Webアプリケーションファイアウォール(WAF)のような従来のセキュリティツールでは検知や阻止が困難です。

また、APIセキュリティを強化するうえで、シャドーAPI(組織内で認識や管理されていないAPI)が課題となっています。シャドーAPIは、組織のガバナンスが及ばないところに存在し、機密データの漏洩やコンプライアンス違反のリスクを増加させます。中には、非推奨のAPIが削除されないままシャドーAPIとなったり、公開されていなかった既存のAPIが不注意によって公開されてシャドーAPIになったりと、社内の管理方法に起因するものもあります。

そのため、セキュリティ対策を見直すための第一歩として、組織内のすべてのAPIを把握および管理することが重要です。

さらに、急速に高度化が進むAPIに対して、セキュリティ開発者の経験やスキルが追い付いていない状況も懸念点として挙げられます。Postman の「2023 State of the API Report」によると、開発者の38%はAPI開発経験が2年未満であることが明らかになっています。APIセキュリティの専門家を見つけることが困難な場合は、高度で自動化されたAPIセキュリティのソリューションを活用するなど、スキル不足を補う対策を講じることが必要となるでしょう。

強固なセキュリティ戦略の必須要件

セキュリティの課題解決の責任は、セキュリティチームだけが負うわけではありません。ビジネスロジック攻撃は、セキュリティ・ソリューションの脆弱性ではなく、アプリケーションの意図的な機能やプロセスを悪用します。

そのため、ビジネスロジックの脆弱性を特定するには開発者の協力が必要となります。セキュリティ担当者、開発者、DevOpsチームの連携とコミュニケーションが強固なセキュリティ戦略を実現するための必須条件であり、組織全体で対策に取り組むことが不可欠です。

また、APIのエコシステムを可視化し、すべてのAPIを詳細に識別できるようにすることも重要です。OWAPSがAPIセキュリティの最重要課題とするBOLA(Broken Object Level Authorization)は、アクセス認証の不備により、特定のデータ・オブジェクトに本来アクセスできないはずのユーザーがアクセスできてしまう状況を作り出します。

BOLAのような潜在的な脆弱性を特定するには、APIとアクセス権限の適切な管理が不可欠です。また、アプリケーションのワークフロー、プロセス、ユーザー行動などを把握し、事前にアプリケーションの正常な動作を定義することで、不正な動作を迅速に特定できます。

APIの普及に加え、マイクロサービスやマルチクラウドがセキュリティ課題を複雑にしています。そのため、APIを確実に保護するには、統合的アプローチが不可欠です。WAF、高度なボット保護機能、APIディスカバリー&リスク評価、異常検知、攻撃緩和など、さまざまなAPIセキュリティ対策を組み合わせることが、今後ますます必要となっていくでしょう。

著者プロフィール