ランサムウエアなどサイバー攻撃によるITリスクが高まる中、多くの組織がその防御のための対策としてBCP(Business Continuity Plan、事業継続計画)を策定している。しかし大阪大学 サイバーメディアセンター・情報セキュリティ本部 教授/CISOの猪俣敦夫氏は、「その多くは技術的な視点だけから考えられたもので、組織のBCPとは異なるものだ」と言う。3月5日~8日に開催された「TECH+フォーラム - セキュリティ 2024 Mar. 『推奨』と事例に学ぶ事前対策」に同氏が登壇。万一の事態の際に、システムの稼働だけでなく業務も継続するためにはどう考えるべきなのか、組織のBCPについて解説した。

「TECH+フォーラム - セキュリティ 2024 Mar. 『推奨』と事例に学ぶ事前対策」その他の講演レポートはこちら

セキュリティ3大要素の中では可用性がBCPに直結する

セキュリティの3大要素は“CIAである”と言われている。これは機密性(Confidentiality)、完全性(Integrity)、可用性(Availability)の頭文字をとったものだ。機密性は、パスワードや暗号化などによって許可された者だけが情報にアクセスできるようにすることで、セキュリティの中ではこれがメインに考えられることが多い。完全性は情報の正当性、正確性を保証することを指し、あるファイルについてタイムスタンプを含めて何も変わっていないのであれば、誰も触っていないという正当性が保証される。そして可用性は、どんなときでもシステムが稼働し続け、必要なときにいつでも正常なサービスを提供できることだ。

この3大要素は従来、CIAの順で重視すべきとされてきたが、猪俣氏は可用性こそ注目すべきで、AICの順で考えるべきだと指摘する。組織には、災害や戦争などの深刻な事態の中でも重要な業務を継続して行うための備えとしてのBCPがあるが、これと直結するのがシステムの可用性だからだ。

サイバー攻撃は気付きにくいため初動が遅れる

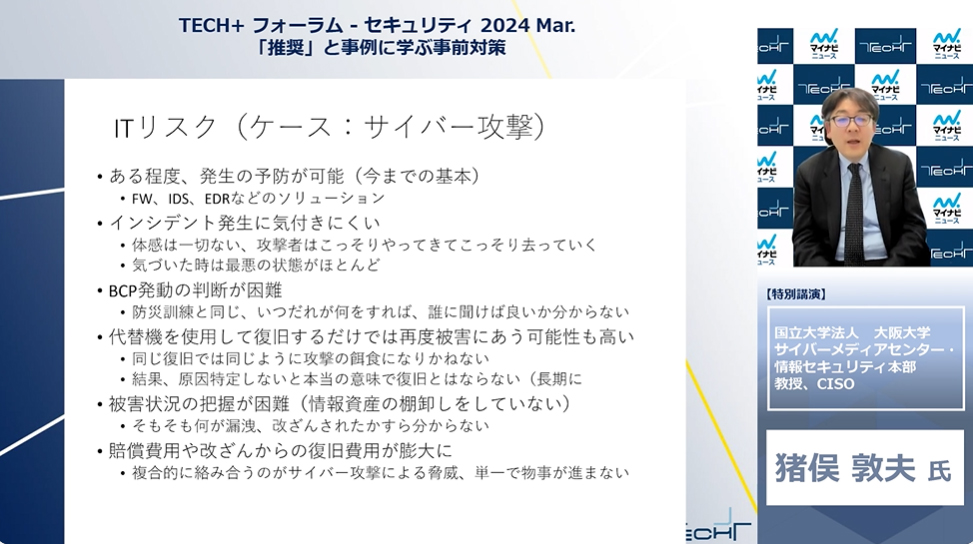

ITリスクとなるサイバー攻撃は、ファイアウォールのほかに侵入検知のIDS(Intrusion Detection System)やエンドポイントで対応するEDR(Endpoint Detection and Response)など、ある程度予防ができるソリューションがある。しかしその一方で、もし攻撃があっても人間の目に見えたり体感したりできないので気付きにくく、初動が遅れがちになる。だから被害を拡大させてしまうことがあるのだ。

そもそも何が漏えいし、どこが改ざんされたかも分からないことすらあるし、とりあえずシステムを動かさなければならないからといって、代替機で同じように復旧するだけでは再び攻撃を受けてしまう。顧客の情報が漏えいすれば損害賠償の必要もあるし、復旧費用が膨大になってしまうことも問題だ。そしてその影響はサプライチェーン全体に及ぶことも考えられる。組織の管理や運用がどんな体制になっているかによって、攻撃の脅威や組織の脆弱性が大きく変わるなど、要因が複雑に絡み合うために損失を見積もることも難しい。

技術的な対応だけでは組織のBCPにはならない

こうしたリスクに対して多くの企業が対応を考えている。システム復旧手順を検討したり、バックアップや冗長化といったシステムの損傷や停止を防ぐ予防・保護策をとったり、マニュアルやチェックリストをつくったりという対応だ。しかし「これはBCPではない」と猪俣氏は話す。

「これらは技術的な戦術である“IT-BCP”と呼ぶべきもので、組織のBCPではありません」(猪俣氏)

組織には社長から一般社員までさまざまな人材がいる。また、多様な権限や役割があり、顧客からサプライチェーンまで複雑な関係もある。技術的なところだけを修正しても組織が元に戻るわけではないのに、技術的な対策をしていれば組織の事業継続性がなんとかなるという幻想が当たり前になっていることが問題なのだ。