Check Point Software Technologiesは3月8日(米国時間)、「Check Point Research Alerts: Financially Motivated Magnet Goblin Group Exploits 1-Day Vulnerabilities to target Publicly Facing Servers - Check Point Blog」において、脅威グループ「Magnet Goblin」がワンデイの脆弱性を戦術に組み込む能力、この高度な攻撃に対抗する手段についえ伝えた。

-

Check Point Research Alerts: Financially Motivated Magnet Goblin Group Exploits 1-Day Vulnerabilities to target Publicly Facing Servers - Check Point Blog

脅威グループ「Magnet Goblin」の手口

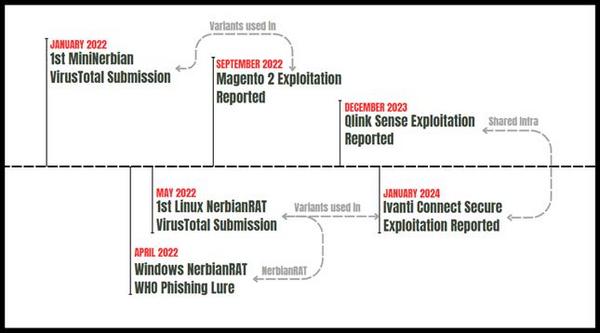

Check Pointによると、脅威グループ「Magnet Goblin」は主に「Ivanti Connect Secure VPN」、「Magento」、「Qlik Sense」、「Apache ActiveMQ」などのプラットフォームの脆弱性を標的にするという。また、技術面においては「ワンデイの脆弱性」と呼ばれる詳細が公開されてから1日以内の脆弱性を戦術に組み込む高い能力を持つとされる。

一般的に、インターネット関連製品にセキュリティ脆弱性が発見された場合、メーカーは対策を講じて脆弱性の表面的な情報と共に修正パッチを提供する。そしてユーザーはある程度のタイムラグを経て情報に触れ、修正パッチを適用することになる。

そのため、このタイムラグの間に脆弱性が悪用されると被害に遭う可能性がある。しかしながら、通常は即座に悪用できるほどの情報は公開されないため、相当期間過ぎるまで攻撃されることはないが、Magnet Goblinは1日程度で攻撃に組み込んでいることからその対応力と技術力の高さがうかがえる。

対策

Magnet Goblinが使用するマルウェアは多種多様で危険とされる。情報窃取マルウェアの「WARPWIRE」、遠隔操作型トロイの木馬(RAT: Remote Administration Trojan)の「Nerbian RAT」、トンネリングツールの「Ligolo」、リモート監視および管理ツールの「ScreenConnect」や「AnyDesk」などを使用する。

Check Pointはこのような脅威に対抗するため、次のような対策を推奨している。

- 組織は使用している製品のすべてのソフトウェアを常に最新の状態に保つ

- 組織内のサイバーセキュリティ意識を高める従業員教育の徹底

- 定期的なセキュリティ監査とプロアクティブな防御戦略の構築

Magnet Goblinのワンデイの戦術に対抗するには、Magnet Goblinよりも早く脆弱性の情報を収集し、速やかに修正パッチを適用するか、または回避策を適用する必要がある。

このような脅威グループの存在はセキュリティチームにとって頭の痛い問題だが無視もできない。少なくとも標的とされやすい製品について、積極的な情報収集と対処が望まれている。