年々増加するサプライチェーンに対するサイバー攻撃

SecurityScorecardは、2023年初め、ダボスで開催された世界経済フォーラム(The World Economic Forum)の年次総会で、サイバーレジリエンスと重要インフラに関するレポートを発表しました。

このレポートにより、社会においてサイバーセキュリティへの関心は10年以上にわたり高まっているにもかかわらず、サイバーレジリエンスは改善するどころか悪化していることが明らかになりました。

2023年の世界経済フォーラムで発表された、最新の年次サイバーレポート(Global Cybersecurity Outlook 2023)によると、ビジネスリーダーやサイバーリーダーの90%が、サードパーティのサイバーレジリエンスに懸念を抱いていることも示されています。

実際、54%の組織がサードパーティを介した侵害を経験していると報告していることを考えると、こうした懸念は正当であることが明らかです。

大規模なサイバー攻撃で高まる政府のサプライ チェーンリスクへの関心

同様に、世界各国の政府もサプライチェーンのリスクを懸念しています。

2020年3月から12月までの9カ月間にわたり、攻撃者が水面下で侵攻を続け、アメリカの主な政府機関にも侵入していたSolarWinds事件は、サプライチェーンリスクに対する政府の関心を喚起しました。

さらに、2023年3月に発生した、コミュニケーションソフトウェアを手掛けるキプロスの3CX社の製品が改ざんされたソフトウェアサプライチェーン攻撃は、リスクがいかに深刻で多様であるかを社会に強く認識させました。

バイデン政権が国家サイバーセキュリティ戦略(National Cybersecurity Strategy)を発表したことで、複数の分野のリスク管理機関はすでに、サプライチェーンリスクの測定、報告、管理を行うための新たな要件を公布し始めています。

欧州では、サイバーセキュリティレジリエンス法案(Cybersecurity Resilience Act)への新要件として、製品の脆弱性を文書化する新たな要件をプロバイダーに課すことになります。特に、フランスでは、新サイバースコア法(new cyberscore law)が制定され、インターネットに接続するプラットフォーム企業に対し、システムやプロセスの第三者監査に基づくサイバーレジリエンスに関する「レポートカード」の開示が義務付けられる予定です。

このように、近年の大規模なサイバー攻撃が世界中の政府のサプライチェーンリスクへの関心を高めるきっかけになっています。

サイバー レジリエンスを構築するために

あらゆる規模、あらゆる業種の組織が信頼を獲得し、サイバーレジリエンスを構築するには、サプライチェーンに含まれるパートナー、請負業者、サードパーティ、サードパーティのベンダーを含め、世界中のあらゆる組織がサイバーリスクを測定し、定量化することが求められています。

以下、サイバー レジリエンスを構築するために必要なことを説明します。

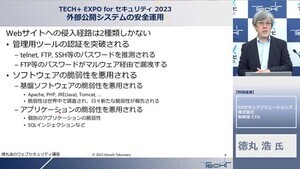

サイバーサプライチェーンリスクマネジメントとは

サプライチェーンは、製品が消費者に届くまでのどの段階においても危険にさらされる可能性があります。そのため、サプライチェーンマネジメントは、製品の製造と流通のみだけを対象とするのではなく、設計、開発、流通、展開、取得、保守、破棄といった製品のライフサイクルを追跡・管理する必要があります。

この概念をサイバー領域に当てはめるとすると、サイバー領域におけるサプライチェーンリスクマネジメントは、製品やサービスのサプライチェーンに関連するリスクを特定、評価、軽減することにより、サプライチェーンの完全性を確保するプロセスとなります。

サイバーサプライチェーンリスクマネジメントが重要な理由

米国立標準技術研究所(National Institute of Standards and Technology)によると、低コスト、相互運用性、迅速な技術革新を可能にしている要因は、同時に、サイバーサプライチェーンに対する侵害のリスクを高める可能性があることが明らかになっています。

サプライチェーンのリスクには、不正生産などの物理的な脅威から、クラウド・ホスティング・プロバイダーのサーバ侵害などのデジタル的なものまで、あらゆるものが含まれます。これは顧客に対するリスクや、組織のデータ漏洩を意味し、大きなコストのかかる問題です。これこそが、サイバーサプライチェーンリスクマネジメントがデジタル・サードパーティに依存する組織にとって非常に重要である理由です。

デジタル・サプライチェーンに対する脅威の軽減は、特定の個人や部署が一つのことだけを担当するような、サイロ化された組織で行うことはできません。サイバーリスクの軽減は包括的に行う必要があるのです。

サードパーティのリスク管理

では、実際にどのような手順でサイバーサプライチェーンリスクマネジメントを行うべきなのでしょうか。手順の例は以下の通りです。

(1)サプライチェーンリスクマネジメントプログラムを構築するために、サードパーティベンダーを管理するビジネスゴールと目的を特定する

(2)ベストプラクティスに基づくポリシーと手順を策定または再評価する

(3)自社、特にグローバルで事業展開している企業においては、全サードパーティベンダーの特定とリストの作成、各ベンダーの役割を把握する

(4)管理基準に基づき、サードパーティを分類する

(5)ベンダーやパートナーのリスク評価に役立つアンケートの回答を送受信するためのプロセスやセキュリティ評価プラットフォームを選定、それに加えて、第3者の客観的な評価も含めたリスク評価を実施する

(6)内部及びサードパーティの各関係者への効果的・効率的なコラボレーション方法を確立する

(7)評価結果とゴールのギャップを確認し、改善プランを作成、実行に移す

(8)サプライチェーンリスクマネジメントプログラムの価値を示し、推進力を維持するために、ビジネスリーダーに何をどのように報告すべきかを理解する

(9)サプライチェーンのサイバーレジリエンスを高めるツールを活用する

サプライチェーンリスクマネジメントの取り組みが成熟するにつれ、モニタリングの自動化と継続、社内外のリスク態勢の測定と報告にも着手すると良いでしょう。