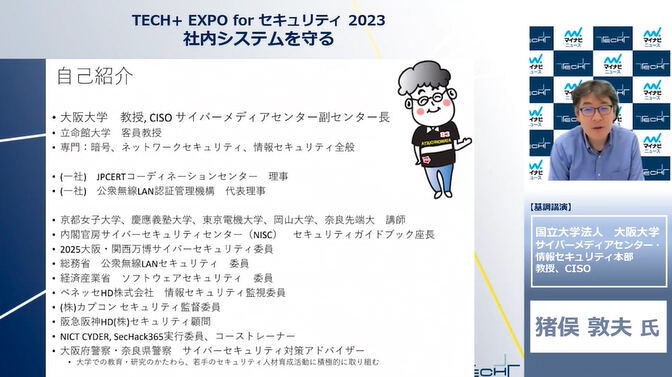

9月12日~15日に開催されたセキュリティ担当者に向けた大規模なオンラインセミナー「TECH+ EXPO for セキュリティ 2023」。本稿ではその中から、「『人』に目を向けたサイバーインシデント対応に変えていこう」と題して、大阪大学 サイバーメディアセンター・情報セキュリティ本部 教授でCISOの猪俣敦夫氏が話した内容をレポートする。

「TECH+ EXPO for セキュリティ 2023」その他の講演レポートはこちら

情報漏えいの脅威

猪俣氏はまず、「情報のTTL(Time to Live、生存時間)」という自身が生み出した言葉を用いて、情報漏えいの脅威について、改めて強調した。情報は一度漏れてしまうと、時間が経っても“なかったこと”にはならない。仮に情報を削除するよう依頼をしたとしても、確実に削除されたかを確認することはできないため、漏えいした情報は「生き続けてしまうデータになる」と同氏は言う。

「私は『情報のTTL』という言葉を使っていますが、どのようなことかと言えば、これは情報がどれだけ生き続けるのかという風にとらえると、想像しやすいでしょう。特に子どもなど、若い方の情報を漏えいするというのが、いかに脅威なのかということを、もう一度認識いただきたいと思っています」(猪俣氏)

また同氏は、情報源も大事に考えていくべきだと指摘した。現在はSNS上にさまざまな情報が蔓延している。その情報を発信している人ではなく、その情報そのものが正しいかどうかを確認することも重要なのだ。

本当の脅威は焦り

次に猪俣氏は、サイバー攻撃を受けた際の対応で注意すべき点について取り上げた。人は脅威を急いで取り払おうとする。少しでも早く謝罪会見を開こうとするのもその一例だ。しかし、その段階できちんと精査していない情報を開示することの方が「脅威である」と同氏は言う。また、社長や経営陣といった層が謝罪会見に出る場合には、よく理解していない状態で話をしてしまい、かえって炎上するというリスクもある。猪俣氏はこのような脅威やリスクを回避するためにも、平常時に「コンティジェンシープラン(Contingency Plan:緊急時に事業への影響を最小限にするための計画書)」のトレーニングをしておくことが重要だとした。

病院へのサイバー攻撃事案から学ぶべきこと

ここで猪俣氏は、2021年の10月末に徳島県のつるぎ町立半田病院で発生したサイバー攻撃事案を取り上げ、システムに対する考え方を述べた。半田病院の事案は、ランサムウエアが原因であり、電子カルテなどが閲覧できなくなったことで、病院は機能停止に陥った。このような事態になった事由の1つが集中化したシステムである。半田病院では電子カルテや検査装置、会計システムがLANでつながっていたと言い、「それぞれを切り離して考えるのではなく、1つのランサムウエアが横展開し、全てのシステムに影響を与える可能性を考える必要があった」と猪俣氏は指摘した。

病院へのサイバー攻撃事案としては、半田病院のほぼ1年後に、大阪急性期・総合医療センターという大きな総合病院がランサムウエアによる攻撃を受けた事件があった。このインシデントの調査委員会の委員長を猪俣氏が務めたため、同氏はこの病院のセキュリティにおける6つの問題点を挙げ、ITガバナンスという視点で説明した。

1つ目はセキュリティに関する責任と役割が明確になっていなかったことである。同センターではさまざまな機能やサービスが外部企業から提供されていたが、それが可視化されておらず、どの企業のどのようなシステムが入っているのかということが見落とされがちだったという。

2つ目は重要なセキュリティ事項について、十分なリスク評価が行われていなかった点だ。これは、システムの仕様設計、調達、運用のほぼ全てがベンダーに丸投げのようなかたちになっており、契約に対するマネジメント体制が明確になっていなかったことに要因がある。

3つ目は運用が共通化されていなかったこと、4つ目は情報システムが一元管理されていなかったことである。

さらに5つ目は「医療情報システムの安全管理に関するガイドライン(厚生労働省)」に基づいて、ベンダーを交えて組織的に検証されなかった点だ。

そして6つ目は組織内において、医療情報システムの安全管理責任者の役割などの認知が不十分であった点だという。

「事故が起きたときにどういう指示系統に持っていくべきなのかというところの役割は、平時にしっかりと確認しておく必要があるのです」(猪俣氏)