Googleの脅威分析グループ(TAG: Threat Analysis Group)は12月7日(現地時間)、「Internet Explorer 0-day exploited by North Korean actor APT37」において、北朝鮮のサイバー攻撃グループ「APT37」によるInternet Explorer(以下、IE)のゼロデイ脆弱性を悪用した攻撃が確認されたとして警告を行った。

攻撃は2022年10月31日に韓国の複数のユーザーから報告され、TAGの分析によって、2022年10月下旬にJavaScriptエンジンに発見された脆弱性「CVE-2022-41128」が悪用されていることが分かったという。

APT37は、ScarCruftやInkySquid、Reaper、Ricochet Chollimaといった別名でも呼ばれているサイバー攻撃グループで、活動の背後には北朝鮮政府が関与していることが分かっている。このグループは、これまでにも韓国のユーザや韓国のユーザーや政府関係者、ジャーナリスト、人権活動家、北朝鮮からの亡命者などを標的とした攻撃を繰り返してきた。

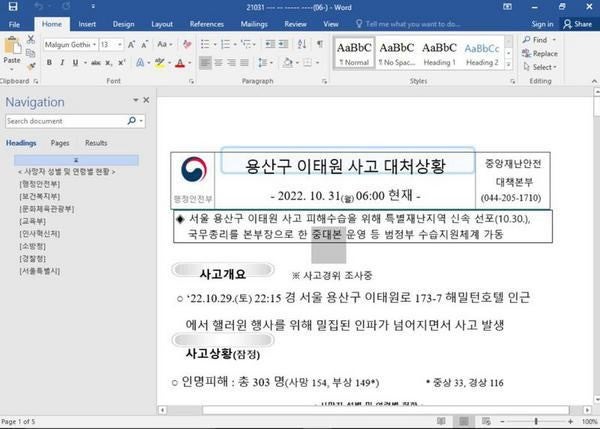

今回報告された新しい攻撃では、10月29日にソウル市の梨泰院で発生した転倒事故との関連を想起させるタイトルのMicrosoft Word文書が使われた。このWordファイルは、開かれるとRTFリモートテンプレート機能を利用してリモートから悪意のあるHTMLコンテンツをダウンロードする。WordはIEを利用してHTMLコンテンツをレンダリングするため、攻撃者はこの機能を利用して悪意のあるコンテンツを標的のPCに送り込むことができる。

今回の攻撃では、IEのJavaScriptエンジン「jscript9.dll」に発見された脆弱性「CVE-2022-41128」が悪用された。CVE-2022-41128はJIT最適化における型混乱の脆弱性で、リモートから任意のコードを実行される危険性があるというもの。攻撃に成功すると、IEのキャッシュと履歴を消去し、次のペイロードをダウンロードのダウンロードを行うという。

Microsoftは2022年11月8日にCVE-2022-41128の修正パッチをリリースしている。TAGのレポートでは、攻撃への対処につながる侵害の痕跡(IOC)が公開されている。