富士通とトレンドマイクロは4月8日、ローカル5G(第5世代移動通信システム)を使用したスマートファクトリー環境にサイバー攻撃などへの対策を強化するセキュリティソリューションを実装し、その有効性を実証したと発表した。

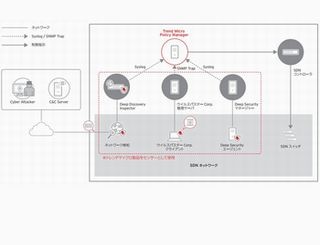

今回の実証では、FUJITSU コラボレーションラボにおいて高精細監視カメラや無人搬送車両などを稼働させスマートファクトリーを想定したローカル5Gシステムに、トレンドマイクロの5G/ローカル5G向けセキュリティソリューションである「Trend Micro Mobile Network Security」(TMMNS)を実装した。

これにより、インターネットや外部環境からネットワークに侵入した脅威を検知し防御すると共に、SIM差し替えやマルウェア感染による不正なIoTデバイスなどの内部からの脅威に対してシステムを保護できることを確認したとしている。

具体的には、セキュリティ状態の可視化と通信制御、SIMの差し替えによる不正なIoTデバイス接続時の制御、マルウェアに感染したIoTデバイスからの攻撃に対する制御の3点を検証。

セキュリティ状態の可視化と通信制御では、ローカル5Gシステム上で動作するトレンドマイクロのネットワークセキュリティ機能により、カメラやモバイル端末などのIoTデバイスとクラウドやインターネット間の通信およびセキュリティ状態を可視化すると共に、脅威の侵入検知や防御などの通信制御を行った。

SIMの差し替えによる不正なIoTデバイス接続時の制御では、まずローカル5Gシステムに接続した正規のIoTデバイスからSIMカードを抜き取り、サイバー犯罪者が不正に持ち込んだIoTデバイスに差し替えた。

その際に、IoTデバイスの識別番号であるIMEI (International Mobile Equipment Identifier)とSIMカードの固有番号であるIMSI (International Mobile Subscriber Identity)の組み合わせをトレンドマイクロのエンドポイントセキュリティ機能により照合し、不正に持ち込んだIoTデバイスからのローカル5Gネットワークへの接続をブロックした。

マルウェアに感染したIoTデバイスからの攻撃に対する制御では、ローカル5Gシステムに接続したIoTデバイスがサイバー犯罪者が外部から不正に持ち込んだマルウェアに感染し、IoTデバイスからローカル5Gシステムにマルウェア特有の通信を送信した際に、ネットワークセキュリティが不正な通信を検知した。

加えて、検知した不正な通信の情報をトレンドマイクロのエンドポイントセキュリティ機能と連携し、通信元のデバイスを特定し、そのデバイスからの通信をブロックした。

両社は今回の実証で得た知見を基に、富士通の小山工場を始めとする実環境で2021年9月までを目標に検証した上で、ローカル5G向けのセキュリティソリューションとしての商品化を検討していく。さらに、グローバルへの展開も視野に入れたソリューションの共同検討も進めていく方針だ。