United States Computer Emergency Readiness Team (US-CERT)は7月16日(米国時間)、「CISA Releases Emergency Directive on Critical Microsoft Vulnerability|CISA」において、アメリカ合衆国国土安全保障省(DHS: US Department of Homeland Security)のサイバーセキュリティ担当部署「Cybersecurity and Infrastructure Security Agency (CISA)」がWindows DNSサーバの深刻な脆弱性への対応を促す緊急指令「ED 20-03」を発令したと伝えた。関連する政府機関に対して、Microsoftが7月14日にリリースした対策パッチを直ちに適用するよう求めている。

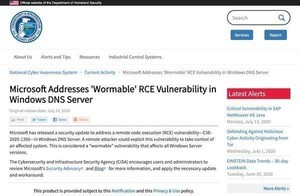

Microsoftが7月14日に明らかにした「SIGRed」と呼ばれるWindows DNSサーバの脆弱性は、悪用されると攻撃者によってリモートから任意のコードを実行される危険性がある。それに加え、この脆弱性は自己増殖可能(Wormable)であり、対策が行われていないコンピュータ間でマルウェアを介して広がる危険性もあるとされている。問題のDNSサーバコンポーネントは、2003年から2019年までにリリースされたすべてのバージョンのWindows Serverに含まれている。

SIGRedは悪用される可能性が極めて高く、行政機関に重大なリスクをもたらすものとして、CISAは緊急指令の発令に踏み切ったとのこと。ED 20-03の全文は下記ページで閲覧できる。

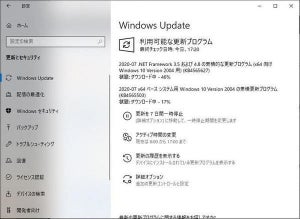

ED 20-03では、DNSサーバ機能が有効なWindows Serverを稼働させている行政機関に対し、米国東部夏時間7月17日午後2時までにMicrosoftが提供している2020年7月のセキュリティアップデートを適用するように求めている。また、同24日までにすべてのWindows Serverに対して2020年7月のセキュリティアップデートが適用することも求めている。アップデートできないWindows Serverについては、Microsoftが公開しているレジストリー変更の回避策を講じるか、またはサーバをネットワークから隔離する必要がある。

SIGRedは、脆弱性の深刻度を表すCVSSv3ベーススコアで最高の10.0点と評価されている。脆弱性の詳細はMicrosoftによる下記のページを参照のこと。

- CVE-2020-1350 | Windows DNS Server Remote Code Execution Vulnerability

- July 2020 Security Update: CVE-2020-1350 Vulnerability in Windows Domain Name System (DNS) Server - Microsoft Security Response Center

ED 20-03は20-03は指定された行政機関にのみ適用されるものだが、CISAでは州政府および地方自治体、民間部門などがこの脆弱性にできるだけ早く対処するように強く推奨している。