マクニカネットワークスは8月28日、都内で記者会見を開き、標的型攻撃の検知に特化した脅威インテリジェンスの提供を開始すると発表した。

今回、同社が提供する脅威インテリジェンスは、主に日本の組織が受けた標的型攻撃の調査・マルウェア解析をベースに作成したルールをオープンソースのYARAに適用し、提供する。 同社ではマルウェア解析を通して得た、変更頻度が少ないコードレベルの特徴をルール化し、ファイルとして残らないメモリ上にのみ展開される悪意のあるコードの検知も対象としたルールを作成しており、メモリスキャンが可能な調査ツール・製品で利用することで標的型攻撃の調査・検知を支援するとしている。

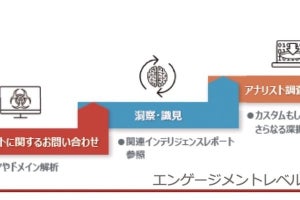

マクニカネットワークス 第2営業統括部第2営業部長の山内治朗氏は「一般的な脅威インテリジェンスは主に防御フェーズのみをカバーしているほか、ブラックリストのため有効期間が短い。また、検知・調査フェーズでメモリに対する侵害痕跡の照合は重要であるが、攻撃に使われるツールの情報や分析に高い専門性と時間が必要となる。われわれの脅威インテリジェンスはメモリ空間を見るためサンドボックス解析やスレットハンティング、フォレンジック、マルウェアのコード解析を可能とし、課題解決を支援する」と力を込めた。

組織のCSIRTは脅威インテリジェンスを活用することで、マルウェアの解析やフォレンジック、スレットハンティングといったセキュリティの高い専門性と時間が必要とされる業務において、標的型攻撃の検知精度を高めることができるほか、既存の脅威インテリジェンスを補完または拡充することを可能としている。

同社では、脅威インテリジェンスを適用したスレットハンティングサービスも提供しており、1台あたり約30分~1時間と短時間でスキャンが完了し、1台から数万台まで一斉に調査できる点も特徴となっている。これまで、EDRソリューションを未導入の環境やEDRでは検知できなかったインシデントへの対応にも有効だという。

提供はYARAルールを電子データで提供し、ファイルとメモリのスキャンルールから構成。ユーザーは専用サイトを通じて同ルールを、契約期間中は同ルールの更新版の利用を可能としており、契約は年間サブスクリプション、価格はオープン。今後、3年間で同社は脅威インテリジェンスを60社への導入を目指し、売り上げは3億円を計画している。