トレンドマイクロは、2018年1月から12月の国内における標的型攻撃を分析したレポートである「国内標的型攻撃分析レポート 2019年版:正規を利用した隠蔽が進む」を公開した。これによると、商用や標的組織で使われる正規ツールを悪用する「環境寄生型」攻撃が継続しているという。

2018年の標的型攻撃は、侵入から内部活動に至るサイバー犯罪者が標的の組織に攻撃を行う全てのプロセスにおいて、正規ツールを悪用する「環境寄生型(Living Off the Land)」と呼ばれる手口が顕著だったという。

標的組織への侵入は、主に標的組織の従業員へ送付する標的型メールにより行われるという。

2018年は標的型メールの7割がイベントの開催案内、寄稿原稿の校正確認など受信者の業務と直接関連がある内容を含んだものだったとのこと。

また、標的型メールに添付するファイルは、exeなどの実行形式、OSやアプリケーションの脆弱性の悪用、WordやExcelなどの正規機能を悪用する3つのタイプに分類できるが、同社が2018年に解析依頼を受けた標的型メールの添付ファイルのうち50サンプルを抽出して分析したところ、WordやExcelなどで使うDDE(Dynamic Data Exchange)機能などの正規機能を悪用する攻撃が72%だったとしている。

サイバー犯罪者が標的組織に侵入する際、端末を制御するために遠隔操作ツール(Remote Access Tool、RAT)を用いるという。

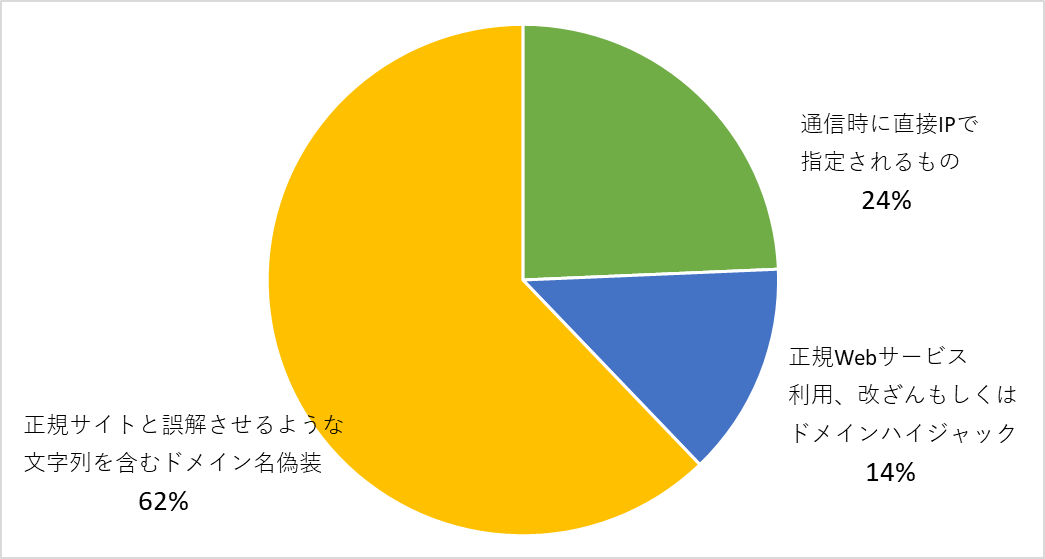

端末を操作するための遠隔操作サーバは、同社が2018年に遠隔操作サーバとの通信を確認した遠隔操作ツール37件を分析したところ、6割以上が国内の企業や組織、クラウドサービスなど一般のサービスに模した文字列を含むドメインが使用されたとのこと。

標的組織内での内部活動においては、不正プログラムの使用を控えて正規のツールを悪用し、侵入を隠蔽する手法が2018年も継続したという。

具体的には、商用ツール「Cobalt Strike」やオープンソースの遠隔操作ツール「QuasarRAT」などが使われたとしている。

これらのツールは不正なツールではないため、セキュリティ製品による検出や監視の目を免れるために使用していることが伺えるという。

また、これらの商用ツールやオープンソースの遠隔操作ツールを実行する際にも、活動を隠蔽するために標的組織で使われる「PowerShell.exe」や「mshta.exe」といった正規プロセスを悪用し、ツールを実行した痕跡を残さない「ファイルレス活動」も行われているという。

システム担当者は、正規の遠隔操作ツールのログを検知した場合、その利用者と利用している時間などを基に正当性を確認することが重要だと同社は指摘する。

また、ネットワーク上の振る舞いで検知が難しいファイルレス活動は、エンドポイント内で実行したプロセスを保存し、調査できる仕組みを講じることが有効だという。

同社がネットワーク監視を行っている法人組織の21.0%で、標的型攻撃で使われる遠隔操作ツールによる遠隔操作サーバへの通信の疑いを示す検出を確認したとのこと。

サイバー犯罪者が既に法人組織で標的型攻撃による内部活動を行っており、組織の機密情報を外部に持ち出しているリスクがあることを示すと同社は指摘している。