早稲田大学は6月22日、大学内のPCのマルウェア感染とスケジュール管理Webサイトの改ざん被害を発表した。

PCのマルウェア感染では、3308名の個人情報が流出。大きく分けて以下の7種類の情報になるが、現時点でこれらの情報を悪用した詐欺やダイレクトメール、不審な連絡は関係者に行われておらず、それ以外の情報の流出は確認されていない。

31名の学生の「学籍番号」

60名の学生の「氏名」と「カナ氏名」「性別」「学籍番号」「クラス番号」

2310名の事務用PC利用者の「氏名」と「所属」「教職員番号」

1名の職員の「氏名」と「所属」「メールアドレス」「内線番号」

6名の職員の「氏名」と「所属」「教職員番号」「メールアドレス」

16名の職員の「氏名」と「教職員番号」

884名の教職員や派遣社員などの「メールアドレス」

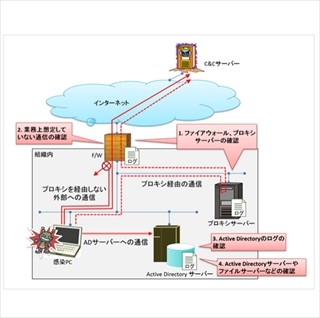

今回のマルウェア感染の経過では、2014年12月11日に、早稲田大学宛に送付された医療費通知を装った、いわゆる「標的型攻撃メール」の添付ファイルを回付したことで、該当職員が使用していた事務用PCがマルウェアに感染。同17日には、このPCを経由して犯人が遠隔操作で大学管理サーバーの設定ファイルに残されていた管理用パスワードを盗みとった。これにより、ほかの事務用PC数台もマルウェアに感染したという。

事態が発覚したのは6月5日と約半年が経過しており、外部機関の連絡でC&Cサーバーとの通信が確認されたようだ。早稲田大学ではただちに健康保険組合の被保険者に対して医療費通知を装ったメールを開かぬよう周知を行い、8日にも事務用PCの利用者全員に標的型攻撃メールに対して注意するよう呼びかけた。

その後、9日と10日に全事務用PCでウイルススキャンを実施、19日には二次被害の防止策として業務で利用する特定の通信を除くネットへの通信を遮断した。なお、17日には大学の総長を本部長とする対策本部を設置している。

スケジュール管理Webサイトの改ざん

一方でWebサイト改ざんは、前述の個人情報流出とは別で、6月1日に大学のスケジュール管理サーバーに対して学外から不正侵入が行われており、トップページが改ざんされた。同日と2日に外部ネットワークとの通信を遮断し、管理者用アカウントのパスワード変更や、最新のセキュリティパッチの適用、ウイルススキャン、ファイアウォールでの防御設定を行ったという。

こちらの不正侵入の原因は、サーバーOSのセキュリティパッチが最新のものではなかったことによるものとしている。アンチウイルスソフトの導入やパターンファイル更新は行われていたものの、セキュリティパッチによる脆弱性の修正が行えていなかったことが原因と見られる。

現時点で個人情報へのアクセスや外部送信の履歴は見つかっていないものの、改ざんされたサーバーには、外部企業担当者や2006年に在学していた助手7名の電話番号とメールアドレスが保存されていたため、流出の可能性は否定できないとしている。

大学では、双方の不正侵入でセキュリティ対策の強化を図って対処していくと発表している。具体的には、ファイルサーバーのデータ暗号化やメールの添付ファイル検査、脆弱性チェックツールによるセキュリティレベルの確認といった対処策だ。