情報処理推進機構(IPA)は10月30日、IPAに情報提供のあった「特定の企業や組織、個人に特化した攻撃に使われる標的型攻撃メール」を分析した技術レポート「IPAテクニカルウォッチ」を公開した。第11回となる今回のレポートでは、IPA宛に送り付けられたものも含め、2012年4月~9月の間に入手した21件の標的型攻撃メールの分析が行われている。

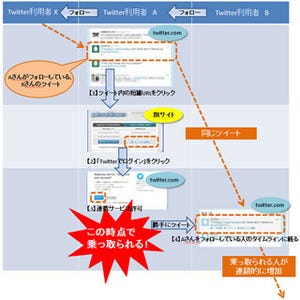

標的型攻撃メールは、特定の企業や個人にメールを送り、添付ファイルの開封やWebアクセスを促してウイルスに感染させる攻撃手法。警戒心を薄れさせるために事実に即した内容を引用してメール本文の内容に意識を向かせるなど手口が巧妙で、安全を確認せず添付ファイルやWebリンクを開いてしまう人も少なくない。

IPAは2011年10月から標的型攻撃メールの情報提供受付や相談受付を実施しており、今回、提供情報をもとにした技術レポートを公開した。レポートによると、最近の標的型攻撃メールは、無料のWebメールサービスが利用されていたり、アイコンを偽装せずにexeファイルがそのまま添付されていたりと、メールの偽装に手間をかけない傾向が確認されたという。

また、IPA宛に送り付けられた標的型攻撃メールのなかには、実在の職員を詐称し、3分の間に19個のアドレスに対して送信されたものがあったとのこと。なお、そのメールに添付されていたファイルを解析した結果、ファイルを開封してウイルスに感染した場合、攻撃者が用意した管理サーバーとつながり、PC利用者に気づかれることなく遠隔操作でPC画面の取得が可能になっていたことがわかったという。

同レポートはIPAのWebサイトからダウンロードできる。IPAは今後も標的型攻撃メールの情報提供の受付と相談対応を続け、被害予防を推進するとしている。