”目の前の恐怖は、想像力の生み出す恐怖ほど恐ろしくはない”

(Present fears. Are less than horrible imaginnings.)

ウィリアム・シェイクスピア, 1564年 - 1616年

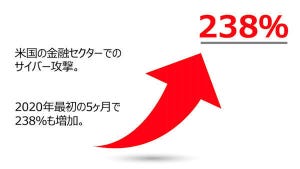

得体の知れない恐怖

2020年、新型コロナウイルス蔓延により世界中の都市が封鎖され、世界中の研究者らが新型コロナウイルスの謎を解くために試行錯誤しながらワクチン開発を進めている。冒頭、シェイクスピアの言葉を引用したが、姿の見えない敵への恐怖が想像上の新たな脅威を生み出し、本質を見失わせることもある。

英国では5Gのアンテナから発せられる電磁放射線が新型コロナウイルス蔓延の原因であるというデマによって、通信事業者の作業員に対する攻撃や、20台以上もの5Gアンテナが燃やされてしまうという事件も発生した。5Gのアンテナにそのような機能は実装されていないので、恐怖と極度の緊張から冷静さを失った群衆によって取られた行動ということだ。これは極端な事例かもしれないが、多くの人たちにとってはサイバー攻撃も同様に漠然とした脅威であり、得体の知れない恐怖となっている。

セキュリティ投資が不十分というわけではない{#ID2}

いまや多くの企業では、セキュリティ投資が不十分というわけでもない。しかし、そのセキュリティ投資が十分に生かされていないという現実はある。

なかにはミスや抜け漏れ、勘違いといったことによって脅威を招き入れていることももちろんあるが、それだけというわけでもない。むしろ、日々IT部門が奮闘しているにも関わらず問題は発生している。

何故なのだろうか? ここではその理由を3つほどあげてみることにする。

タイミングを逸してしまう

まず多く見受けられる原因の1つが、ビジネス上の理由によってセキュリティ対策が後手に回ってしまっているという状況。

例えばラップトップやスマホでも、OSやアプリのアップデートをしたら今まで動いていた機能が使えなくなってしまったという経験をされたことのある方も多いだろう。これが業務用のアプリケーションなどであれば、なおさら深刻なことである。大事なプレゼンなどが控えている場合などには、それを乗り切ってからアップデートを行おうという方も多い。そのため、アップデートを先延ばしにした間に、サイバー攻撃の被害に遭われてしまうことは案外多い。

また、常時何かの業務などで使用されているために、再起動を伴うアップデートや修正作業などを行うタイミングを逸してしまうということも多々ある。今回の新型コロナウイルスに伴う在宅勤務であれば、安全な通信を確保するために導入したVPNを常に誰かが使用しているため、脆弱性が発見されてもその修正作業を行うためのタイミングを逸してしまわれていることは多い。

その他にも医療機関などであれば、いつ何時患者が救急搬送されてくるか分からないため、アップデートや修正作業で医療機器を止めてしまうことへの抵抗感は強い。残念ながら、医療機器を止めなかったがために、患者の命を止めてしまった事件も発生してしまっているのだが・・・。

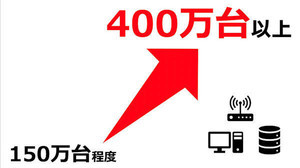

把握しきれていないIT資産

在宅勤務推進によってこれまで企業内で用いてきたラップトップを持ち帰ったり、自宅にあるラップトップを業務に供したりといった具合に、注意を払わなくてはならないIT機器の増加。

また、企業内のネットワーク環境であればファイアウォールやUTMといったセキュリティ機器によって、安全な内側の世界と、そうではない外側の世界とを明確に隔ててきたが、社内外から業務システムなどへ接続することでその境界も曖昧なものとなっている。

これらのことからも、IT部門が把握しなくてはならない企業のIT資産は飛躍的に増加しており、同時にそのサポートへの稼働増などあらゆる負荷が掛かることになっている。また、場合によってはIT部門が把握しきれていないIT資産があることも発生している。これらのIT資産が潜在的に抱えるサイバーリスクに対して、対策・対応を行っていかなくてはならないが、もはや複雑極まりない状況だ。

サイバー攻撃に気付きづらい在宅勤務

そして、IT部門が日々奮闘していながらも、人が組織内の「穴」となってしまえば、そこが突破口となることも多い。

サイバー攻撃やサイバー犯罪は何も技術的な方法で行うばかりではなく、ソーシャルハッキングなどと呼ばれる方法で人を欺くことで実現することも多い。そして、標的となった企業の社内にいる人を欺くことができれば、その人を踏み台もしくはその人になりすますことで、次のステップへと歩みを進めることができる。

特に、在宅勤務などによって平時の業務プロセスとは異なっている場合には、異変にも気付きづらく、またすぐに確認できないこともあるため、騙されていることに気付きづらい。

今年は、取引先を装って金銭を詐取するビジネスメール詐欺(BEC)と呼ばれる手口の被害相談が例年にも増して増えている。しかし、詐欺メールが怪しいと思って取引先に電話連絡をしてみても、担当者が会社に不在で確認ができず、その間に被害に遭ってしまわれた会社も少なくない。

IT部門が日々奮闘してはいるものの、これらの理由でサイバー攻撃やサイバー犯罪の被害に遭われる企業は後をたたない。

まずは自社の状況を知る

サイバーセキュリティとは悪意ある者との「いたちごっこ」だと言われることが多い。しかし、「いたち」にすらなれていないのが現状だ。いたちごっことはどちらかが勝ったり負けたりするような状態だが、現実には常に悪意ある者がリードしている状況であり、私たちはとにかくそのリードされているギャップを埋めていくしかない。

もちろん、そのような状況を悲観して手を止めてしまえば、ギャップは開くばかりで、悪意ある者に機会を与え続けるばかりだ。前述のとおり、いまや多くの企業では、セキュリティ投資が不十分というわけでもない。セキュリティ投資の価値を「最大化」できていないのだ。高い箱を買って置いておけばいいという話ではない。そのため、サイバーリスクを評価し、継続的にサイバーリスクを管理していくこと。そして、適切なセキュリテイ投資と対策・対応を行っていくための意思決定が経営層には求められる。

まずは自社にどのようなIT資産があるのか今一度棚卸しを実施し、それらが自社の経営にもたらすリスクとは何であるかを評価していかなくてはならない。既に3社に1社の企業では、リスクを評価し、IT資産の中でハッキングが可能なアタックサーフェスを把握することができている。*1

*1 https://www.tenable.com/whitepapers/3-things-you-need-to-know-about-prioritizing-vulnerabilities参照

【著者】足立照嘉(あだちてるよし)

ロンドンを拠点に活動するサイバーセキュリティ専門家。サイバーセキュリティ企業の経営者としておよそ20年の経験を持ち、国内外の通信会社やIT企業などのサイバーセキュリティ事業者に技術供給およびコンサルティングを提供。外資系金融機関のサイバーセキュリティ顧問なども兼任。また、サイバーセキュリティ関連技術への投資や経営参画なども行っている。大阪大学大学院工学研究科共同研究員。主な著書に「サイバー犯罪入門」(幻冬舎)、「GDPR ガイドブック」(共著/実業之日本社)、「3分ハッキングサイバー攻撃から身を守る知識」(かんき出版)がある。