情報セキュリティ10大脅威 2018は、2017年に発生した情報セキュリティ上の問題となった事例から、「10大脅威選考会」がそれぞれの事例に対し、審議・投票を行い、決定したものである。10大脅威選考会は、セキュリティ関連の研究者、実際の企業の実務担当者など100名で構成される。

ランキング自体は、2018年1月に発表されていたが、2018年3月に本稿で紹介する解説資料が公開された。

情報セキュリティ10大脅威 2018は、以下の3章から構成されている。

- 第1章 情報セキュリティ対策の基本 IoT機器(情報家電)編

- 第2章 情報セキュリティ10大脅威 2018

- 第3章 注目すべき脅威や懸念

IoT機器(情報家電)編から - セキュリティ対策の基本の徹底を

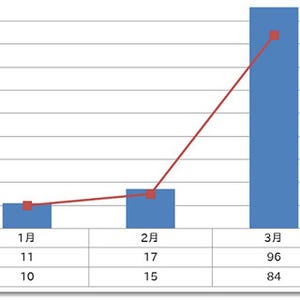

現在、インターネットに接続可能なIoT機器の普及が進んでいる。便利なものであるが、サイバー攻撃者の攻撃目標ともなっている。有名な事例は、2016年に検知されたMiraiウイルスであろう。簡単に説明すると、ネットワークカメラや家庭用ルータが、攻撃目標となった(内部では、Linuxが起動)。PCから見れば、機能的には劣る。しかし、一般的なデバイスであることから感染が拡大し、これまでにないレベルのDDoS攻撃を起こした。

2017年には、IoT機器を狙った攻撃はさらなる進化を見せた。上述のMiraiの亜種などが検出され、IoT機器の脆弱性を悪用した(パスワードを適切に設定していても感染の可能性がある)。攻撃内容もDDoS攻撃だけではなく、ネットワークカメラを悪用し、のぞき見を行う。感染したIoT機器の破壊などを行う攻撃もあった。

IPAでは、このようなIoT機器への攻撃に対し、以下のような対策をあげている。

- 事前調査

- マニュアルの熟読

- パスワードの変更

- 設定の見直し

- アップデートの実施

- 使用しないときは電源オフ

- 廃棄・譲渡前の初期化

- IoT機器対応セキュリティ機器の導入検討

いずれも詳細は、解説資料をご覧いただきたい。2016年のMiraiでは、変更されていないパスワードが狙われた。「admin/admin」や「guest/guest」といった工場出荷時の安易なパスワードがそのままの状態であることが被害を拡大させた。しかし、脆弱性の悪用などにより、複雑なパスワードを設定していても、感染する可能性は否定できない。そこで、アップデートやセキュリティ機器の導入といったPCと同じレベルの対策が求められるようになったといえる。

PCと比較して、それほど危険ではないといった誤解も少なくない。また、家電であるので、セキュリティ対策を意識することが難しい側面もある。そういった環境が、サイバー攻撃に狙われているといえよう。

情報セキュリティ10大脅威 2018 - 新たな脅威もランクイン

では、本題である10大脅威を紹介しよう。

個人・組織においても、1位・2位は同じ脅威がランクインしている。ネットバンキングなどの不正利用、標的型攻撃、ランサムウェアといったここ数年で猛威を振るう脅威が上位にランクインしている。この傾向は、今後も続くと思われる。そんななか、新たな脅威もランクインしてきた。

まず、個人向けであるが、10位に偽警告によるインターネット詐欺が入った。手口であるが、PCやスマホでWebサイトを閲覧中に「ウイルスに感染している」といった偽の警告を表示する。実際には、なんらウイルスなどの感染は行われていないが、ユーザーの不安をあおり、サポート料と称し金銭の詐取、個人情報の窃取などが行われる。偽警告であるが、非常に巧妙に作成されており、騙されやすい。

組織向けであるが、3位にビジネスメール詐欺による被害がランクインした。ビジネスメール詐欺(Business E-mail Compromise:BEC)は、企業の経理担当などに、巧妙なメールを送り、攻撃者の指定した口座に送金させる手口である。これまで、海外での被害発生例が報告されていたが、国内でも被害が確認されている。ビジネスメール詐欺の特徴の1つは、被害額が非常に高額な点である。会社同士の取引を装うため、億単位の被害が発生することがある。

4位の脆弱性対策情報の公開に伴う悪用増加は、公開された脆弱性対策情報を悪用するものだ。脆弱性対策情報の公開自体は、広く脅威動向や対策を講じるための目的で行われ、有意義なものだ。しかし、該当するソフトウェアなどが対策を施す前に、脆弱性を悪用した攻撃が行われることがある。IPAによれば、脆弱性を悪用した攻撃が本格化するまでの時間が、より短くなってきているとのことだ。

5位の脅威に対応するためのセキュリティ人材の不足も、最近の状況を反映したものといえるだろう。標的型攻撃、ランサムウェアなど、脅威への認識はそれなりに高まってきている。しかし、実際にその対策を施すとなると、組織内に情報セキュリティの知識や技術を有する専任の担当者が必要となることが多い。しかし、そのレベルの人材は、慢性的に不足状態が続いている。人材だけでなく、費用面での課題も指摘されている。

第3章では、話題の仮想通貨などについても紹介している。この機会に、一読してみるとよいだろう。