一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は18日、長期休暇時に役立つセキュリティ対策を紹介した。年末年始の長期休暇時はセキュリティインシデントの発生に気づきにくく、発見が送れる可能性がある。

休み中・休み明けの不審なメールに注意

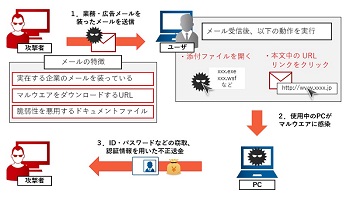

注意点のひとつが、情報窃取を目的とした不審なメールの受信。JPCERT/CCでは、URSNIFやDreamBotといった、情報窃取型マルウェアへの感染を誘導するばらまき型メールを現在も確認しているという。これらマルウェアは、メール本文内に記載されたURLや添付ファイルなどをきっかけに端末内へ侵入。感染すると、例えば、インターネットバンキングなどの認証情報が盗み見られるなど、端末内に保存されている外部サイトへの認証情報が窃取される可能性がある。

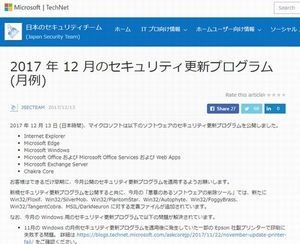

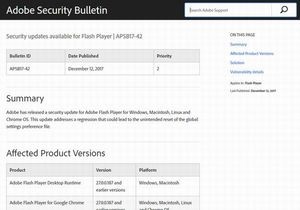

対策は、受信したメールの内容や添付ファイルを充分に確認し、安易にリンクをクリックしたり添付ファイルを開いたりしないこと。また、OSやソフトウェアの脆弱性を悪用してマルウェアに感染させるケースもあるため、ソフトウェアを最新バージョンに保つことも重要となる。推奨される対策は下記の通り。

- OSやソフトウエアのセキュリティアップデートの適用

- ウイルス対策ソフトなどの定義ファイルを更新

- ハードディスクなどのウイルスチェック

- 使用している機器やソフトウエアのセキュリティ関連情報の確認

ID・パスワードの設定・管理を確認

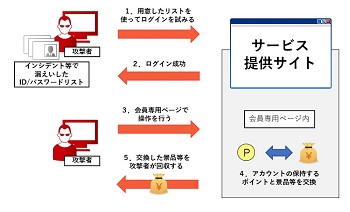

また、JPCERT/CCでは、パスワードリスト型攻撃によるWebサービスへの不正アクセスも確認している。パスワードリスト型攻撃とは、不正に入手されたID・パスワードのリストを利用し、Webサービスへの不正ログインを試みる攻撃。この被害に遭った場合、Webサービスのポイントの不正使用や、登録されている個人情報の窃取、アカウントの乗っ取りなどが行われる可能性がある。個人に推奨される対策は、ログインIDとパスワードの確認。同一パスワードの使い回しを避け、アルファベットや数字、特殊記号を組み合わせるなどの適切な設定と管理を行っておきたい。