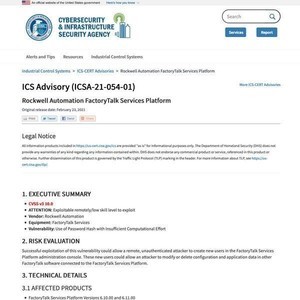

United States Computer Emergency Readiness Team (US-CERT)は2月25日(米国時間)、「Rockwell Automation Logix Controllers|CISA」において、Rockwell Automation社が提供している複数のLogixコントローラ製品に認証情報の保護が不十分な脆弱性が存在すると伝えた。この脆弱性を悪用されると、遠隔から認証メカニズムを回避してLogixコントローラに接続されるおそれがあるという。

該当する脆弱性に関する詳細は次のページにまとめられている。

この脆弱性はRockwell Automationが提供するStudio 5000 Logix Designerに起因するものだという。Studio 5000 Logix Designerでは、キーを用いてLogixコントローラが製品と通信するが、この仕組みを権限のない攻撃者が悪用することで、セキュリティ認証メカニズムを回避してLogixコントローラに接続できる可能性がある。また、許可されていないサードパーティー製ツールを用いて、Logixコントローラーの構成やアプリケーションコードを変更できる可能性もあるとのことだ。

影響を受けるソフトウェアは以下の通りとなっている。

- RSLogix 5000 バージョン16から20まで

- Studio 5000 Logix Designer バージョン21およびそれ以降

また、影響を受ける製品としては以下が挙げられている。

- CompactLogix 1768

- CompactLogix 1769

- CompactLogix 5370

- CompactLogix 5380

- CompactLogix 5480

- ControlLogix 5550

- ControlLogix 5560

- ControlLogix 5570

- ControlLogix 5580

- DriveLogix 5560

- DriveLogix 5730

- DriveLogix 1794-L34

- Compact GuardLogix 5370

- Compact GuardLogix 5380

- GuardLogix 5570

- GuardLogix 5580

- SoftLogix 5800

脆弱性の深刻度を表すCVSS v3のスコアは最高の10.0となっており、影響を受ける製品を使用しているユーザーは早急に対処する必要がある。Cybersecurity and Infrastructure Security Agency (CISA)では上記のセキュリティアドバイザリをチェックし、提示されている緩和策をできるだけ早く実施することを推奨している。