これまでも、本連載で「保全」という言葉が出てきた。今回は、保全について紹介したい。その前に、まずは大阪地検特捜部主任検事証拠改ざん事件について触れておこう。

大阪地検特捜部主任検事証拠改ざん事件とは

この事件には、前段となる障害者郵便制度悪用事件がある。これは、障害者団体向けの郵便料金の割引制度を悪用し、制度の趣旨と異なる目的で割引制度が使われた。障害者団体や厚生労働省などが捜査対象となった。捜査を指揮したのは大阪地方検察庁特別捜査部であった。虚偽の公文書を発行した容疑で厚生労働省元局長らが逮捕・起訴された(その後、無罪が確定)。

障害者郵便制度悪用事件後、証拠物件であるフロッピーディスクの内容が改ざんされていたことが発覚し、障害者郵便制度悪用事件の主任検事が証拠隠滅罪で逮捕。さらに、特捜部の部長・副部長も犯人隠避の容疑で逮捕された。本来、高い順法精神が求められる検察官が現職でありながら逮捕されるという、極めて異例の事態となり、社会的にも大きな問題提起となった。

さて、どのような改ざんが行われたのか。フロッピーディスクには、障害者団体証明書があった。本来は割引を受けられない障害者団体に対し、障害者団体であることを証明するものだ(障害者郵便制度悪用事件において、非常に重要な証拠となる)。主任検事は、6月上旬に指示を受けたという捜査見通しに合うように、データの更新日時を、「6月1日未明」(5月31日深夜)から「6月8日」に書き換えたのである。

その後、逮捕された3人は有罪判決が確定している。

更新日時の改ざんはどうやって

大阪地検特捜部主任検事証拠改ざん事件では、更新日時の変更は、タイムスタンプ変更ツールを使って行われたとのことだ。そのような変更を行う機会は、一般的には多くないかもしれない。しかし、それほど難しいものでもない。実際に例をお見せしよう。

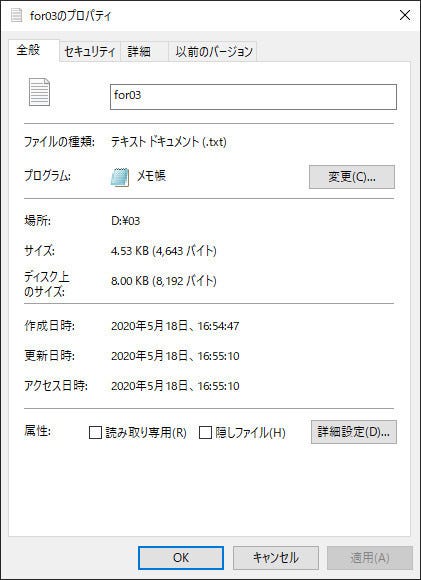

ちょうど執筆中の本稿のテキストファイルを右クリックで、プロパティを表示したのが、図1である。

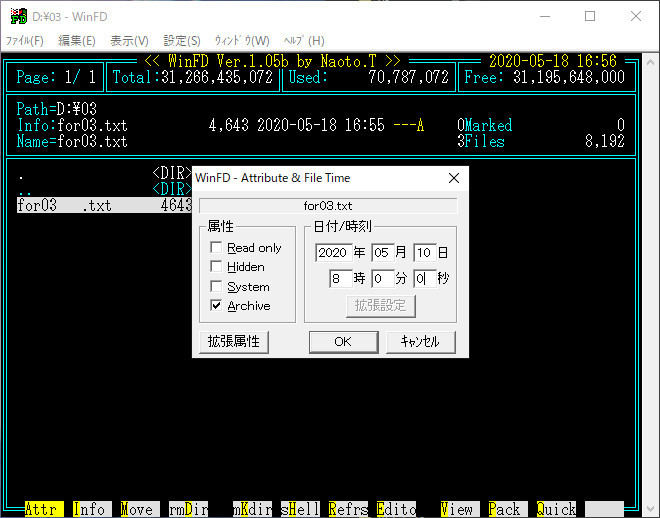

作成日時、更新日時、アクセス日時がわかる。このファイルの更新日時を変更する。ここでは、ちょっと古いツールだがファイラーを使ってみた。ファイルの属性変更で、日付・時刻を設定する。

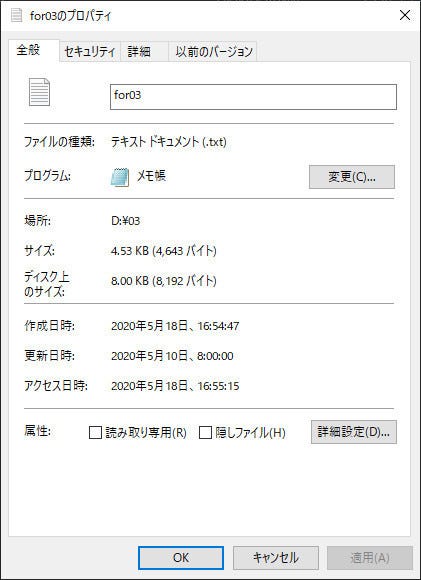

こうして、変更されたのが、図3である。

更新日時が、作成日時よりもかなり以前というやや矛盾した状態であるが、こんなことも可能である。

では、大阪地検特捜部主任検事証拠改ざん事件ではどうして改ざんが発覚したのだろうか。フロッピーディスクには、ワープロの一太郎で作成された文書が入っていた、一太郎は、ファイルに記録される更新日付とは別に、内部情報として、更新日付を記録している。その記録と祖語が発生したことで、改ざんが発覚したのである。

分析・調査の前に行われる「保全」

さて、このような改ざんを防ぐには、どうすべきか。フォレンジックでは、分析・調査を行う際に、保全を行う。一般的な方法は、まず、対象となるHDDの物理的コピーを行う。ファイルだけをコピーするのではなく、セクタごとにすべてのデータをコピーする。その理由であるが、ファイルの復元などを行うには、OSから空き領域とみなされる領域にも何かしらのデータが残っている可能性がある。それらもあわせて保存するのである。とにかくやってはいけないのは、そのHDDからの起動である。Windowsでは、起動のたびに多くのファイルを読み込み、設定やログなども変更する。つまり、起動のたびに、HDDに大きな変更を加えているようなものである。改ざんではないが、意図しない変更も極力避ける必要がある。

実際には、図4のようなデュプリケータが使用される。

物理的コピーを行うので、1TBのHDDで6時間ほどかかる。他にも、

- ハッシュ生成(MD5、SHA1、SHA256)

- イメージ作成

- HDDの完全消去

といった機能も搭載する。こういった専用のハードウェア以外にも、USBメモリや光学ドライブから起動して、作業を行う方法もある(いずれも、HDDから起動させない)。

保全後は、証拠として扱われるデータである。改ざんや変更などが行われていないことを確実に証明する必要がある。そこで、物理的コピー以外にも、ファイルのハッシュ値をとり、変更がないことを確認することができる。つまり、ハッシュ値が同じならば、改ざんや改変は行われていないと判断できる。大阪地検特捜部主任検事証拠改ざん事件では、当然ながら改ざんされたファイルと元のファイルではハッシュ値が異なる。最初から、フロッピーディスクを事前に保全しておけば、改ざんされたことがすぐにわかったということだ(逆にいえば、保全されていなかったから改ざんされたとも見ることができる)。

また、物理的コピー以外にもHDD全体のイメージを作成することで、物理的コピーと同様の効果が期待できる。

また、調査・分析においては、原本となるHDDではなく、物理的コピーしたHDDに対して行う。原本のHDDは、厳重に保管することが望ましい。

ここではパソコンなどのHDDを前提としたが、最近ではさまざまなデバイスが対象になる。具体的には、防犯カメラやドライブレコーダなどである。こういったデバイスにも、記憶媒体が備わっており、当然、そのデータが重要な証拠になることもある。したがって、ここでも保全作業が必要になる。

その一方で、対象の増加(方法の多様化も含む)、そして、物理的コピーには非常に時間がかかるという課題もある。従来の手法だけでは、とても時間が足りないという指摘もある。以降、こういった課題についても見ていきたい。