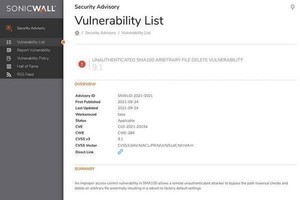

The Hacker Newsは12月9日(米国時間)、「SonicWall Urges Customers to Immediately Patch Critical SMA 100 Flaws」において、SonicWall社が提供しているセキュリティ・アプライアンス製品の「SMA 100シリーズ」に複数の脆弱性が報告され、開発元が最新バージョンへのアップデートを促していると伝えた。

SMA 100シリーズには全部で8件の脆弱性が報告されており、リモートからの任意のコード実行やパストラバーサル、サービス運用妨害(DoS)などといった攻撃に悪用される恐れがある。本件に関するSonicWallからのアナウンスは次の通り。

対象となっているのはSMA 200、210、400、410および500vを含むSMA 100シリーズの各製品で、影響を受けるファームウェアのバージョンは9.0.0.11-31sv以前、10.2.0.8-37sv、10.2.1.1-19sv、および10.2.1.2-24sv以前とされている。特定されている8つの脆弱性は次の通り(末尾の括弧内はCVSS v3の基本スコア)。

- CVE-2021-20038: Apache Http Serverのmod_cgiモジュールにおけるスタックベースのバッファオーバーフロー (9.8)

- CVE-2021-20039: 管理インタフェースにおけるroot権限でのコマンドインジェクションの脆弱性 (7.2)

- CVE-2021-20040: アップロード機能における相対的なパストラバーサルの脆弱性 (6.5)

- CVE-2021-20041: 細工されたHTTPリクエストを処理する際にCPUリソースをすべて消費する危険性のある脆弱性 (7.5)

- CVE-2021-20042: SMA 100を意図しないプロキシまたは中間の検出できないプロキシとして使用してファイアウォールルールをバイパスできる「ConfusedDeputy」の脆弱性 (6.3)

- CVE-2021-20043: getBookmarksメソッドのヒープベースのバッファオーバーフローの脆弱性 (8.8)

- CVE-2021-20044: リモートからのOSコマンドインジェクションの脆弱性 (7.2)

- CVE-2021-20045: ファイルエクスプローラーのヒープベースおよびスタックベースのバッファオーバーフローの脆弱性 (9.4)

各製品のファームウェアを最新版にアップデートすることで、これらの脆弱性の影響を回避することができる。Sonicwallによると、これらの脆弱性に対する一時的な緩和策はないとのことで、できるだけ早くアップデートを実施することが推奨されている。