米Netgearはこのほど、「Security Advisory for Pre-Authentication Buffer Overflow on Multiple Products, PSV-2021-0168|Answer|NETGEAR Support」において、同社が提供している複数のネットワーク製品にバッファオーバーフローの脆弱性が報告され、修正版のファームウェアをリリースしたと伝えた。この脆弱性を悪用されると、リモートの攻撃者によって対象のデバイスで任意のコードを実行されるなどの被害を受けるおそれがあるという。

今回報告された脆弱性はGRIMM社の研究者によって報告されたもので、CVE-2021-34991として追跡されている。GRIMM社による次のブログ記事には、CVE-2021-34991に関するより詳細な情報がまとめられている。

GRIMM社によれば、この脆弱性はNetgear製品のファームウェアに含まれているUPnPデーモンの「upnpd」に存在するものだという。upnpdの内部処理において、攻撃者によってスタックバッファをオーバーフローさせることができる脆弱性があり、これを悪用することで、攻撃者は保存されたレジスタを制御してスタック上のアドレスを取得することが可能になる。

ただし、一部のファームウェアでは以前の誤った修正パッチによってupnpdが正常に機能しなくなっているため、結果としてCVE-2021-34991の脆弱性が悪用できなくなっているという。もっとも、この誤った修正パッチが再度修正された場合は、CVE-2021-34991も悪用可能な状態になる。したがって、CVE-2021-34991の影響を受けるデバイスを使用しているユーザーは、Netgearが今回リリースしたCVE-2021-34991に対する正規の修正を適用することが望ましい。

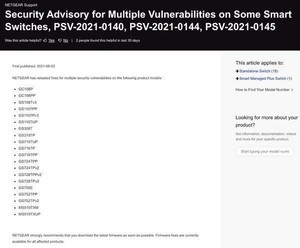

次の表に掲載されているデバイスがCVE-2021-34991の影響を受けるという。

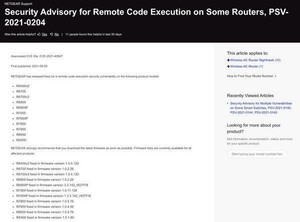

Netgearのセキュリティアドバイザリには、ファームウェアが修正されたデバイスおよびそのバージョンが掲載されている。さらにNetgearでは追加のファームウェア修正を開発・テストしており、利用可能になり次第リリースする予定だという。

悪意を持った攻撃者にネットワークデバイスを制御された場合、デバイスを通過するトラフィックを読み取って機密情報を盗んだり、内容を変更して誤動作を引き起こさせたりといったことが可能になる。Netgearでは、できるだけ早く最新のファームウェアを適用することを推奨している。