SecureWorks Japanは12月6日、都内で記者会見を開催し、米国立標準研究所(NIST)のサイバーセキュリティフレームワーク(CSF)と米国インターネット・セキュリティ・センター(CIS)のクリティカルセキュリティ・コントロール(CSC)を基準として対応する「サイバーセキュリティ・リスクアセスメント・サービス」の本格提供を開始した。

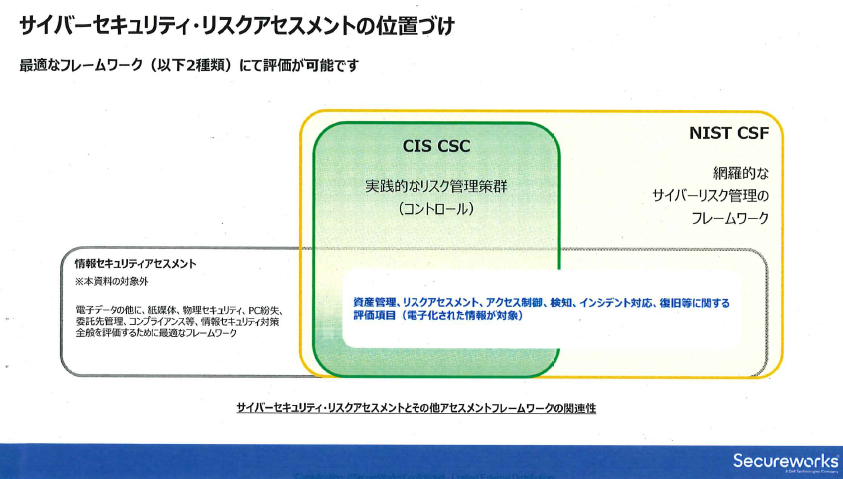

NIST CSFは、グローバルレベルで活用されているサイバーセキュリティガイドラインのデファクトスタンダードで網羅的なサイバーリスク管理のフレームワーク、CIS CSCはサイバーセキュリティ対策に効果的な上位20項目を集約したガイドラインとなる。

SecureWorks Japan セキュリティ&リスクコンサルティング シニアマネージャの三科涼氏は「サイバーセキュリティリスクアセスメントはグローバル標準のセキュリティフレームワークに照らし合わせた、人やプロセス、文書、体制などを組織として実装できているのかを評価する網羅性の高いサービスだ。新ソリューションのポイントとしては『インシデントは起こるもの』『組織として常に備える』『対策の有効性を検証する』の3つが挙げられる」と、指摘。

これは、年々巧妙化するサイバー攻撃の侵入手口により、インシデントを「未然に防ぐ」のは限りなく困難なため「発生する前提」で対策を講じなければならないほか、約9割のインシデントが外部経由で発覚しているためだ。また、局所的な取り組みや対策になりがちであり、組織全体のインシデント対応に関する総合力を評価できているか否かは不透明だという。

新サービスの特徴は、電子化された情報に焦点を当て、サイバー攻撃に特化し、事前のセキュリティ対策(特定・防御・検知)と、インシデント発生時におけるレジリエンス(対応・回復)を重点的に評価する。また、網羅的なサイバーリスク管理視点のCSFと、具体的な技術対策視点で評価するCSCのいずれかのフレームワークが選択できる。

得られる効果としては、セキュリティ対策整備状況とあるべき姿(To-Be)の乖離点の把握や、整備されていない対策に関連する影響・リスクの可視化、管理対象別のプロセスやマネジメントの成熟度を可視化によるPDCAサイクルの向上(NIST CSFの場合)、セキュリティ対策に係る事業リスクを合理的に説明可能(同)、対策優先度の把握、対策期間や概算費用の把握(ロードマップ策定)を可能としている。

新サービスに関して、SecureWorks Japan サービス事業部 シニアマネージャの大沼希誉隆氏は「NIST CSFとCIS CSCは資産管理、リスクアセスメント、アクセス制御、インシデント対応、復旧などに関する評価項目が主なものとなり、技術的な観点でチェックする。例えば、ネットワーク構成の把握やネットワーク自体が侵入されにくい構成になっているのか、などを評価する」と、説く。

NIST CSFの特徴として、サイバー攻撃に対する組織の体制評価に適した事前対策(特定、防御、検知の前半)と事後対応(検知の後半、対応、回復)の5つの機能と、資産管理やリスクアセスメントなどを含むカテゴリ、参照関係にあるCIS CSC、NIST-SP 800-54などのベストプラクティスを具体的な管理策として98項目を参照するサブカテゴリで構成している。

また、重要インフラのセキュリティとレジリエンスを向上させるためのリスク管理原則とベストプラクティスを、企業組織が適用できるようになっているほか、中長期的にサイバーセキュリティ対応体制を構築し、強化させるためのベースラインとしても活用が可能だという。さらに、PPT(People-組織・人、Process-運用プロセス、Technology-技術)を評価の対象として、組織全体のインシデント対応の総合力を評価する。

一方、CIS CSCの特徴は具体的かつ実践的な技術的対策(コントロール)で構成され、最も危険な脅威からリスクを最大限減らすことに重点を置いていることに加え、実際に行われた攻撃に対する防御経験から得られた実際に攻撃を阻止できる効果が明確かつ実施可能な防御技術を採用。そのほか、更新頻度が高く、より新しいセキュリティリスク対策状況を評価することを可能としている。

新サービスを利用したプロジェクトの進め方について、大沼氏は「アセスメント・現状把握フェーズとロードマップ策定フェーズ(CSFのオプション)の2段階に分けられる。アセスメント・現状把握フェーズはNIST CSFが約12週、CIS CSCが約10週かけてリスクを把握し、顧客に報告する。ロードマップ策定フェーズでは、アセスメント結果をベースに顧客と1カ月~1カ月半程度ディスカッションし、優先度を設定した上で優先度が高いものから実行に移す」と述べた。

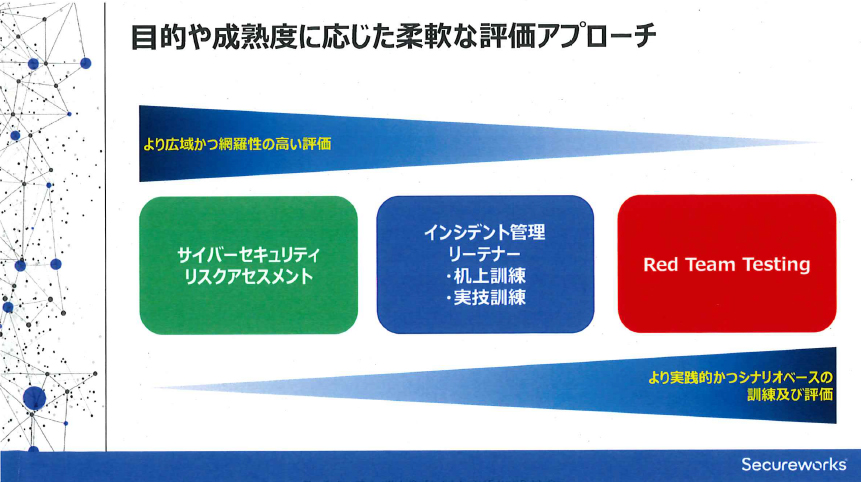

すでに、同社ではインシデント調査の事例をシナリオに組み込んだ気付きを与える訓練を行う「インシデント管理リーテナー」と、リアルなサイバー攻撃手法を取り入れた実践的なサイバー攻撃演習を行う「Red Team Tsting」の2つのサービスを展開している。

三科氏は「顧客の状況・成熟度・目的により、柔軟に提供でき、組織的に広範囲にアセスメントしたい場合はサイバーセキュリティリスクアセスメント、自社のセキュリティ対策が機能しているのか実効性を評価したい場合は、実践的なサービスとしてインシデント管理リーテナーとRed Team Testingを活用してもらう」と説明した。

さらに、SecureWorks Japan ジェネラル・マネージャのジェフ・モルツ氏は「単なる企業のコンプライアンス対策ではなく、ガイドラインに準拠していることから本当の意味でセキュリティを実現できるものだ」と、力を込めた。

なお、新サービスの価格はNIST CSFを基準として採用した場合、基準価格が480万円+オプション、CIS CSCの場合は同250万円+オプションとなる。