Mac OS Xをターゲットに拡散するマルウェア「Flashback」が猛威を振るっていることが話題になる一方、Mac OS Xをターゲットにする別の脅威の可能性も指摘されている。この新たなマルウェアはWindowsとMacの両方をターゲットにすることが可能なもので、こういったマルウェアが増えれば「Macは安全」という従来の概念は覆ることになるかもしれない。また、Flashback自体の亜種も増え続けており、引き続き大きな脅威となっている。

Javaの脆弱性を利用しWin/Macの双方を攻撃するマルウェア

このMacとWindowsの両方をターゲットにする新型マルウェアについて報告しているのはSymantecだ。このマルウェアは、同社が「CVE-2012-0507」と区分している「Oracle Java SE のリモートランタイム環境に存在するサービス拒否の脆弱性」を利用し、ユーザーのOS環境をチェックして攻撃に最適なマルウェアを追加でダウンロードし、複数のOSを同時にターゲットにする。

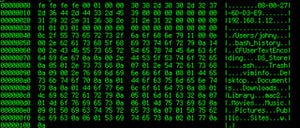

もともとの脆弱性は、Javaアプレットがマルウェアを含むコードを自動実行してしまうことに起因するもので、ユーザーがマルウェアの含まれたJavaアプレットのあるページを参照すると感染する危険がある。Mac OS Xでは最新のアップデートですでに同問題の対策が行われているが、脆弱性そのものはWindowsを含むすべてのJavaランタイムに共通するものであり、今回のような攻撃が可能というわけだ。具体的には問題となるマルウェアがアプレットとして実行された後、ユーザーのOSタイプを判別し、さらに追加でその環境に適したマルウェアをダウンロードして実行する形となる。Symantecの検出プログラムでは、この最初に実行されるJavaアプレットが「Trojan.Maljava」、次にOSタイプを判別してバックドア用のプログラムをダウンロードするPythonスクリプト(Windows版は.exeファイル)のマルウェアが「Trojan.Dropper」、バックドアを作るのが「Backdoor.Trojan」として別個に判定されるようだ。

Flashbackには新たな亜種が確認、脅威はいまだ衰えず

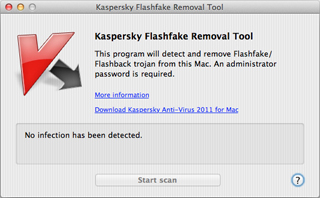

なお、世界で感染クライアントが60万台稼働しているとして話題になったFlashbackについても、いまだその脅威は続いている。24日には、新たな亜種が拡散中だとしてMcAfeeが警告を発している。Flashbackはその名の通り、発見時点ではAdobe Systemsの「Flash Player」インストーラを偽装する形でユーザーのマシンへと忍び込み、バックドアを仕掛けるトロイの木馬として機能するものだった。基本的にはウイルスプログラムとは異なり、あくまでトロイの木馬として機能するマルウェアのため、自動拡散ではなく偽装インストーラのような何らかの手段で潜り込むことが感染の前提となっていた。だが、バリアントと呼ばれる亜種では拡散方法が多様化しており、メールへの添付ファイルや悪意のあるWebサイトでの配布、IRCやP2Pでの流通などが知られていた。そして周知のとおり、現在は前述のCVE-2012-0507を利用し、Javaアプレットの脆弱性を使って自動的に潜り込む亜種が猛威を奮っている。

今回の一連の報告で1ついえるのは、マルウェアに関して「Macだから安全」とは必ずしもいえない状況になりつつあるということだ。また複数のOSを同時にターゲットにすることが可能なマルウェアが登場したことで、「Windowsを狙うウイルスはMacには効かない」「その逆もしかり」といったこれまでの常識が通用しなくなりつつあることも示している。これまで、絶対数でマイノリティだったMacは比較的マルウェアのターゲットにはされにくかったが、このところのAppleの好調なセールスでユーザー数が増加していることでマルウェアの標的になりやすくなっているのに加えて、複数OSを攻略可能なマルウェア登場していることで、その認識を改める必要があるのかもしれない。