WORM_DOWNADの被害と対策

WORM_DOWNADに感染をすると、まずは、攻撃対象PCへTCP445番ポートを使い、エクスプロイトコードを送信し、活発な感染活動を行います。そして、パスワードを盗み出そうとします。ブルートフォース攻撃(総当り攻撃)を使うことで、クラックを繰り返します。弱いパスワードを利用している場合などは、比較的短時間で破られてしまう可能性があります。また、正しくないパスワードを試されることで、パスワードロックがかかってしまい、ユーザーがログインできないといった事態も想定されます。

これら以外には、

- レジストリやWindowsのシステム改変を行う。

- 接続されている別のハードディスクおよびリムーバブルドライブに自分自身をコピーする。

といった被害が想定されます。感染方法がこれまで以上に多様化したことで、より大きな規模の感染が危惧されます。トレンドマイクロでは、最悪のシナリオとして、ボットネットの構築、そして構築されたボットネットからのシーケンシャルな攻撃が起こりうると予測しています。

WORM_DOWNADへの対策は、

- 「Windows Serverサービスの脆弱性(MS08-067)」を速やかに解消する。

- ウイルスバスター2009を常に最新の状態にする。

- AUTORUN.INF対策として、自動実行機能を無効にする。

が基本となります。トレンドマイクロの調査によれば、WORM_DOWNADが一度、企業のネットワーク内に感染すると完全な駆除が非常に難しくなると警告をしています。まずは、PCに感染させないように、細心の注意を払う必要があります。普段のリアルタイム検索はもちろんですが、以下のように、ウイルスバスター2009でファイアウォールを設定することも有効となります。

ウイルスバスター2009でパーソナルファイアウォールを構築

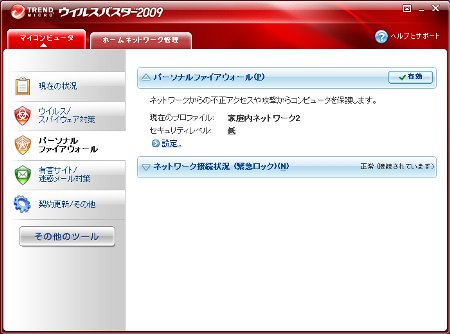

ファイアウォールは外部からの不正な通信を遮断するために有力な方法です。ここでは、ウイルスバスター2009でのファイアウォールの設定例を紹介します。ファイアウォールの設定の基本は、「基本的にすべての通信を遮断し、許可されたもののみ通過させる」になります。メイン画面から、[マイコンピュータ]タブの[パーソナルファイアウォール]を選択します(図6)。

ここから、さらに[設定]をクリックします。パスワードが設定されている場合には、パスワードを入力します(図7)。

|

図7 パスワードの入力 |

すると、現在のプロファイルやセキュリティレベルの設定が表示されます(図8)。ファイアウォールの設定変更には、やや専門的な知識が必要になることがあります。あまり意味がわからないという方は、セキュリティレベルの変更がよいでしょう。現在「低」となっているレベルを「中」や「高」にするだけで適切なファイアウォールが設定されます。 ここでは、プログラムやプロトコルごとの設定を行ってみます。

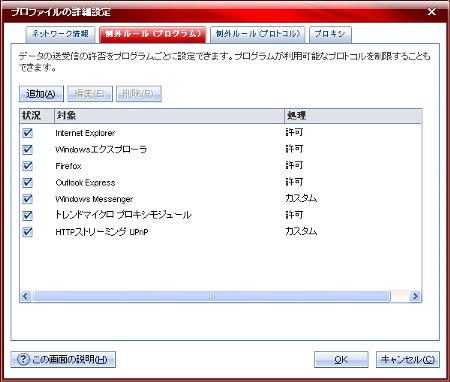

図8で、[詳細設定]をクリックします。プロファイルの詳細設定のダイアログが表示されますので、[例外ルール(プログラム)]を表示します(図9)。

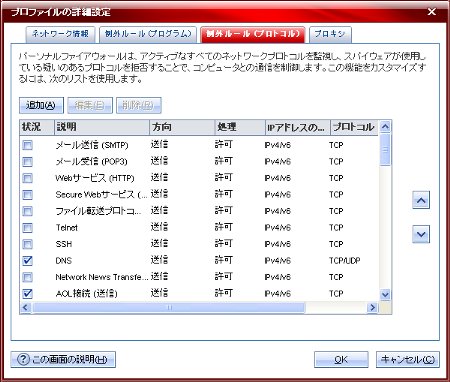

ここでは、プログラム単位で、処理を設定することができます。ついで、[例外ルール(プロトコル)]タブを表示してみます(図10)。

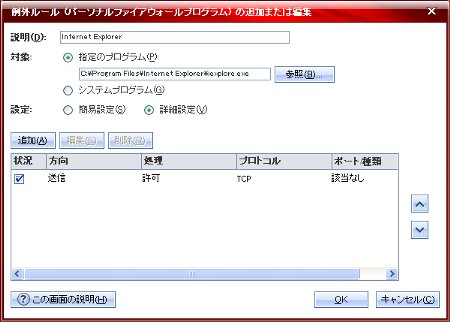

プロトコル単位での処理を設定できます。ただし、これらの設定を行うには、ネットワークの知識が必要になります。ここでは、Internet Explorer(以下IEと略記)に対して、その設定を変更してみます。図9で[Internet Explorer]をダブルクリックするか、選択後[編集]をクリックします(図11)。