トレンドマイクロは、2016年のセキュリティラウンドアップを発表した。これは、2016年の日本国内および海外のセキュリティ動向を分析したものである。このなかから、いくつかの事例を紹介したい。

過去最大の被害となったランサムウェア被害

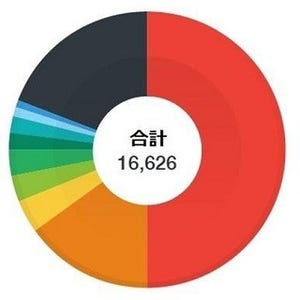

2016年の脅威動向として、まず注目しなければいけないのはランサムウェアであろう。トレンドマイクロのクラウド型セキュリティ技術基盤である「Trend Micro Smart Protection Network(SPN)」によれば、ランサムウェアの検出数は、図2のようになった。

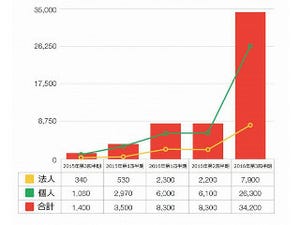

2016年の1年間で6万5,000件を超え、2015年の6,700件に対し、約9.8倍の増加となった。さらに被害報告件数は、図3の通りである。

ランサムウェアの被害報告件数は2016年1年間で2,810件で、前年比3.5倍とこちらも大きく増加している。特徴的な傾向は、法人ユーザーからの被害報告が全体の8割以上となっている点である。これは、ランサムウェアが、社内の共有サーバーなどに保存されたファイルやデータを暗号化したことなどによる。業務遂行が不可能となり、非常に大きな問題となってしまう。そういったことから、法人ユーザーからの被害報告があがりやすい傾向となっている。

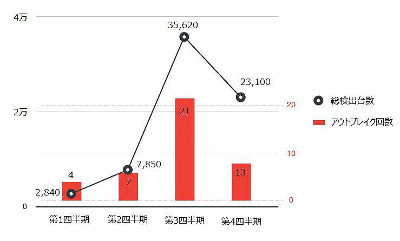

もちろん、個人ユーザーでもランサムウェアの被害は発生しているであろう。しかし、法人ユーザーほど深刻な事態に至らないため、被害報告などが行われていないケースも想定される。トレンドマイクロよれば、世界規模でのマルウェアスパム7によるランサムウェアの大量拡散が原因にあると分析している。図4は、2016年に、1回の攻撃でランサムウェアの検出台数が400件以上確認されたマルウェアスパムのアウトブレイクを回数を示したものである。

2015年には1回も観測されなかったアウトブレイクが、2016年1年間で45回確認された。さらに、マルウェアスパムのほとんどが、英文であった。

トレンドマイクロによると、45回のアウトブレイクのうち、日本語の件名や本文を使用したメールによるものはたった2回だけであった。つまり、ほとんどが英語メールであり、日本を標的とした攻撃ではなかったと推察できる。そして、ランサムウェアの拡散は、メールにより、しかも英語圏を狙ったものと結論できる。その余波が、日本に流れ着いているというのが現状というべきであろう。余波でしかないにもかかわらず、このような被害が発生したことは、いかにランサムウェアが猛威をふるっていたか推察できるであろう。

さらに攻撃パターンを分析すると、海外では不特定に対するばらまき型の攻撃だけでなく、特定の法人や業種に対する特別な攻撃、いわゆる「標的型」的な攻撃も行われた。国内では、まだばらまき型の攻撃の流入がほとんどであるが、標的型の攻撃も散見されている。規模としては小さいものであったが、攻撃手法として、

- 特定の法人を狙った攻撃

- メール送信元として同一の海外フリーメールサービス使用

- 不正プログラムを添付せず受信者を騙してクラウドストレージから入手させる

- 国内未確認のランサムウェアを使用

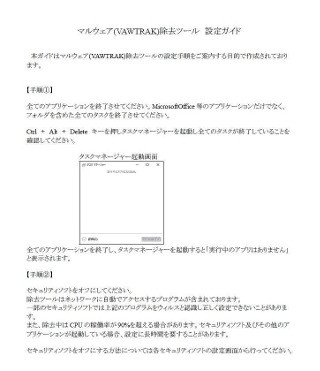

といった特徴があったとのことだ。トレンドマイクロでは、同一犯が背後に存在すると推測している。図6は、国内で法人ユーザーを狙った攻撃手法の一例である。

マルウェアの除去ツールの使い方と称しながら、実際には、ランサムウェアをダウンロードさせるという攻撃手法である。このように、国内法人に標的を絞ったランサムウェア攻撃が本格化、多発することが懸念されると注意喚起している。