正規サイト汚染には、Web改ざんと不正広告の2種類がある。いずれも正規のWebサイトが攻撃目標で、ユーザーからみれば、知名度が高く安全と思われるようなWebサイトが感染源となる。Web改ざんでは、正規サイトから、攻撃者の作った脆弱性攻撃サイトに誘導されることがある。しかし、不正広告では、そのページを閲覧しただけで、脆弱性攻撃が実行されることがある。

かつては、不正広告をクリックすることで、脆弱性攻撃サイトに誘導されることが一般的であった。しかし、不正広告に仕込まれたコードが脆弱性を悪用することで、不正広告が表示されただけで被害にあってしまう。ユーザーには非常に防ぎにくい攻撃といえるだろう。このような攻撃が、日本国内で増加していると、岡本氏は指摘する。さらに、脆弱性攻撃サイトの攻撃は、このような汚染された正規サイトの経由が85%を占める。

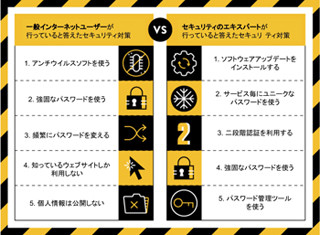

上記のグラフの通り、不正サイトは11%しかない。かつての「怪しいサイトは閲覧しない」という対策は、もはや通用しないといえる。さらに、その実態を分析したものが、図8である。

まずは、2015年下半期に不正広告が表示されたと推察されるWebサイトを分析したものである。半数がレンタルホスト系のブログ、Wiki、掲示板といったサイトで、特に情報まとめサイトが多かった。レンタルホストでは、広告が表示されることが多い。そこが狙われたのである。

さらに岡本氏は、絶対数は少ないが、企業・ビジネス、情報ポータルサイトでの不正広告に注意したいと述べた。割合は低いが、ビューは桁違いに多い。不正広告を閲覧する機会も多く、被害数も多数になり影響が非常に大きい。

また、Web改ざんにおいては、多くのサイトでCMSの修正プログラムの適用がされていないサイトが半数以上を占めた。それらのサイトでは、最新版から7か月ほど放置された状態が平均的であった。なかには、4年も放置されたサイトあったとのことだ。最新版でないため、必ずしも脆弱性攻撃が行われることにはならない。しかし、きちんとメンテナンスされていないサイトは、高い確率で攻撃されている状況にある。