独立行政法人 情報処理推進機構(IPA)および一般社団法人 JPCERTコーディネーションセンター(JPCERT/CC)は6日、Webサイト改ざんインシデントの増加を受け、運営者や管理者に注意を喚起している。

|

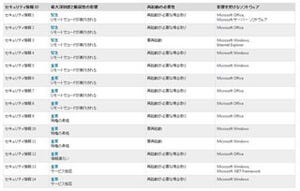

同機構に報告されたウェブ改ざん被害の推移(IPAの情報セキュリティページより) |

同機構は、Webサイト攻撃の代表例として、Webサイトを管理するサーバへの侵入による改ざんや、事前に入手したID・パスワードを使用する「パスワードリスト攻撃」に加え、ソフトウェアの脆弱性を狙った攻撃、SQLインジェクション攻撃を挙げている。

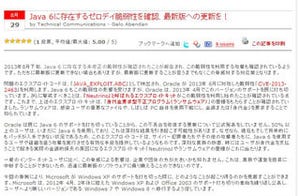

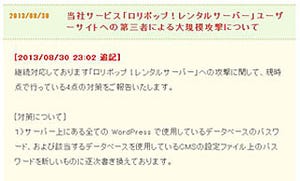

ソフトウェアの脆弱性を狙った攻撃では、ソフトの脆弱性情報と修正パッチが公開された場合に攻撃が増加するという。例えば、WordPress用「Xhanch - My Twitter」プラグインのadmin/setting.phpにある脆弱性では、第三者により管理者の認証を乗っ取られ、不特定の設定を変更される可能性を紹介している。

また、SQLインジェクション攻撃では、WebアプリケーションにSQLインジェクションの脆弱性がある場合、その脆弱性を狙った攻撃が実施される恐れがあるとする。

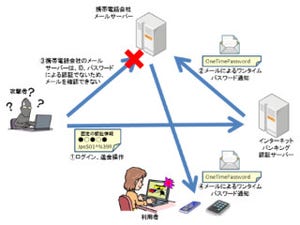

それらの対策として、Webサイト管理端末のOSやアプリケーションを最新の状態に保つこと、ID・パスワードを使い回さないことのほか、2段階認証などID・パスワード以外のセキュリティの仕組みを取り入れることを推奨。また、ソフトの脆弱性については、脆弱性を対処済みのバージョンにアップデートすること、SQLインジェクション攻撃では、その有無の確認と専用の対策を施すこと、と説明する。

JPCERT/CCによると、Webサイト改ざんの被害件数は、2013年6月と7月でそれぞれ1,000件を越える。2013年4月の314件、同年5月の505件から急激に増加しており、同機構は「例年、この時期に攻撃が多くなるため」、7月と8月にも注意を喚起している。