近年、インターネット関連の話題として取り上げられることが増えた「ダークウェブ」。

ニュースなどではダークウェブの「暗黒面」が取り上げられる機会が多いため、「なんだかよく分らないけれど怖いもの」といったイメージが先行している印象です。

実際、犯罪情報を含むさまざまなモノや情報がやりとりされていることは事実ですが、表のインターネットと同様に、ダークウェブも情報をやりとりするための「道具」と「媒体」でしかありません。

要は利用者の使い方の問題ということになりますが、一方で自身の個人情報がダークウェブでやり取りされることがないよう、防衛策を練る必要があるのも事実です。

この記事では、ダークウェブとは何なのか、その正体をまとめていきます。併せて、どのような防衛策を取るべきかという点についてもご紹介します。

ダークウェブとは?その仕組みを解説

ダークウェブとは、現代のインターネットを構成するネットワークの一つで、以下のような特徴を持っています。

- 特殊なソフトを追加すれば誰でも利用可能なインターネットの一部

- その特性上、使われ方が良い方にも悪い方にも大きく傾きがち

- ダークウェブがリスクになり得るのはそこで流される重要個人情報に気づけないことが原因

インターネットの一部ではありますが、そこにアクセスするために特別なソフトウェアや設定等々が必要な「ダークネット」の上に構築されたWebコンテンツ群、と考えると良いでしょう。

言い換えるなら、普通のブラウザではアクセスできない場所にあるWebサイト群と考えて良いと思います。

多くの場合、ダークウェブを利用するユーザーの「匿名性」が極めて高く保たれるようになっていて、例えばダークウェブの特定のサイトを利用したユーザーの追跡は非常に困難です。

また、表のインターネットで行なわれる各種の制限、場合によっては「検閲」と言えるものの影響や縛りを受けにくい点も、特徴の一つです。通常のインターネットより、自由度が高いということですね。

ダークウェブの仕組み

ダークウェブを構成するネットワークにはいくつかの仕組みが存在しますが、恐らくその中で一番有名なものは「Tor(トーア:The Onion Router)」ではないかと思います。他には「I2P(Invisible Internet Project)」などが存在します。

どれもネットワーク上のいくつもの中継点を経由して多重に暗号化を行なうなど、利用者の追跡をほとんど不可能にするような仕組みが組み込まれています。

表のインターネットに存在するWebサイトにアクセスすると、特別な工夫をしない限り、利用したユーザー情報(IPアドレスなど)は簡単に取得可能です。

それに対し、ダークウェブにおいてはそのような特定作業は非常に困難になっていて、利用者のプライバシーが非常に高いレベルで確保されているのです。匿名性が非常に高いゆえ、犯罪などにも利用されやすいということですね。

インターネットの構成について

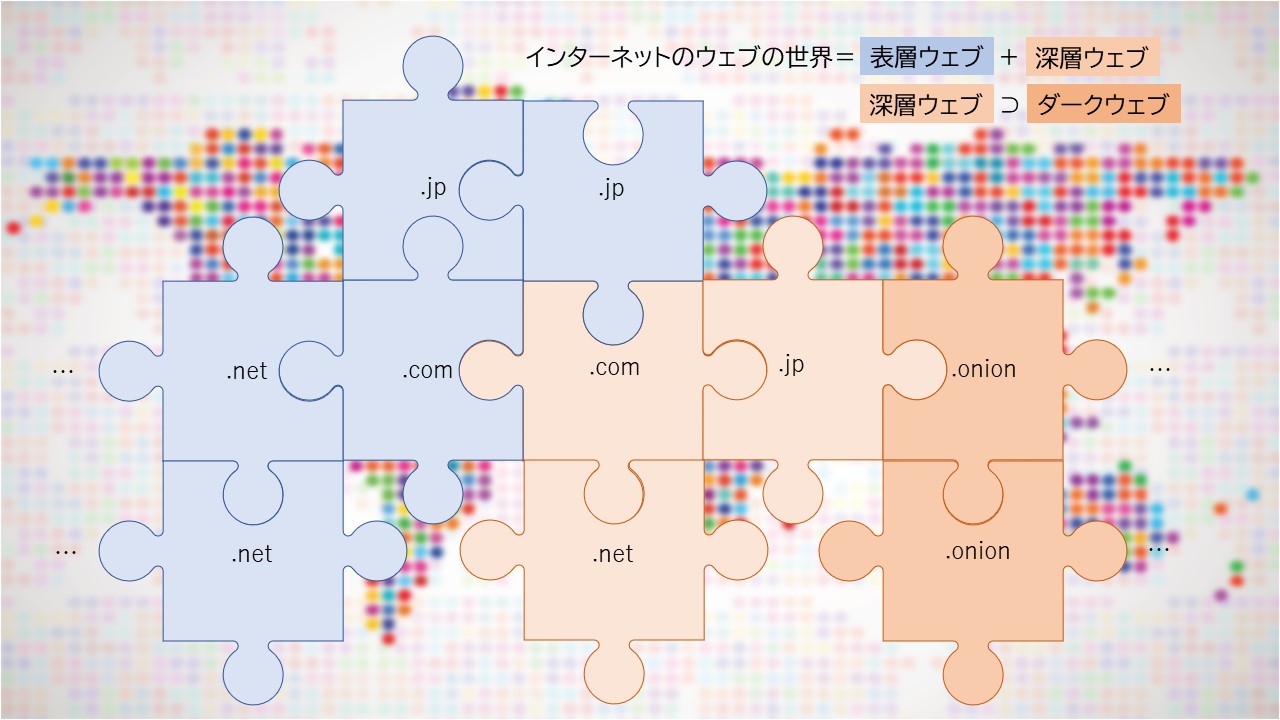

インターネットのWebコンテンツは、大きく分けると3つの領域で構成されています。

- 表層ウェブ

- 深層ウェブ

- ダークウェブ

表層ウェブ(Surface Web)とは、普段わたしたちが利用している、検索エンジンなどからアクセス可能な領域です。

深層ウェブ(Deep Web)は、検索エンジンからはアクセスできない領域になります。

3つ目がダークウェブということになりますが、厳密にはダークウェブは深層Webの一部でもあります。

| インターネットのウェブ | ||

| 表層ウェブ | 深層ウェブ | |

| ダークウェブ以外の深層ウェブ | ダークウェブ | |

表層・深層という言葉が付いているため階層構造を取っているように思えますが、実際には少し違うものだと考えた方が良いでしょう。

リアルな世界の事象に例えるならば、表層Webは「ある大陸のうち人間が踏破して精密な地図を作った領域」、これに対し深層Webは「未踏破で地図がない領域」と考えるのが良いかもしれません。

深層Webのうちダークウェブではない領域は、アドレス(URL)を知っていれば普通のブラウザでアクセスできます。

現実世界なら、地図はないけれど「緯度と経度からGPSを使ってたどり着くことができる」場所といったイメージですね。

それに対して、ダークウェブはディープウェブの中でも特殊で、通常のURLなどのルールではたどり着けない領域です。

上のGPSの例で考えるなら、GPS衛星の電波が届かず位置情報が取れない地下の広大な空間や、月面のような別世界というのが近い感じになると思います。目的の場所に行くために、別の仕組みが必要な場所という感じです。

ダークウェブは違法?どんな目的で利用されているのか?

前述したように、ダークウェブそのものは単なる「道具」であり、違法性があるものではありません。「ダーク」や「ディープ」といった、あまり良くないイメージの言葉が使われているため、ネガティブなバイアスがかかっていると言えるでしょう。

確かに不正情報などのやりとりも行われていますが、その点に関しても、あくまでも「使い方の問題」でしかありません。

続いては、そういった点を含め、ダークウェブがどのように「活用」されているかについて解説していきます。良い使われ方・悪い使われ方の例を2つずつ取り上げます。

ちなみに、使われ方においてはダークウェブならではと言って良い「匿名性の高さ」が諸刃の剣となっている感もあります。そのあたりも含めて確認していきましょう。

検閲回避

まずは、一般的に「良い使い方」と考えられる活用方法からご紹介します。

ダークウェブには、「検閲回避」ができるという側面があります。例えば、インターネットに対して何らかの情報統制や検閲が行なわる状況になった場合に、外の世界のフラットな情報を入手するための経路として、ダークウェブが有効な場合があります。

検閲のためのファイアウォールなどを抜けられる中継点があれば、ダークウェブ経由で外の世界の情報に触れることが可能です。

高いプライバシーの確保

ダークウェブでは利用者の高い匿名性が実現されているため、他のユーザーに対して情報が漏れにくくなっています。そのため、さまざまな情報を安心して入手することが可能です。ウェブ上におけるユーザーの動きがトレースされることもなく、無用なリスクを生む可能性が低くなります。

前節の内容とも関連しますが、場合によっては外の世界の情報に触れること自体がリスクになる地域・国もあるかもしれません。そういったケースでも、高い安全性が保たれます。

情報や物品の不正な取引

ダークウェブの高い匿名性は、悪い方向にも使えてしまうという二面性を持っています。その匿名性ゆえ、違法行為を行っても犯人が特定されにくいのです。

そのため、以下のような情報や物品が不正に取引される場となっているのも事実です。

- クレジットカード番号や銀行口座などの個人情報

- アヘン、コカイン、MDMA、大麻といった違法ドラッグ

- 不正に入手した火器などの武器

- ランサムウェアなどのハッキングツールやサービス

- 児童ポルノなどの非合法なポルノグラフィティ

ダークウェブを利用した犯罪事例

前述した様に、ダークウェブは不正な情報や物品などが売買される「場」でもあります。

具体的にどのような形で犯罪に利用されているか、ここではその事例をご紹介します。

- 個人情報/企業情報の売買

- アクセス情報の売買

- 不正アクセス・ハッキングの依頼

- 違法性が高い物品の売買

個人情報/企業情報の売買

2015年、アメリカの健康保険会社「Anthem」が大規模なデータ侵害を経験しました。

この侵害により盗まれた患者と従業員の個人情報は、7800万件以上。名前、生年月日、社会保障番号、住所、電話番号、電子メールアドレス、雇用情報といったデータが、ダークウェブで販売されました。

アクセス情報の売買

2019年、「Collection #1」という巨大なデータベースがダークウェブで販売されました。

「Collection #1」には約27億件のユーザー名とパスワードの組み合わせが含まれており(日本国内分としても800万件)、さまざまなサービスへの不正アクセスの温床となりました。

不正アクセス・ハッキングの依頼

ダークウェブ上のマーケットプレイスでは、ハッキングサービスが提供されています。

マルウェア、ランサムウェア、エクスプロイトといったソフトの取引から、偽造ドキュメント作成サービス、特定のウェブサイトへの攻撃、ソーシャルメディアアカウントの乗っ取り、企業ネットワークへの不正アクセスといった実行サービスまで、販売されている内容は様々です。

違法性が高い物品の売買

2013年、シルクロードという違法ドラッグマーケットプレイスがFBIにより摘発されました。

シルクロードが取り扱っていたのは、マリファナ、ヘロイン、LSDなどの違法ドラッグを含む、様々な違法商品です。主にビットコインを通じた匿名の取引が行われ、全世界からの顧客が利用していました。

ダークウェブを利用する危険性について

上記でご紹介した事例は、ダークウェブの匿名性が違法行為を助長する可能性を示しています。

もちろん、全てのダークウェブユーザーが犯罪者であるわけではありません。ダークウェブは、検閲や監視から逃れる必要があるユーザーにとって重要なツールでもあります。

しかし、その秘匿性が悪用されるリスクは常に存在します。ダークウェブを利用する際は、以下のようなリスクが存在することをきちんと理解しておくことが重要です。

- 犯罪の加害者になる可能性がある

- 犯罪の被害者になる可能性がある

- 匿名性が完全には担保されるわけではない

また、これらのリスクから逃れるためには、自身の安全を確保し、法律を尊重することが重要です。匿名性があるからといって、犯罪行為に手を染めることがないようにしましょう。

また、個人情報を適切に保護し、安全なウェブ閲覧行動を心がけることが必要です。

危険性①犯罪の加害者になる可能性がある

ダークウェブで違法な商品やサービスを購入または販売すると、自身が犯罪の加害者となります。

違法薬物、盗品、武器、不正に取得した情報など、ダークウェブで取引される商品やサービスの多くは法律に違反しているためです。これらを利用した場合、逮捕や起訴、刑事罰が科される可能性があります。

また、ダークウェブを利用することでマルウェアに感染し、自分を起点に犯罪行為が行われる可能性も否定できません。

危険性②犯罪の被害者になる可能性がある

ダークウェブは、詐欺師やハッカーによる犯罪の温床でもあります。

安易に利用することで、自分自身の個人情報が盗まれたり、マルウェアに感染したりするリスクがあるため、十分な注意が必要です。

また、ダークウェブ上で商品を購入すると、商品が届かなかったり、説明されていたものと異なる商品が届いたりする可能性があります。しかし、購入した商品が違法である場合は、その事実自体が犯罪であるため、詐欺にあっても通報することはできません。

危険性③匿名性が完全には担保されるわけではない

ダークウェブでは通常、匿名化ネットワークの一つであるTorを使用してアクセスしますが、それでも完全な匿名性は保証されません。

ユーザーがトラフィックの分析を通じて特定される可能性があるほか、不注意により自己の情報を露出してしまうこともあります。

また、行政機関はダークウェブの活動を監視し、犯罪者を特定するための技術を持っています。2013年のシルクロード摘発は、その一例と言えますね。

ダークウェブで自分の個人情報が売買されているかを確認する方法

ダークウェブで自分の個人情報が売買されているかが不安な方は、以下2つの方法で状況確認と対策を行いましょう。

「自分でダークウェブを検索する」という方法は、技術的な知識と時間が必要かつリスクが伴うため、おすすめしません。

- 信頼できる調査会社に相談する

- ダークウェブモニタリング機能が搭載されたセキュリティソフトを利用する

信頼できる調査会社に相談する

ダークウェブでの情報流出や売買などの調査を本格的に行いたい場合は、専門業者に依頼して感染の有無や被害状況の調査を行いましょう。

中でもデジタルデータフォレンジックは、サイバー攻撃やマルウェア感染調査、情報漏えいの調査などに定評のある専門業者です。過去の相談件数は3.9万件以上あり、全国の捜査機関にも捜査協力を行うなど、豊富な実績があります。

ダークウェブ関連でデジタルデータフォレンジックに依頼できる調査項目は、以下の通り。

- ダークウェブでの情報やり取りの調査

- 被害範囲の調査

- 今後の対策や対外的な対応などのサポート

相談から見積もりまで無料で、24時間365日年中無休で相談可能なので、緊急時にもすぐに相談可能。実際に個人情報が流出していた場合も、今後の対策などを相談できるため、安心です。

ダークウェブモニタリング機能が搭載されたセキュリティソフトを利用する

「ダークウェブモニタリング機能」とは、あらかじめ特定の個人情報(例えば、電子メールアドレス)を登録しておくことで、その情報がダークウェブで見つかった場合にアラートを出す仕組みのことです。

セキュリティソフトのノートン 360にはこのダークウェブモニタリング機能が標準搭載されており、メールアドレスやクレジットカード情報などの個人情報を登録しておくことで、それらの情報がダークウェブに出回った際に知らせてくれます。

ノートンのサーバーが、ユーザーに変わってダークウェブを巡回してくれるというわけですね。

実際にダークウェブに個人情報が出回っていた場合の相談などはできませんが、この機能を利用することで、個人情報の漏洩が確認できたら、即座にパスワードを変更する・多段階認証等でセキュリティレベルを引き上げるといった手段が取れます。

余談ですが、著者が以前使用していたIDとパスワードのセットの一つは、かつてダークウェブにも流出したことがあります。某大手ソフトメーカーのネットサービス利用のためのアカウント情報でしたが、その会社が不正アクセスを受けて漏れ出したものです。

この個人情報の漏洩も、ノートン 360が報告してくれました。

ノートン 360には、ダークウェブモニタリング機能をはじめ、現在のセキュリティソフトで最高峰と言って良い多様な機能が搭載されています。その分、料金は他の製品よりも高額ですが、ご自身の個人情報をしっかり守りたい方は、導入を検討してみてください。

以下の記事では、ノートン 360の性能を実機で検証しています。併せてご確認ください。

ダークウェブを利用する際に注意すべきポイント

ダークウェブはインターネットの一部を成す「場」ですので、ダークウェブそのものが危険というわけではありません。また、表のインターネット同様に便利な「道具」でもありますので、使い方次第で非常に有用なものにもなります。

一般的な、いわゆる「普通の情報」を入手するために使うのであれば、ダークウェブには特に危険がある訳ではありません。ただし、いくつか注意した方が良いポイントもあります。

そういった点も含め、ダークウェブへのアクセス方法や注意すべき危険性についても簡単にまとめてご紹介します。

ダークウェブの入り方

ダークウェブのうち、Torのネットワークには専用ブラウザが準備されています。「Torブラウザ」と呼ばれるソフトウェアを導入することで、ダークウェブの閲覧が可能です。

Torのネット検索を行なうためのエンジンもいくつか準備されており、そのサービスを使ってダークウェブの中から目的のサイトを探すこともできます。また、他のダークウェブシステム用の検索エンジンも準備されています。

実際、BBCやBuzzfeed News、ニューヨーク・タイムズなどは、ダークウェブのネットワークにTorの.onionドメインを使って公式サイトを公開しています。Facebookも.onionドメインにSNSを公開していますし、ダークウェブ上に個人のblogを作成するサービスも存在します。

ダークウェブで通常のサービスを利用するには、まずはこういったメジャーどころから入るのが良いでしょう。

ダークウェブに入るとどうなる?

ダークウェブ上のWebサイトであっても、「まっとうな」サイトであれば利用に際して何らかの不都合が生じることはありません。通常のインターネットと同じように、情報を集める、SNSに投稿やコメントをする、といった活動が行えます。

注意点は、「Torネットワークの場合、利用者の匿名性についてはとても厳密に保護する仕組みが構成されていますが、通信内容自体には保護が行なわれていない」という点です。あえて匿名性を担保したTorネットワークを利用するなら、通信に対する保護に対してもある程度神経質になる必要があるでしょう。

また、Torブラウザの中には作りが不完全で脆弱性を持ったソフトやマルウェアが仕込まれたアプリも存在するため、そちらへの注意も必須です。

フィッシングサイトなどのように悪意を持った攻撃を意図したサイトは、ダークウェブ上にも存在します。そういった場所へのアクセスには、十分な注意が必要です。

まとめ

ダークウェブはその正体に関する正確な情報が説明されないまま悪用例のみが報道されるため、イメージ悪さが先行して広まっている印象があります。

実際には表のインターネット同様に、「場」であり「道具」に過ぎません。不必要に怖がりすぎる必要はないものです。

ただし、その場が悪用され、さまざまな不正情報がダークウェブで飛び交っているのも、また事実です。注意すべきはダークウェブそのものではなく、いつの間にか自分の個人情報がダークウェブで不正取引されるといった事態と言えるでしょう。

普段から個人情報を抜き取るフィッシングサイトなどに注意しつつ、心配な方は「デジタルデータフォレンジック」に相談するか、「ダークウェブモニタリング機能」が搭載されたノートン 360を利用するなど、ぜひ自衛につとめてください。