トロイの木馬はマルウェアの代表格とも言えるほど古くから存在しますが、古いからと言って簡単に対処できるわけではありません。

今でも新種が生み出され続け、攻撃手段の一つとして使われ続けています。

この記事では、トロイの木馬に万が一感染してしまった場合の駆除方法を解説。駆除できない場合の対処方法や感染が疑われる症状についてもご紹介しますので、ぜひ参考にしてください。

トロイの木馬に感染している可能性がある場合は、信頼できる調査会社に相談しましょう。

フォレンジック調査をすることで、漏洩範囲、感染経路などの被害状況を詳しく知ることができます。

ウイルス・マルウェアに感染した/感染が疑われるときにやるべきこと

トロイの木馬を含め、マルウェアなどに感染したときにどう動くべきかを最初にまとめておきます。対応内容は、基本的に以下の3ステップです。

- 物理的にネットワークから切り離す

- セキュリティソフトのフルスキャンを実行する

- マルウェアを隔離または除去する

1.物理的にネットワークから切り離す

「ウイルスやマルウェアに感染したことが分かった。」「使用しているデバイスの挙動がおかしくなって感染が疑われる状況になった。」

そういった場合にまず行いたいのは、「ネットワークから切り離す」という対処です。これは、デバイスの電源を落とす前に行いましょう。

具体的には、有線LANを使用しているパソコンであればLANケーブルをコネクタから抜きます。

Wi-Fi接続の場合は、物理的にWi-Fiを切るスイッチがあるデバイスならそちらをOFFに。ない場合にはWi-Fiアクセスポイントの電源を切りましょう。

いずれにしても、できるだけ早く感染したデバイスをネットワークから切り離してください。

ネットワークから切り離すことで二次災害を防ぐ

トロイの木馬自体は自己増殖の機能がありませんが、ドロッパー型、ダウンロード型のトロイの木馬がウイルスを招き入れている可能性は否定できません。この場合、放置すると少なくとも同じLAN内の他のデバイスにも感染が広がるリスクがとても高くなります。

さらに、感染したマシンからウイルス付きの電子メールが大量に飛ばされてしまうと、かなりの大事です。

社用PCでそんなことになったら、洒落にならない事態に発展する可能性もあります。

2.セキュリティソフトのフルスキャンを実行する

トロイの木馬が不正にインストールしたウイルスやワームが、増殖を始めているかもしれません。

ネットワークからデバイスを切り離したら、セキュリティソフトによるフルスキャンを実行してください。同じLAN内に存在する他のデバイスに関しても、フルスキャンを並行して行うことを推奨します。

3.マルウェアを隔離または除去する

トロイの木馬などのマルウェアが見つかったら、「隔離」や「除去」を行ないましょう。

通常であればセキュリティソフトによるスキャン後に自動的に実行されますが、セキュリティソフト本体でこれらの処理が行えないマルウェアである可能性もあります。その場合であっても、既知のものであれば除去用のツールが準備されているはずです。

マルウェアを除去できなかった時は…

トロイの木馬やトロイの木馬経由で入り込んでしまったマルウェアを除去できなかった場合や、マルウェアによってシステム自体の設定が改変されてしまい元に戻せなくなった場合は、最終手段としてデバイスの初期化を行なう必要があります。

初期化を行うと大切なデータが犠牲になってしまいますので、普段からバックアップを取っておくよう運用方法を考えておきましょう。

余談ですが、「怪しいメールは開かない」という対応策はウイルスやマルウェア対策の基本ではあるものの、特定の会社などに狙いを定めて「本気の」攻撃が行なわれる際には「怪しいメール」など送られてきません。

正規のビジネスプロポーザルにしか見えない形式でアプローチがあるはずです。そのような攻撃を個人の感覚で防ぐことはほぼ不可能ですので、職場で決められているセキュリティ方針をしっかり順守するようにしましょう。

まずは本当にトロイの木馬に感染しているかをチェック

デバイスの挙動が怪しくなったら、故障を疑うだけではなく何らかのマルウェアに感染している可能性も併せて考えるようにしましょう。

その際の判断の一助となるように、トロイの木馬に感染した場合に発生する可能性がある現象を以下にまとめます。

感染すると現れる代表的な症状

トロイの木馬には、非常に幅広いバリエーションが生まれています。そのため、感染した際に目に見える形で現れる現象もさまざま。代表的な症状は、以下の通りです。

- デバイスの様々な不調

- ブラウザの異常

- 盗まれた情報の悪用

- 通信データ量の(爆発的な)増大

これらの内容をより詳細に確認したい方は、以下の記事を参照してください。

ドロッパー型、ダウンロード型のトロイの木馬により何らかのマルウェア・ウイルスが強制的に導入されてしまった場合には、それぞれのマルウェア特有の不具合が発生します。ただし、バリエーションとして考えられる幅が広すぎるため、一概にこの症状が出ると言い切れないのが難しいところです。

また、バックドア型のトロイの木馬に関しては、デバイスの持ち主にマルウェアが活動している事実を知られない方が、攻撃側にとって有利になります。そのため、一見すると何も不具合が出ていないように見えるケースも考えられます。

すべてのケースを人間側の能力でチェックしきることは現実的ではなく、だからこそセキュリティソフトの存在が重要となります。

怪しい症状にはセキュリティソフトのスキャン機能を

トロイの木馬を人力で探し出し、デバイスを完全にクリーンな状態に戻すまでの作業をすべて手作業で行なうというのは、かなり無理のある作業です。

セキュリティソフトが担当してくれる部分はセキュリティソフトに任せ、スキャン機能をフル活用しましょう。

不安な場合は感染調査の専門業者に相談

もしセキュリティソフトでトロイの木馬の感染が発覚したり、感染が疑われる症状が続く場合は、専門業者に依頼して感染の有無や被害状況の調査を行いましょう。

中でもデジタルデータフォレンジックは、サイバー攻撃やマルウェア感染調査、情報漏えいの調査などに定評のある専門業者です。過去の相談件数は3.9万件以上あり、全国の捜査機関にも捜査協力を行うなど、豊富な実績があります。

デジタルデータフォレンジックに依頼できる調査項目は、以下の通り。

- トロイの木馬に感染したかどうかの事実確認

- マルウェアの感染経路

- 漏洩した情報の種類など被害範囲の調査

- 今後の対策や対外的な対応などのサポート

- 証拠能力のあるレポートの作成

相談から見積もりまで無料で、24時間365日年中無休で相談可能なので、緊急時にもすぐに相談できて安心です。

トロイの木馬の駆除にはセキュリティソフトが最適

トロイの木馬を含むマルウェア感染の発見だけでなく、駆除に関してもセキュリティソフトが最適です。

この記事では、マルウェア駆除として以下の3製品をおすすめします。

これら3つの製品にはフル機能を利用できる無料体験版がありますので、緊急時のリリーフ的な活用にもおすすめです。

ノートン 360

ノートン 360は、第三者機関のテストで常に高いマルウェア検出力を記録し続けている安心の1本です。

価格はやや高価ですが、その代わり一般ユーザー向けセキュリティ製品としては最高クラスの多機能ぶりを誇ります。機能面を考慮に入れると、コスパ的にはむしろかなり優れていると言えるでしょう。

後述する「ノートン独自の強力な駆除・リカバリーツール」も利用できるため、その点も強みの一つです。

ESET HOME セキュリティ エッセンシャル

ESETも第三者機関による評価でも常に高いマルウェア検出力を示している製品です。手頃な機能と安定した軽い動作を良好なコスパで実現できる1本となっています。

もちろん、トロイの木馬への対応もまったく問題ありません。

ウイルスバスタークラウド

ウイルスバスターの開発元は、本社機能が日本にあります。

そのため、日本特有のセキュリティ事情に強い製品作りが可能になっており、日本をターゲットにしたトロイの木馬の新種への素早い対応も期待できます。

セキュリティソフトで駆除できなかった場合の対処法

セキュリティソフトで駆除できないトロイの木馬に対しては、以下の2つの方法で対処しましょう。

- リカバリーツールを利用する

- OSの初期化もしくは再インストールを行なう

リカバリーツールを利用する

ノートンライフロック社は、ノートン 360で除去しきれなかったマルウェアを削除するためのツール「ノートン パワーイレイサー」を用意しています。

セキュリティソフトで除去できないトロイの木馬に侵入されてしまった際は、上記リンクからノートン パワーイレイサーを入手。インストールしてトロイの木馬の除去にトライしてみてください。

パワーイレイサーで除去作業が実行できたら、処理の完了後にもう一度ノートン 360でフルスキャンを実行して、問題のマルウェアが残っていないことを確認しましょう。

それでもパソコンが正常に動作しなくなってしまった場合は、普段起動しているドライブではなく、リカバリー専用の起動ディスクやUSBメモリを作成し、そちらを使ってマシンを立ち上げましょう。

ノートンには、この機能を担当する「ノートン ブータブルリカバリツール」が用意されています。

OS本体にマルウェアが深く食い込んでいる場合、OSを通常起動させるとセキュリティ系のツールでは対処できないような状況を作り出すことがあります。起動用メディアを別に作ってOS自体も別物で動かすことで、マルウェアを本来のOS本体から切り離しやすくなります。

こちらのツール利用にはノートンのライセンスが必要になりますが、より強力な駆除能力が期待できます。

OSの初期化もしくは再インストールを行なう

セキュリティソフト本体、追加のリカバリーツールでもトロイの木馬を駆除できなかった場合には、最終手段としてOSの完全な初期化やOSのリカバリー、または再インストールという手段を選ばなくてはなりません。

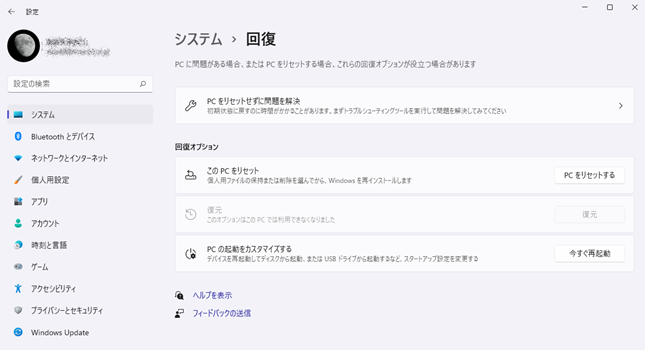

Windows 10、11の場合ですと、設定アプリの回復セクションから「このPCをリセット」の機能を使って完全にまっさらな状態に戻すことが可能です。

この際、オプションで「個人用ファイルを保持する」機能は選ばないように気を付けましょう。

再インストールの際には、マイクロソフトのHPから最新版のダウンロードが可能です。8GB以上の容量があるUSBメモリを準備し、「メディア作成ツール」を使用してブート可能なインストール媒体を作成してください。

利用するメディアには、DVDなどの光学メディアよりもUSBメモリがおすすめ。再インストールの処理時間が圧倒的に速くなります。

デバイスの初期化作業の前に破壊されていないデータを吸い出したいところですが、何らかのマルウェアに感染している可能性も高いため、それらデータの取り扱いには細心の注意を払いましょう。

USBメモリに吸い出して他のマシンで扱う際には、データを取り扱うマシンのセキュリティソフトを最新の状態にしたのち、「USBメモリがマウントされたらスキャンを実行する」オプションを有効にしたうえで接続してください。

可能であれば、データのサルベージを行なうマシンには万が一マルウェアに感染しても影響が少ない「サブ機」を利用し、さらに「ネットから切り離した状態」で行うようにしましょう。

二度と感染しないために!トロイの木馬からデバイスを守る4つの対策

デバイスをトロイの木馬を含むマルウェア・ウイルスに感染させないために注意すべき点としては、以下の4つが上げられます。

- ソフトウェアを最新に保つ

- 怪しいアプリをインストールしない

- 不正広告はクリックしない

- セキュリティソフトを導入する

それぞれのより具体的な内容については、以下の記事で詳しく掘り下げています。参考になさってください。

トロイの木馬ウイルスの主な感染経路

トロイの木馬ウイルスは、主に以下の経路から感染します。

- フォルダ共有サイト

- 電子メールやSNSのメッセージ

- 感染しているWebサイト

- ハッキングされているWi-Fi

- 野良アプリのインストール

- 公式アプリストアからも

これらの攻撃から自身を守るためには、信頼できるソースからのみソフトウェアをダウンロードし、不審なリンクや添付ファイルを開かないようにすることが重要です。

さらに、セキュリティソフトウェアを常に最新に保ち、定期的にスキャンを行うことも推奨されます。

上記項目の詳細に関しても、以下の記事で詳しく解説しています。

まとめ

トロイの木馬は古くからあるマルウェアですが、その脅威は未だに高い水準にありますし、新種が生まれ続けているため、存在感も全く薄れていません。昔から存在すると同時に「常に新しい」マルウェアでもあるのです。決して甘く見て良い脅威ではありません。

新種が生まれ続けるトロイの木馬に、手動で対処するのは非効率です。

感染が疑われる場合は専門業者に調査を依頼し、普段からセキュリティソフトを活用してトロイの木馬への感染リスクを下げる工夫を行いましょう。