2015年、日本におけるサイバー脅威の現状

3人目は、株式会社カスペルスキー、情報セキュリティラボ所長のミヒャエル・モルスナー氏が登壇した。

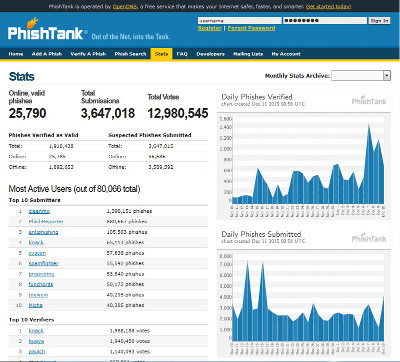

ミヒャエル氏は、2004年に株式会社カスペルスキーに入社し、日本の情報セキュリティラボを統括し、脅威動向の監視を行う。同時に、GReATのメンバーでもある。また、フィッシングサイト情報を扱うPhishTankのモデレーターも務める。

|

図7 PhishTank |

PhishTankは誰でも投稿可能で、投稿されたURLをコミュニティが判定をし、情報活用される。ミヒャエル氏は、その1つ1つを手動で確認しているとのことだ。

エコノミストの調査によって、日本はデジタル的にもっとも安全な国といわれるが、ミヒャエル氏はこの結果に逆に驚いたという。その理由は、つねに国内の脅威を調査しているからであろう。

そのような脅威の多くは、基本的には昔から存在している。たとえば乗っ取られたサイトの多くには、悪意を持ったコードが挿入されている。そして、サイトのオーナーは今なお気づいていない。このような事例が、頻繁に発生している。また、ISPのサポートの問題もある。何か問題があり、通知しても返事すらない。結果、悪意あるコードは存在し続けることになり、誰かが対応しない限り、なくなることはない。危殆化した場合でも、企業側からユーザーへ警告などが発せられることもない。ハッキングされたことをみずから公表することは、なかなかやりたがらない行為である。

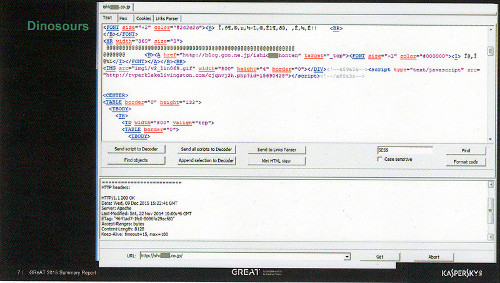

図8は実際に、ハッキングされ悪意あるコードが挿入された事例である。ちょうど、真ん中の「http://rvparklakelivngaton.com/cjqnvj2h.php?id=15690428」が、悪意を持ったコードである。ミヒャエル氏が確認したのは、このセミナーの前日である(図8の「Date」で確認できる)。その下に、このWebサイトの最後の修正日(Last-Modified)があるが、「2014年11月22日」となっている。つまり、1年以上、悪意を持ったコードが提供されていたのである。

ミヒャエル氏によれば、このような例は非常に多いとのことだ。このようなサイトを発見すると、ISPやWebサイトの所有者などに警告メールを送る。

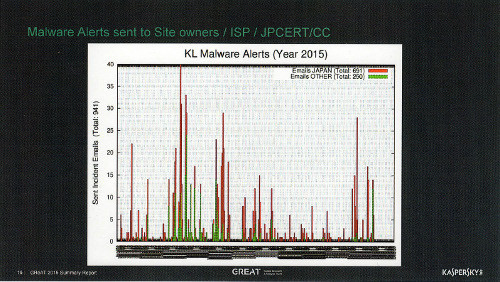

しかし、JPCERT以外の対応はあまりよくはない。ミヒャエル氏も本来の業務の合間にやっているので、当然だが十分な対応を行う余裕がなく、この現状を問題視していた。図10は、ミヒャエル氏が送った警告メールの集計である。

赤が、日本宛てである。ミヒャエル氏は、2015年だけで、941通のメールを送信したとのことだ。カスペルスキーは、セキュリティ対策ソフトのベンダーであり、このような作業にはあまり傾注できない。しかし、Safe the Worldの一環として、脅威に対し戦い続けると講演を締めくくった。